Trong bối cảnh các khoản đầu tư đáng kể vào bộ lọc email, quy trình xác thực và bảo vệ điểm cuối, những kẻ tấn công không ngừng cải thiện kỹ thuật của chúng để vượt qua các biện pháp bảo mật tự động. Phishing vẫn là một mối đe dọa mạng lớn, và các chiến dịch gần đây cho thấy sự tiến hóa đáng kể trong phương pháp tiếp cận của chúng.

Tổng quan về Chiến dịch Phishing tinh vi

Một chiến dịch gần đây được Trung tâm Điều hành An ninh (SOC) của Evalian xác định là một ví dụ điển hình cho sự tiến hóa này, sử dụng các kỹ thuật lừa đảo tinh vi nhắm mục tiêu vào những người tìm việc bằng các email tuyển dụng Red Bull giả mạo. Các cuộc tấn công này tận dụng các dịch vụ email hợp pháp, cơ sở hạ tầng VPS tạm thời và mạo danh thương hiệu để phân phối các tải trọng độc hại, qua mặt các kiểm tra SPF, DKIM và DMARC, cuối cùng dẫn nạn nhân đến các trang web thu thập thông tin đăng nhập giả mạo Facebook.

Bằng cách phân tích cấu trúc cuộc tấn công từ tiêu đề email đến dấu vân tay TLS, các nhà phân tích đã khám phá ra một mạng lưới rộng lớn hơn gồm các miền và địa chỉ IP có liên kết với nhau, cho phép triển khai các biện pháp phát hiện chủ động cho các khách hàng SOC được quản lý. Hoạt động săn lùng mối đe dọa do con người dẫn dắt này, được bổ sung bởi OSINT, biến các sự cố riêng lẻ thành các biện pháp phòng thủ có khả năng mở rộng, làm nổi bật những hạn chế của các công cụ tự động đơn thuần trong việc đối phó với những kẻ thù thích ứng.

Kỹ thuật Tiếp cận ban đầu và Vượt qua Xác thực Email

Các email phishing, giả dạng cơ hội việc làm của Red Bull, có nguồn gốc từ các miền dường như hợp pháp như [email protected], được xác thực thông qua các nhóm IP có uy tín cao của Mailgun. Các tiêu đề email tiết lộ các địa chỉ IP của người gửi như 198.244.57.62, với Mức độ Tin cậy Thư rác (SCL) thấp (SCL=1) từ các bộ lọc của Microsoft, cho phép email được gửi sạch vào hộp thư đến.

Tuy nhiên, các bất thường như địa chỉ Reply-To là [email protected] đã lộ ra mánh khóe, chỉ ra cơ sở hạ tầng bị che giấu được lưu trữ trên các nhà cung cấp dễ bị lạm dụng.

Mồi nhử Đa giai đoạn và Kỹ thuật Che giấu

Các liên kết nhúng trong email dẫn người dùng đến các miền như redbull-social-media-manager.apply-to-get-hired.com, trình bày một mồi nhử đa giai đoạn:

- Một thử thách reCAPTCHA để ngăn chặn các công cụ quét tự động.

- Một trang đăng tuyển việc làm giả mạo theo phong cách Glassdoor.

- Một trang đăng nhập Facebook giả mạo được thiết kế để thu thập thông tin đăng nhập.

Phân tích Giao thức và Cơ sở hạ tầng Backend

Phân tích mạng thông qua DevTools của trình duyệt cho thấy các yêu cầu POST đến các điểm cuối /login_job được phân giải thành các địa chỉ IP như 38.114.120.167, được phục vụ bởi nginx/1.24.0 trên Ubuntu. Những yêu cầu này thường dẫn đến lỗi 504 Gateway Timeout, có khả năng là các chiến thuật trì hoãn có chủ đích hoặc dấu hiệu của các backend quá tải trong các bộ công cụ phishing dùng một lần (disposable phishing kits).

Phân tích Chuyên sâu và Khám phá IOC

Khai thác Dấu vân tay TLS (JARM)

Việc chuyển hướng từ chứng chỉ TLS của miền phishing (CN=bot2shimeta.charliechaplin7eont.space, được cấp bởi Let’s Encrypt) mang lại những hiểu biết quan trọng thông qua JARM fingerprinting. Dấu vân tay JARM thu được là:

27d40d40d00040d00042d43d000000d2e61cae37a985f75ecafb81b33ca523JARM là một công cụ giúp xác định các ứng dụng hoặc máy chủ thông qua cách chúng thực hiện bắt tay TLS. Mỗi ứng dụng hoặc thiết bị máy chủ sẽ có một “dấu vân tay” JARM độc đáo, cho phép các nhà phân tích bảo mật xác định và theo dõi các hệ thống độc hại ngay cả khi chúng thay đổi địa chỉ IP hoặc miền.

Tình báo Nguồn mở (OSINT) và Mối liên hệ Cơ sở hạ tầng

Các truy vấn Shodan kết hợp dấu vân tay JARM này với chi tiết nhà phát hành chứng chỉ và ASN 63023 (AS-GLOBALTELEHOST) thu hẹp kết quả thành các cụm máy chủ đáng ngờ, bao gồm các tên miền phụ như mrbeastmeta.charliechaplin7eont.space và samkymeta.charliechaplin7eont.space. Tất cả các tên miền này đều phân giải đến cùng một địa chỉ IP và giả mạo các thương hiệu như MrBeast và Meta.

Việc trinh sát DNS thụ động thông qua biểu đồ VirusTotal đã liên kết các miền liên quan như redbull-jobs.jobapply-careers.com, cho thấy một hoạt động phishing dựa trên mẫu (templated phishing operation) được triển khai nhanh chóng sau khi đăng ký miền (ví dụ: charliechaplin7eont.space được tạo vào ngày 30 tháng 5 năm 2025, thông qua nhà đăng ký Porkbun).

Miền Reply-To user0212-stripe.com, được lưu trữ trên 172.81.134.78 thuộc DataWagon LLC, có các giao diện HTML tĩnh bắt chước các trang web công nghệ lành tính. Tuy nhiên, nó chia sẻ dấu vân tay với các tên miền phụ có tỷ lệ phát hiện thấp khác, cho thấy việc thuê bộ công cụ tự động cho các cuộc tấn công có thể mở rộng.

Chiến dịch này lạm dụng các dịch vụ đáng tin cậy như Mailgun và Let’s Encrypt để dựa vào xác thực có uy tín, vượt qua các bộ lọc trong khi khai thác niềm tin của người dùng vào các mồi nhử thương hiệu.

Các Chỉ số Compromise (IOCs)

Các chỉ số về sự xâm phạm (IOCs) được xác định trong chiến dịch này bao gồm:

- Địa chỉ IP người gửi: 198.244.57.62

- Địa chỉ IP máy chủ Backend: 38.114.120.167

- Địa chỉ IP của miền Reply-To: 172.81.134.78

- Miền Reply-To độc hại: user0212-stripe.com

- Miền Phishing: redbull-social-media-manager.apply-to-get-hired.com

- Các miền liên quan được phân giải cùng IP:

- bot2shimeta.charliechaplin7eont.space

- mrbeastmeta.charliechaplin7eont.space

- samkymeta.charliechaplin7eont.space

- charliechaplin7eont.space

- redbull-jobs.jobapply-careers.com

- JARM Fingerprint: 27d40d40d00040d00042d43d000000d2e61cae37a985f75ecafb81b33ca523

- Hệ điều hành máy chủ Phishing: Ubuntu

- Web Server: Nginx/1.24.0

- ASN: 63023 (AS-GLOBALTELEHOST)

- Nhà đăng ký miền liên quan: Porkbun

Chiến thuật & Kỹ thuật MITRE ATT&CK

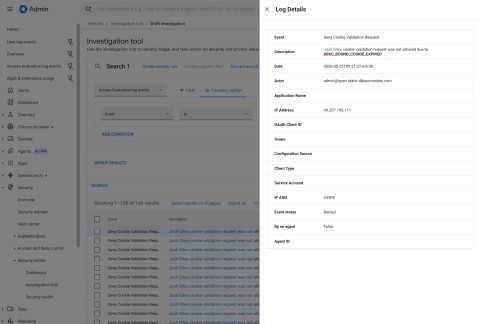

Theo báo cáo của Evalian, SOC của họ đã xây dựng các cơ chế phát hiện ánh xạ các kỹ thuật MITRE ATT&CK như:

- T1566.002 (Spearphishing Link): Kẻ tấn công gửi email được soạn thảo cẩn thận có chứa các liên kết độc hại để lừa nạn nhân nhấp vào.

- T1071.001 (Web Protocols): Kẻ tấn công sử dụng các giao thức web (HTTP/HTTPS) để giao tiếp, tải xuống payload hoặc thiết lập kênh điều khiển và kiểm soát (C2).

Các phát hiện này tương quan các IOC email với nhật ký điểm cuối và mạng để săn lùng tương tác của người dùng. Các truy vấn nhắm mục tiêu vào các mẫu gửi đáng ngờ, URL độc hại và đặc điểm cơ sở hạ tầng, được triển khai trên toàn bộ hệ thống để ngăn chặn các biến thể mới.

Chiến lược Phát hiện và Phòng thủ

Vượt ra ngoài các biện pháp xác thực cơ bản

Các hoạt động như chiến dịch này nhấn mạnh sự chuyển dịch của phishing sang các mô hình “cơ sở hạ tầng dưới dạng dịch vụ” (infrastructure-as-a-service), nơi kẻ tấn công liên tục thay đổi miền, tận dụng việc mạo danh những người có ảnh hưởng và đưa vào độ trễ để trốn tránh các sandbox. Điều này có nghĩa là các biện pháp xác thực email cơ bản như SPF, DKIM, DMARC, dù quan trọng, nhưng không còn đủ để cung cấp một lá chắn toàn diện.

Săn lùng mối đe dọa do con người dẫn dắt (Human-led Threat Hunting)

Đối với các nhà phòng thủ, điều này đòi hỏi một chiến lược săn lùng theo lớp, bao gồm việc giám sát các dịch vụ gửi email đám mây, các tạo tác TLS và các điểm xoay OSINT, vượt ra ngoài các khối cơ bản. Niềm tin vào xác thực đơn thuần tỏ ra không đủ để chống lại sự lạm dụng niềm tin này.

- Giám sát Mailer Đám mây: Theo dõi việc sử dụng các dịch vụ gửi email hợp pháp cho mục đích độc hại.

- Phân tích Tạo tác TLS: Sử dụng JARM fingerprinting và các kỹ thuật tương tự để xác định và liên kết cơ sở hạ tầng độc hại dựa trên đặc điểm của chứng chỉ TLS và cách bắt tay TLS.

- Điểm xoay OSINT: Tận dụng các nguồn thông tin công khai như Shodan, VirusTotal và các công cụ DNS thụ động để khám phá các kết nối tiềm ẩn giữa các IOC và mở rộng phạm vi phát hiện.

- Săn lùng tích cực: Triển khai các chuyên gia bảo mật để tìm kiếm các dấu hiệu của cuộc tấn công mà các công cụ tự động có thể bỏ sót, dựa trên các mô hình hành vi và mối đe dọa mới nổi.