Phishing-as-a-Service đang tiếp tục mở rộng với nền tảng Phoenix, một hệ thống smishing được thiết kế để giả mạo thương hiệu ngân hàng, nhà mạng và đơn vị giao nhận trong các chiến dịch tin tức bảo mật liên quan đến lừa đảo qua SMS. Nền tảng này cho phép vận hành chiến dịch quy mô lớn mà không cần nhiều kỹ năng kỹ thuật, làm tăng rủi ro an toàn thông tin cho người dùng và tổ chức.

Phoenix và mô hình Phishing-as-a-Service

PhaaS là mô hình cho thuê bộ công cụ phishing có sẵn, gồm template, dashboard và khả năng theo dõi nạn nhân theo thời gian thực. Với cách tiếp cận này, kẻ vận hành chỉ cần đăng ký dịch vụ để triển khai chiến dịch nhanh chóng. Đây là một dạng mối đe dọa mạng đang được sử dụng rộng rãi vì chi phí thấp và khả năng mở rộng cao.

Theo báo cáo phân tích, Phoenix hoạt động theo mô hình thuê bao, với mức phí khoảng 2.000 USD/năm. Nền tảng này có panel quản trị tập trung, cho phép điều phối nhiều chiến dịch cùng lúc trên nhiều khu vực và ngành khác nhau. Thông tin chi tiết về bối cảnh PhaaS có thể tham khảo thêm tại Group-IB.

Tin tức bảo mật về cơ chế triển khai của Phoenix

Kể từ tháng 1/2024, Phoenix được ghi nhận gắn với hai nhóm chiến dịch chính: Reward Points Phishing và Failed Parcel Delivery Phishing. Nhóm đầu mạo danh ngân hàng và nhà mạng di động, trong khi nhóm sau mạo danh các công ty logistics và vận chuyển.

Điểm đáng chú ý là các chiến dịch này dùng chung hạ tầng backend, cho thấy đây không phải các hoạt động riêng lẻ mà là một hệ sinh thái phishing có tổ chức. Từ góc độ tin bảo mật mới nhất, việc chia sẻ hạ tầng như vậy làm tăng độ bền của chiến dịch trước các biện pháp gỡ bỏ từng phần.

Hạ tầng quản trị và khả năng vận hành

Panel quản trị của Phoenix cho phép người vận hành theo dõi chiến dịch đang hoạt động, cấu hình lọc lưu lượng theo IP range hoặc loại thiết bị, và giám sát thông tin thu thập được trong thời gian thực. Điều này giúp nền tảng duy trì khả năng kiểm soát tập trung, đồng thời giảm nhu cầu can thiệp thủ công trong quá trình vận hành.

Hệ thống còn cho phép cấu hình chiến dịch theo từng quốc gia bằng geofencing và IP filtering. Cơ chế này khiến chỉ người dùng trong khu vực mục tiêu mới nhìn thấy nội dung phishing, còn các truy cập khác sẽ bị chuyển hướng sang trang lỗi hoặc trang mặc định.

Lỗ hổng CVE và tác động kỹ thuật liên quan

Nội dung gốc không đề cập đến lỗ hổng CVE, CVSS hay IOC theo định dạng chỉ báo kỹ thuật. Tuy nhiên, rủi ro bảo mật ở đây nằm ở cơ chế giả mạo thương hiệu, phân phối SMS và thu thập dữ liệu qua form lừa đảo. Đây là dạng cảnh báo CVE không áp dụng trực tiếp; thay vào đó, trọng tâm là phát hiện hạ tầng phishing và kiểm soát các điểm rò rỉ qua SMS.

Phoenix được mô tả là kế thừa nhiều logic JavaScript và khung quản trị từ công cụ tiền nhiệm, đồng thời có cập nhật để khó bị phát hiện hơn. Tính năng này làm tăng khả năng xâm nhập mạng ở tầng người dùng cuối thông qua social engineering thay vì khai thác phần mềm.

Smishing, BTS injection và chuỗi lừa đảo

SMS lừa đảo được phân phối bằng hai cách: số di động thông thường và Base Transceiver Station injection. Phương thức BTS sử dụng thiết bị phát sóng giả, có tín hiệu mạnh hơn trạm hợp pháp, buộc thiết bị gần đó kết nối và nhận SMS chèn trực tiếp.

Do vượt qua bộ lọc ở cấp nhà mạng, tin nhắn thường hiển thị như đến từ tên người gửi hợp lệ hoặc short code có thương hiệu. Điều này khiến việc phát hiện xâm nhập ở cấp người dùng và nhà mạng trở nên khó khăn hơn.

Luồng lừa đảo từ SMS đến thu thập dữ liệu

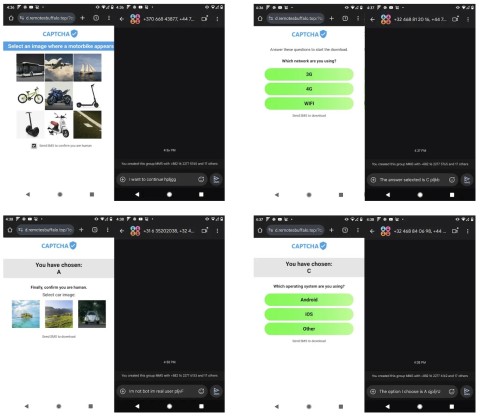

Khi nạn nhân nhấp vào liên kết trong SMS, trang phishing sẽ kiểm tra IP address và device type. Chỉ người dùng từ quốc gia mục tiêu và thiết bị được chấp nhận mới thấy trang giả mạo; các truy cập khác bị chặn hoặc chuyển hướng để che giấu hạ tầng.

Trang phishing được thiết kế mô phỏng website chính thức với logo, bố cục và ngôn ngữ tương đồng. Nạn nhân thường được yêu cầu nhập số điện thoại để kiểm tra phần thưởng hoặc cập nhật thông tin giao hàng, sau đó bị dẫn qua nhiều bước thu thập thông tin cá nhân, thẻ thanh toán và địa chỉ giao nhận.

Dấu hiệu hạ tầng và phạm vi chiến dịch

Theo ghi nhận, các chiến dịch do Phoenix điều phối đã nhắm tới hơn 70 tổ chức trên toàn cầu, với hơn 1.500 tên miền phishing được xác định từ đầu năm 2024. Đây là chỉ dấu quan trọng cho các nhóm threat intelligence khi rà soát hạ tầng liên quan đến tấn công mạng kiểu smishing.

Nội dung gốc không cung cấp danh sách IOC cụ thể như IP, domain, hash hay URL mẫu có thể trích xuất an toàn. Vì vậy, việc giám sát nên tập trung vào các mẫu hành vi: domain mới đăng ký, landing page giả mạo thương hiệu, và kỹ thuật lọc truy cập theo quốc gia hoặc loại thiết bị.

Biện pháp giảm thiểu rủi ro bảo mật

Tổ chức cần giám sát liên tục tình trạng lạm dụng thương hiệu qua SMS và theo dõi các domain mới đăng ký có dấu hiệu liên quan đến phishing. Việc phát hiện sớm giúp giảm nguy cơ rò rỉ dữ liệu và ngăn chặn người dùng nhập thông tin nhạy cảm vào trang giả mạo.

Các đội viễn thông nên thiết lập quy trình gỡ bỏ nhanh và phối hợp khi nghi ngờ có BTS-based injection. Ở lớp người dùng, cần tránh nhấp liên kết trong SMS không mong đợi, xác minh cảnh báo qua ứng dụng hoặc website chính thức, và không nhập thông tin thanh toán qua liên kết nhận từ tin nhắn.

Điểm kiểm tra kỹ thuật cần theo dõi

- Geo-fencing và IP filtering trên landing page.

- Trang đích mô phỏng giao diện ngân hàng, nhà mạng hoặc logistics.

- Yêu cầu nhập số điện thoại trước khi hiển thị nội dung tiếp theo.

- Chuyển hướng sang trang lỗi với các truy cập ngoài vùng mục tiêu.

- Phân phối SMS qua số di động thông thường hoặc BTS injection.

Thông tin chi tiết về xu hướng lỗ hổng zero-day không xuất hiện trong nội dung này, nhưng bức tranh tin tức an ninh mạng cho thấy PhaaS như Phoenix đang làm cho các chiến dịch lừa đảo trở nên dễ triển khai, khó phát hiện và có khả năng mở rộng cao hơn. Tài liệu tham chiếu kỹ thuật gốc có thể xem tại NVD để đối chiếu thêm với các chỉ số bảo mật liên quan.