Tin tức bảo mật ghi nhận một chiến dịch phân phối mã độc quy mô lớn thông qua 109 kho GitHub giả mạo, được dùng để dụ người dùng tải xuống hai công cụ độc hại là SmartLoader và StealC.

Chiến dịch lây nhiễm qua GitHub giả mạo

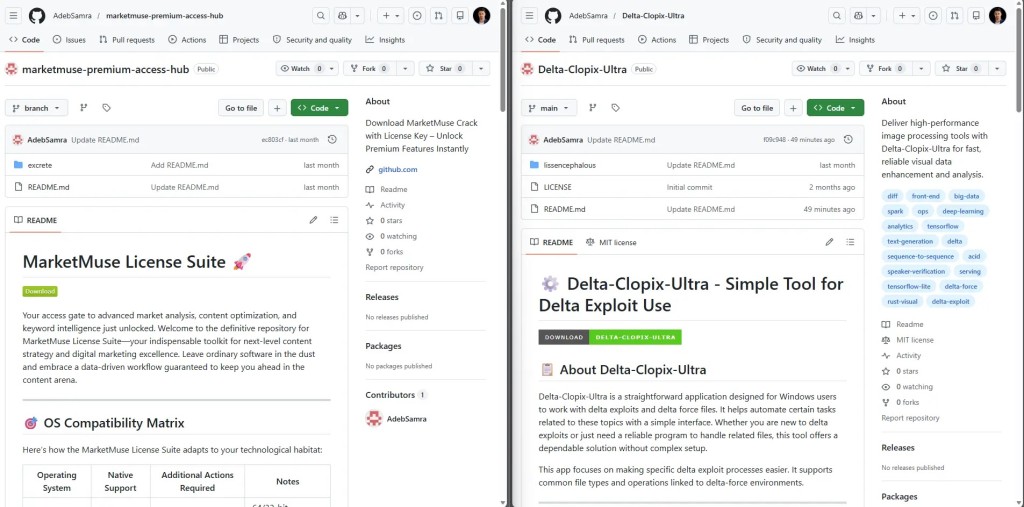

Chiến dịch này được xây dựng trên các bản sao của dự án mã nguồn mở hợp pháp. Mục tiêu là làm cho các repository giả trông đủ tin cậy khi người dùng lướt nhanh qua tên dự án, README hoặc mã nguồn.

Những kho giả mạo được đăng lại dưới nhiều tài khoản khác nhau, trong khi phần mô tả và nút tải xuống bị thay thế bằng liên kết đến các tệp ZIP độc hại. Cấu trúc thư mục bên trong được sắp xếp giống gói phát hành thông thường để che giấu tải xuống nguy hiểm.

Thông tin phân tích kỹ thuật có thể tham khảo thêm tại NVD.

Kỹ thuật ngụy trang và phát tán

Các repository bị sao chép gần như giữ nguyên mã nguồn gốc, khiến việc phát hiện bằng mắt thường trở nên khó khăn. Nhiều kho còn được chèn thêm từ khóa SEO không liên quan để tăng khả năng xuất hiện trong kết quả tìm kiếm, từ đó mở rộng phạm vi tiếp cận.

Nhà vận hành cập nhật repository theo từng đợt khi liên kết tải xuống chuyển sang ZIP mới. Mô hình này cho thấy có điều phối tập trung và một mức độ tự động hóa nhất định.

Theo quan sát, chiến dịch đã hoạt động ít nhất 7 tuần trước thời điểm bị đánh giá, với repository mới vẫn xuất hiện vào ngày 12/04/2026.

Luồng thực thi của SmartLoader

Khi nạn nhân tải xuống và giải nén ZIP, một script batch dòng đơn sẽ khởi chạy LuaJIT interpreter để thực thi một script Lua bị làm rối có tên SmartLoader.

Ở giai đoạn đầu, malware sử dụng các lệnh Windows API để ẩn cửa sổ console ngay sau khi chạy, khiến quá trình kích hoạt không hiển thị rõ trên màn hình người dùng.

SmartLoader tiếp tục thực hiện kiểm tra chống phân tích bằng shellcode native được nạp vào vùng nhớ thực thi. Mục đích là làm giảm khả năng quan sát hành vi bởi công cụ debug hoặc nghiên cứu mã độc.

Truy vấn C2 qua blockchain

Điểm đáng chú ý của SmartLoader là cơ chế lấy địa chỉ command-and-control server mà không hardcode IP trực tiếp. Mã độc gửi JSON-RPC request tới polygon.drpc.org để truy vấn một smart contract trên Polygon và nhận về IP máy chủ hoạt động.

Kỹ thuật này được mô tả là blockchain dead drop resolver. Khi cần thay đổi hạ tầng, kẻ vận hành chỉ phải cập nhật một giá trị on-chain thay vì chỉnh sửa từng mẫu mã độc đã phát tán.

Cấu trúc liên lạc và duy trì hiện diện

Sau khi xác định C2 đang hoạt động, SmartLoader gửi một multipart POST request chứa thông tin fingerprint của máy và ảnh chụp màn hình đến máy chủ C2 dạng bare-IP.

Máy chủ phản hồi bằng lệnh và tác vụ được mã hóa. Persistence được thiết lập thông qua hai scheduled task chạy hằng ngày, ví dụ:

- AudioManager_ODM3

- OfficeClickToRunTask_7d7757

Một tác vụ chạy bản Lua stage đã lưu cục bộ, tác vụ còn lại tải lại stage đã mã hóa từ một repository GitHub khác do kẻ tấn công kiểm soát.

Thiết kế này tạo ra đường dự phòng kép, giúp mã độc tiếp tục tồn tại ngay cả khi một nhánh phục hồi bị xóa hoặc bị chặn.

StealC và tải payload trực tiếp vào bộ nhớ

Cùng với SmartLoader, hạ tầng staging còn chứa một payload StealC đã được mã hóa. SmartLoader có thể giải mã và nạp payload này trực tiếp vào bộ nhớ mà không cần ghi xuống đĩa.

Đây là cơ chế làm giảm dấu vết trên filesystem, đồng thời hỗ trợ giai đoạn đánh cắp dữ liệu sau khi xâm nhập hệ thống.

SmartLoader và StealC trong chiến dịch này đóng vai trò chuỗi lây nhiễm nhiều lớp: từ giả mạo repository, tải ZIP độc hại, thực thi LuaJIT, cho đến kết nối C2 và tải stealer vào memory.

Ảnh hưởng hệ thống

Chiến dịch không chỉ nhắm vào người dùng cá nhân mà còn tận dụng độ tin cậy vốn có của GitHub đối với nhà phát triển, sinh viên và chuyên gia an ninh. Việc repository giả nằm cạnh repository thật trong kết quả tìm kiếm làm tăng nguy cơ bị lừa tải xuống.

Hệ thống bị xâm nhập có thể bị thu thập dữ liệu fingerprint, ảnh chụp màn hình và các dữ liệu nhạy cảm khác được gửi ngầm về C2. Khi StealC được triển khai thành công, nguy cơ rò rỉ dữ liệu và đánh cắp dữ liệu tăng rõ rệt.

Trong ngữ cảnh vận hành, đây là một mối đe dọa mạng tập trung vào chuỗi cung ứng giả mạo ở tầng phân phối, không phải khai thác lỗ hổng CVE cụ thể.

IOC liên quan

- SmartLoader – Lua stage bị làm rối

- StealC – information stealer

- polygon.drpc.org – endpoint JSON-RPC được dùng để truy vấn smart contract

- AudioManager_ODM3 – tên scheduled task giả lập hoạt động hợp lệ

- OfficeClickToRunTask_7d7757 – tên scheduled task giả lập hoạt động hợp lệ

- 109 repository GitHub giả mạo

- 103 tài khoản GitHub được sử dụng trong chiến dịch

Chuỗi thực thi kỹ thuật

Luồng hoạt động của chiến dịch có thể tóm tắt theo thứ tự sau:

- Repository GitHub giả mạo sao chép dự án hợp pháp.

- README được thay bằng nút tải ZIP độc hại.

- Người dùng tải và giải nén archive.

- Batch script gọi LuaJIT để chạy SmartLoader.

- SmartLoader ẩn console, kiểm tra chống debug và truy vấn C2.

- Máy chủ trả về lệnh mã hóa và payload phụ.

- Scheduled task duy trì hiện diện và tải lại stage khi cần.

- StealC có thể được giải mã và nạp trực tiếp vào bộ nhớ.

Khuyến nghị kỹ thuật

Với kiểu tin tức an ninh mạng này, trọng tâm bảo vệ là kiểm tra nguồn tải xuống, đặc biệt khi repository dùng tên dự án quen thuộc nhưng có dấu hiệu sao chép.

Về mặt kỹ thuật, cần giám sát các hành vi như tạo scheduled task bất thường, thực thi LuaJIT, tải ZIP từ repository không rõ nguồn, và các kết nối ra ngoài tới C2 không có trong danh mục cho phép.

Phát hiện xâm nhập nên chú ý đến mô hình tải stage theo nhiều bước, vì SmartLoader có khả năng đổi hạ tầng C2 thông qua blockchain thay vì để lộ IP cố định trong mẫu mã độc.

powershell -NoProfile -ExecutionPolicy Bypass -Command "Get-ScheduledTask | Where-Object {$_.TaskName -match 'AudioManager_ODM3|OfficeClickToRunTask_7d7757'}"

reg query HKCU\Software\Microsoft\Windows\CurrentVersion\Run

schtasks /query /fo LIST /v

Các lệnh kiểm tra trên giúp rà soát persistence cơ bản, đặc biệt khi cần đối chiếu với cảnh báo CVE hoặc điều tra lỗ hổng zero-day trong môi trường có nhiều nguồn tải phần mềm không đáng tin cậy.