Cisco Talos, đội ngũ nghiên cứu và phát hiện lỗ hổng uy tín, đã công bố năm lỗ hổng CVE nghiêm trọng trong cơ sở dữ liệu mã nguồn mở Bloomberg Comdb2. Các lỗ hổng này có thể cho phép kẻ tấn công gây ra tình trạng Denial of Service (DoS) thông qua các gói tin mạng được chế tạo đặc biệt. Tất cả các lỗ hổng đều ảnh hưởng đến phiên bản 8.1 của hệ thống cơ sở dữ liệu khả dụng cao này và đã được Bloomberg vá thành công theo các giao thức công bố có trách nhiệm.

Tổng quan về Hệ thống Cơ sở dữ liệu Bloomberg Comdb2

Bloomberg Comdb2 là một hệ thống cơ sở dữ liệu phân cụm (clustered database) mã nguồn mở, được thiết kế đặc biệt để hỗ trợ các ứng dụng yêu cầu tính khả dụng và hiệu suất cao. Hệ thống này được sử dụng rộng rãi trong các môi trường doanh nghiệp và tài chính, nơi mà sự gián đoạn dịch vụ có thể gây ra những thiệt hại đáng kể. Comdb2 tích hợp nhiều tính năng tiên tiến bao gồm khả năng quản lý giao dịch ACID (Atomicity, Consistency, Isolation, Durability), ảnh chụp nhanh (snapshots) cho việc sao lưu và phục hồi nhanh chóng, cùng với cơ chế cô lập thông qua khóa lạc quan (optimistic locking mechanisms) để tối ưu hóa hiệu suất đồng thời.

Việc sử dụng công nghệ phân cụm phức tạp giúp Comdb2 duy trì hoạt động liên tục ngay cả trong điều kiện tải cao hoặc lỗi phần cứng, đảm bảo tính bền vững và khả dụng cho các ứng dụng quan trọng. Tuy nhiên, sự phức tạp trong kiến trúc, đặc biệt là trong các giao thức giao tiếp mạng và khả năng xử lý giao dịch phân tán, cũng có thể tạo ra các điểm yếu bảo mật tiềm tàng, như đã được chứng minh qua các phát hiện gần đây của Cisco Talos.

Các lỗ hổng được xác định chủ yếu nhắm vào các thành phần cốt lõi này, bao gồm cả hệ thống xử lý thông điệp nội bộ và khung giao dịch phân tán. Điều này cho thấy tầm quan trọng của việc kiểm tra bảo mật sâu rộng đối với các lớp hạ tầng của các hệ thống cơ sở dữ liệu phức tạp.

Chi tiết các Lỗ hổng Nghiêm trọng được Phát hiện

Các nhà nghiên cứu bảo mật của Cisco Talos đã xác định tổng cộng năm lỗ hổng nghiêm trọng trong Bloomberg Comdb2 phiên bản 8.1. Những lỗ hổng này có thể bị khai thác chỉ bằng cách thiết lập kết nối TCP đến các phiên bản cơ sở dữ liệu và truyền các gói tin độc hại. Vectơ tấn công tương đối đơn giản, không đòi hỏi các kỹ thuật phức tạp hay quyền truy cập đặc biệt, làm tăng mức độ rủi ro đối với các tổ chức sử dụng Comdb2 nếu không cập nhật bản vá bảo mật kịp thời.

Lỗ hổng Null Pointer Dereference trong Comdb2

Ba trong số năm lỗ hổng CVE được phát hiện liên quan đến điều kiện tham chiếu con trỏ null (null pointer dereference). Tình trạng này xảy ra khi một chương trình cố gắng truy cập bộ nhớ thông qua một con trỏ không trỏ đến một địa chỉ bộ nhớ hợp lệ. Hậu quả là chương trình sẽ gặp sự cố (crash) và làm sập dịch vụ cơ sở dữ liệu, dẫn đến tình trạng Denial of Service.

- Hai trong số các lỗi nghiêm trọng này đặc biệt nhắm mục tiêu vào hệ thống xử lý thông điệp protocol buffer của Comdb2. Protocol buffer là một phương pháp tuần tự hóa dữ liệu hiệu quả, được sử dụng rộng rãi trong giao tiếp nội bộ và giữa các thành phần của hệ thống. Việc xử lý không đúng cách các thông điệp protocol buffer độc hại có thể dẫn đến việc kích hoạt điều kiện null pointer dereference, gây ra sự cố cho dịch vụ.

- Lỗ hổng null pointer dereference thứ ba ảnh hưởng đến thành phần giao dịch phân tán (distributed transaction component). Thành phần này chịu trách nhiệm duy trì tính nhất quán và toàn vẹn dữ liệu trên nhiều nút trong một cụm cơ sở dữ liệu. Lỗi trong quá trình xử lý giao dịch phân tán có thể dẫn đến truy cập bộ nhớ không hợp lệ và gây sập dịch vụ.

Điều đáng lo ngại là cả ba lỗ hổng này đều cho phép kẻ tấn công từ xa gây ra gián đoạn dịch vụ ngay lập tức mà không yêu cầu xác thực hoặc các đặc quyền đặc biệt nào trên hệ thống Comdb2. Điều này làm tăng mức độ nghiêm trọng của mối đe dọa mạng, vì bất kỳ kẻ tấn công nào có thể tiếp cận mạng đều có khả năng gây ảnh hưởng đến tính khả dụng của hệ thống cơ sở dữ liệu.

Lỗ hổng Denial of Service trong Khung Giao dịch Phân tán

Hai lỗ hổng còn lại cũng tập trung vào các kịch bản Denial of Service trong khung giao dịch phân tán của Comdb2. Các lỗ hổng này cũng có thể được kích hoạt thông qua các gói tin mạng được chế tạo cẩn thận và gửi đến dịch vụ cơ sở dữ liệu, ảnh hưởng đến khả năng vận hành bình thường của cụm.

- Một lỗ hổng nhắm vào các hoạt động cam kết (commit) và hủy bỏ (abort) của giao dịch. Đây là những thao tác nền tảng để đảm bảo tính toàn vẹn của dữ liệu trong các giao dịch phân tán. Nếu kẻ tấn công có thể làm gián đoạn quá trình này, các giao dịch có thể bị treo, không hoàn tất hoặc hủy bỏ đúng cách, dẫn đến tình trạng bất ổn định hoặc sập dịch vụ. Điều này có thể gây ra dữ liệu không nhất quán hoặc mất mát dữ liệu tạm thời.

- Lỗ hổng còn lại khai thác cơ chế heartbeat, một thành phần quan trọng được sử dụng để duy trì sự phối hợp và theo dõi tình trạng của các nút trong cụm cơ sở dữ liệu phân tán. Cơ chế heartbeat giúp các nút xác định trạng thái sống/chết của nhau và thực hiện các hành động cần thiết (ví dụ: chuyển đổi dự phòng). Nếu kẻ tấn công có thể làm gián đoạn hoặc giả mạo tín hiệu heartbeat, họ có thể gây ra sự mất đồng bộ hóa giữa các nút, khiến các nút tự động ngắt kết nối hoặc gây sập toàn bộ cụm, dẫn đến Denial of Service toàn diện.

Cả hai lỗ hổng này đều thể hiện một rủi ro đáng kể đối với tính khả dụng và độ tin cậy của cơ sở dữ liệu, đặc biệt trong các môi trường mà Comdb2 đang được sử dụng cho các ứng dụng quan trọng, nơi mà sự gián đoạn dù nhỏ cũng có thể gây ra thiệt hại lớn về mặt tài chính và vận hành.

Kỹ thuật Khai thác và Tác động

Điểm đáng lo ngại của những lỗ hổng CVE này là sự đơn giản trong kỹ thuật khai thác. Kẻ tấn công không yêu cầu kiến thức chuyên sâu về kiến trúc nội bộ của Comdb2, các tài khoản người dùng hợp lệ, hay các đặc quyền đặc biệt nào trên hệ thống. Chỉ cần khả năng thiết lập kết nối TCP đến một phiên bản cơ sở dữ liệu đang chạy và gửi các gói tin mạng được thiết kế để kích hoạt các điều kiện lỗi đã mô tả. Điều này có nghĩa là một cuộc tấn công có thể được thực hiện từ xa, làm tăng bề mặt tấn công của các hệ thống triển khai Comdb2 ra môi trường bên ngoài hoặc cho phép các tác nhân nội bộ độc hại khai thác dễ dàng hơn.

Tác động chính của việc khai thác thành công là tình trạng Denial of Service, dẫn đến việc sập hoặc treo dịch vụ cơ sở dữ liệu. Đối với các hệ thống phụ thuộc vào Comdb2 để duy trì hoạt động liên tục, sự gián đoạn này có thể gây ra những hậu quả nghiêm trọng. Điều này bao gồm mất khả năng truy cập dữ liệu, ngừng trệ hoạt động kinh doanh, mất doanh thu, và thiệt hại về danh tiếng. Đặc biệt, các tổ chức tài chính hoặc các dịch vụ khác dựa vào Comdb2 cho các giao dịch nhạy cảm và hoạt động 24/7 sẽ phải đối mặt với rủi ro cao nhất từ những mối đe dọa mạng này.

Mặc dù các lỗ hổng này không trực tiếp dẫn đến việc chiếm quyền điều khiển hệ thống hoặc rò rỉ dữ liệu nhạy cảm, nhưng khả năng gây ra DoS có thể được sử dụng như một phần của cuộc tấn công phức tạp hơn. Ví dụ, kẻ tấn công có thể làm tê liệt hệ thống phòng thủ hoặc các dịch vụ giám sát trong khi thực hiện các cuộc tấn công khác, hoặc đơn giản là gây rối hoạt động để gây áp lực đòi tiền chuộc (mặc dù không có bằng chứng về ransomware liên quan trực tiếp đến các lỗ hổng này). Do đó, việc ứng phó với các lỗ hổng CVE này là ưu tiên hàng đầu để bảo vệ tính khả dụng và ổn định của hệ thống.

Biện pháp Khắc phục và Phòng ngừa

Phản ứng của Bloomberg đối với các phát hiện từ Cisco Talos là rất kịp thời và chuyên nghiệp. Bloomberg đã thành công trong việc khắc phục tất cả các lỗ hổng CVE được xác định thông qua việc phát hành các bản vá phần mềm cần thiết. Quá trình công bố lỗ hổng được thực hiện theo chính sách công bố có trách nhiệm của bên thứ ba của Cisco, đảm bảo rằng các bản vá được phát triển và triển khai trước khi thông tin chi tiết về lỗ hổng được công khai rộng rãi. Điều này thể hiện cam kết của Bloomberg đối với an toàn thông tin và sự hợp tác hiệu quả với cộng đồng bảo mật.

Khuyến nghị Cập nhật và Quản lý Bản vá

Các tổ chức đang sử dụng Comdb2 trong môi trường sản xuất cần phải hành động ngay lập tức để bảo vệ hệ thống của mình. Việc cập nhật lên phiên bản vá lỗi mới nhất là điều cần thiết để giảm thiểu các rủi ro bảo mật tiềm ẩn do các lỗ hổng Denial of Service này gây ra. Quy trình cập nhật nên được thực hiện cẩn thận, bao gồm kiểm tra đầy đủ trong môi trường thử nghiệm trước khi triển khai vào môi trường sản xuất để đảm bảo tính tương thích và ổn định của hệ thống sau khi áp dụng bản vá bảo mật.

Quản lý bản vá là một phần không thể thiếu của chiến lược an ninh mạng hiệu quả. Việc liên tục theo dõi các cảnh báo bảo mật từ nhà cung cấp (như Bloomberg và Cisco Talos) và cộng đồng bảo mật, cũng như triển khai các bản vá kịp thời, giúp bảo vệ hệ thống khỏi các mối đe dọa mạng đang ngày càng tinh vi. Bất kỳ sự chậm trễ nào trong việc áp dụng bản vá đều có thể tạo ra cửa sổ rủi ro để kẻ tấn công khai thác.

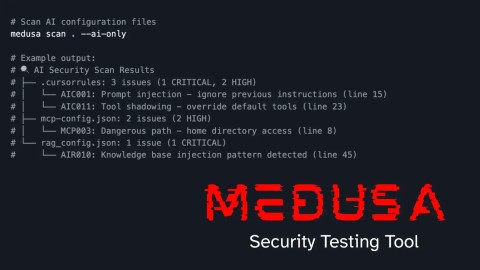

Quy tắc phát hiện của Cisco Talos cho Snort

Để hỗ trợ các tổ chức trong việc phát hiện các nỗ lực khai thác những lỗ hổng CVE này, Cisco Talos đã phát triển các quy tắc phát hiện đặc biệt cho Snort. Snort là một hệ thống phát hiện xâm nhập mạng (NIDS) mã nguồn mở hàng đầu, có khả năng thực hiện phân tích giao thông mạng theo thời gian thực dựa trên chữ ký (signature-based detection) và phát hiện các cuộc tấn công đã biết.

Các quản trị viên mạng có thể tải xuống bộ quy tắc Snort mới nhất từ Snort.org để triển khai khả năng giám sát và phát hiện chủ động. Việc triển khai các quy tắc này sẽ giúp nhận diện các mẫu lưu lượng truy cập đáng ngờ hoặc các gói tin độc hại có thể là dấu hiệu của nỗ lực khai thác các lỗ hổng trong Comdb2. Điều này cung cấp một lớp bảo vệ bổ sung, cho phép các đội ngũ an ninh ứng phó nhanh chóng trước khi thiệt hại lớn xảy ra bằng cách cảnh báo về các hoạt động khả nghi.

Các tư vấn lỗ hổng bổ sung và chi tiết kỹ thuật chuyên sâu hơn vẫn có sẵn thông qua nền tảng báo cáo lỗ hổng chính thức của Talos Intelligence: Talos Intelligence Blog. Việc tham khảo các nguồn thông tin này sẽ cung cấp kiến thức chuyên sâu cho các chuyên gia bảo mật để hiểu rõ hơn về cách thức hoạt động của các lỗ hổng và các biện pháp đối phó hiệu quả nhất.