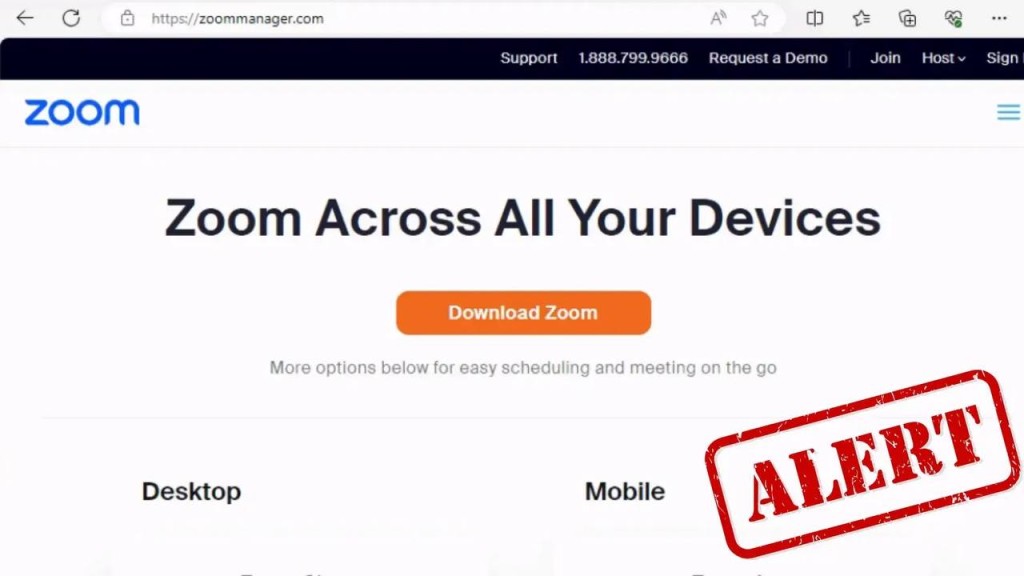

Zoom Thực Thi Trình Cài Đặt Giả, Chuỗi Tấn Công Nhiều Giai Đoạn và Cách Bảo Vệ

Trình cài đặt Zoom giả mạo

- Phương pháp khai thác: Cuộc tấn công này liên quan đến một trang web mô phỏng miền hợp pháp của Zoom, khiến người dùng tải xuống một tệp có tên “Zoom_v_2.00.4.exe”.

- Phân phối payload: Trình cài đặt giả này được xây dựng bằng Inno Setup, một công cụ tạo trình cài đặt hợp pháp. Nó bao gồm một downloader tinh vi có tên “d3f@ckloader”, được viết bằng ngôn ngữ lập trình Pascal.

- Truy cập ban đầu và né tránh phòng thủ: Khi được thực thi, mã độc vô hiệu hóa Windows Defender bằng cách thêm các thư mục độc hại vào danh sách loại trừ và tải xuống các payload bổ sung từ các nguồn từ xa, bao gồm các trang Steam Community và Pastebin.

Chuỗi tấn công nhiều giai đoạn

- Giai đoạn 1: Truy cập ban đầu và né tránh phòng thủ

- Trình cài đặt giả thực thi các tập lệnh batch để vô hiệu hóa Windows Defender và tải xuống các payload bổ sung.

- Giai đoạn 2: Triển khai phần mềm độc hại

- Trình cài đặt triển khai hai tệp thực thi: một trình cài đặt Zoom hợp pháp để giảm nghi ngờ và một IDAT loader tiêm SectopRAT, một trojan truy cập từ xa độc hại (RAT), vào quá trình “MSBuild.exe”.

- SectopRAT nằm im trong chín ngày, thu thập thông tin trước khi kích hoạt các payload bổ sung, bao gồm Brute Ratel, và triển khai bộ công cụ sau khai thác Cobalt Strike.

- Di chuyển ngang và đánh cắp dữ liệu

- Sử dụng các công cụ như phần mềm độc hại QDoor và RDP, kẻ tấn công đạt được di chuyển ngang trong môi trường bị xâm phạm. Các proxy tinh vi cho phép truyền lệnh và dữ liệu một cách an toàn giữa các hệ thống bị nhiễm.

- Triển khai BlackSuit Ransomware

- Trong giai đoạn cuối, kẻ tấn công thực thi ransomware BlackSuit, mã hóa các tệp, xóa các bản sao bóng và thả các ghi chú đòi tiền chuộc để được giải mã.

Cách bảo vệ bản thân

- Xác minh nguồn phần mềm: Chỉ tải xuống phần mềm từ các nguồn đã xác minh và luôn kiểm tra lại URL trang web để đảm bảo tính hợp pháp.

- Kích hoạt phát hiện phần mềm độc hại nâng cao: Sử dụng các công cụ có thể xác định các cuộc tấn công nhiều giai đoạn như ransomware BlackSuit.

- Thường xuyên cập nhật các giao thức bảo mật: Giữ các giao thức bảo mật của bạn luôn cập nhật và huấn luyện nhân viên nhận diện các cuộc tấn công lừa đảo và tải xuống nghi ngờ.

- Bảo trì sao lưu: Thường xuyên sao lưu dữ liệu nhạy cảm và triển khai các giải pháp lưu trữ ngoại tuyến để bảo vệ chống lại ransomware.

- Giám sát lưu lượng mạng: Giám sát lưu lượng mạng để phát hiện các kiểu giao tiếp bất thường, chẳng hạn như các kết nối đến các IP bên ngoài hoặc các nền tảng như Telegram và Steam.