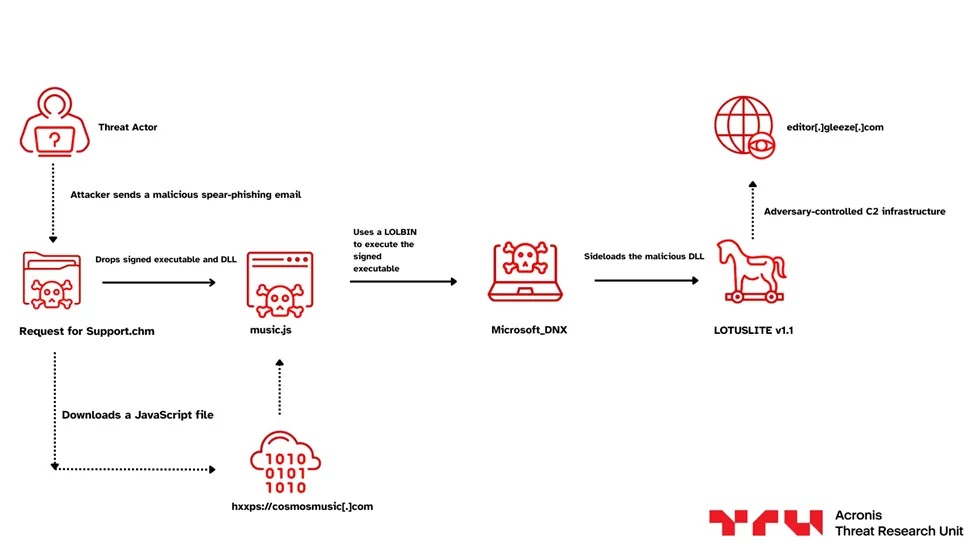

tin bảo mật mới nhất ghi nhận một chiến dịch gián điệp âm thầm nhắm vào lĩnh vực ngân hàng, trong đó tác nhân đe dọa sử dụng tệp Microsoft có chữ ký hợp lệ để vượt qua lớp phòng thủ và triển khai backdoor LOTUSLITE qua kỹ thuật DLL sideloading.

Chuỗi xâm nhập của chiến dịch DLL sideloading

Chiến dịch bắt đầu bằng một tệp ZIP được ngụy trang theo chủ đề ngân hàng và tài chính. Bên trong có tệp thực thi hợp lệ Microsoft_DNX.exe, một công cụ phát triển cũ thuộc hệ sinh thái ASP.NET Core.

Đi kèm là một DLL độc hại có cùng tên mà chương trình sẽ tải khi chạy. Do tệp thực thi nạp DLL theo tên mà không kiểm tra đầy đủ đường dẫn hoặc tính xác thực của DLL, tệp độc hại được đặt cùng thư mục sẽ được hệ điều hành ưu tiên tải.

Khi người dùng khởi chạy Microsoft_DNX.exe, Windows nạp DLL độc hại như một phần của ứng dụng đáng tin cậy. Cơ chế này là trọng tâm của lỗ hổng CVE theo nghĩa khai thác hành vi tin cậy trong chuỗi tải thư viện, dù nội dung gốc không nêu mã CVE cụ thể.

Khung kỹ thuật của LOTUSLITE backdoor

Acronis Threat Research Unit (TRU) đã xác định biến thể LOTUSLITE mới trong quá trình giám sát hoạt động mã độc liên quan đến diễn biến địa chính trị. Mẫu cấy ghép thể hiện liên hệ rõ với các tổ chức ngân hàng và được ghi nhận hoạt động vào khoảng tháng 3.

Backdoor này kết nối tới máy chủ command-and-control (C2) dựa trên dynamic DNS qua HTTPS, khiến lưu lượng mạng trông giống giao tiếp web mã hóa thông thường. Mục tiêu của thiết kế là duy trì hiện diện lâu dài trên hệ thống bị xâm nhập hơn là gây gián đoạn ngay lập tức.

LOTUSLITE hỗ trợ các chức năng chính gồm:

- Remote shell access

- File operations

- Session management

Các năng lực này cho phép kẻ tấn công duy trì foothold bền vững và thực hiện tương tác từ xa trên máy bị chiếm quyền điều khiển.

Hành vi tải DLL và điểm thực thi

Chuỗi thực thi phụ thuộc hoàn toàn vào việc hệ điều hành tin tưởng phần mềm đã ký số. Khi Microsoft_DNX.exe chạy, nó tải động DLL LOTUSLITE tại thời gian thực thi và phân giải hàm xuất DnxMain, sau đó chuyển luồng thực thi sang mã do kẻ tấn công kiểm soát.

Tệp thực thi được chọn vì Windows nhận diện nó là đã ký, làm giảm khả năng bị phát hiện bởi các sản phẩm bảo mật chỉ dựa trên uy tín tệp. Việc tải DLL theo tên thay vì theo đường dẫn đầy đủ khiến chỉ cần đặt tệp độc hại trong cùng thư mục là đủ để đảm bảo nó được nạp.

Tham khảo thêm về cơ chế tin cậy chữ ký tệp và cách phân tích hành vi tải DLL tại Acronis TRU.

IOC liên quan đến chiến dịch

- Tệp thực thi hợp lệ: Microsoft_DNX.exe

- Thành phần độc hại: DLL LOTUSLITE được đặt cùng thư mục với tệp thực thi

- Kênh C2: dynamic DNS qua HTTPS

- Hàm xuất bị gọi: DnxMain

- Dấu hiệu mạng: packet magic value mới khác với các chiến dịch trước

- Chủ đề mồi nhử: ngân hàng và tài chính tại India; tài liệu liên quan bối cảnh Hàn Quốc và cộng đồng ngoại giao

Cảnh báo CVE và bề mặt tấn công liên quan

Dù nội dung không công bố một mã CVE cụ thể, chiến dịch cho thấy một lỗ hổng CVE ở mức hành vi triển khai: ứng dụng hợp lệ tải thư viện không xác thực từ vị trí có thể ghi bởi người dùng. Đây là kiểu cảnh báo CVE thường được theo dõi trong các môi trường có kiểm soát thực thi lỏng lẻo.

Để đối chiếu kỹ thuật và theo dõi các advisory liên quan, có thể tham khảo thêm nguồn công khai của NVD.

Biện pháp phát hiện xâm nhập

TRU khuyến nghị giám sát các mẫu tải DLL bất thường từ tệp Microsoft hợp lệ, đặc biệt khi DLL nằm trong thư mục do người dùng ghi được. Đây là tín hiệu quan trọng cho phát hiện xâm nhập trong các chuỗi DLL sideloading.

Các kiểm soát cần ưu tiên gồm:

- Áp dụng application control để giới hạn tải DLL theo đường dẫn đã xác minh.

- Gắn cảnh báo cho mọi tệp thực thi đã ký nạp DLL chưa được kiểm chứng từ thư mục người dùng.

- Theo dõi lưu lượng HTTPS bất thường tới hạ tầng C2 dựa trên dynamic DNS.

- Ưu tiên công cụ EDR dựa trên tín hiệu hành vi thay vì chỉ dựa trên độ tin cậy của tệp.

Hành vi mạng cần lưu ý

Trong chiến dịch này, LOTUSLITE sử dụng giá trị magic trong gói tin khác với các chiến dịch trước để né quy tắc phát hiện cũ. Điều này làm tăng rủi ro bảo mật cho các tổ chức chỉ dựa vào chữ ký mạng tĩnh.

Đặc biệt, lưu lượng qua HTTPS làm giảm khả năng quan sát nếu không có giải pháp kiểm tra hành vi hoặc phân tích TLS metadata. Với tin tức an ninh mạng dạng này, trọng tâm phát hiện nằm ở chuỗi thực thi và dấu hiệu tải thư viện hơn là nội dung lưu lượng.

Ví dụ kiểm tra đường dẫn DLL tải bất thường

Get-Process -Name Microsoft_DNX -Module | Select-Object ModuleName, FileName

Get-ChildItem -Path C:\Users\* -Recurse -Include *.dll |

Where-Object { $_.DirectoryName -match "Downloads|Temp|Desktop" }

Nguyên tắc rà soát hệ thống bị tấn công

Máy có hệ thống bị xâm nhập thường xuất hiện chuỗi: tệp ZIP giả mạo, tệp thực thi Microsoft hợp lệ, DLL cùng tên trong cùng thư mục, sau đó là kết nối HTTPS tới hạ tầng C2. Việc xác định đúng điểm tải DLL là bước quan trọng trong phát hiện tấn công.

Đối với môi trường doanh nghiệp, các chính sách bản vá bảo mật và kiểm soát thực thi cần được kết hợp để giảm khả năng lạm dụng trust chain. Khi phát hiện hành vi này, cần cô lập máy, thu thập IOC và kiểm tra toàn bộ tiến trình liên quan đến remote code execution từ DLL độc hại.