Threat Intelligence Feeds đóng vai trò then chốt trong việc thu hẹp các điểm mù vận hành của SOC và MSSP, đặc biệt khi dữ liệu cảnh báo cũ hoặc không đầy đủ làm tăng rủi ro bảo mật. Trong bối cảnh một SOC trung bình xử lý khoảng 11.000 cảnh báo mỗi ngày nhưng chỉ khoảng 19% cần điều tra, chất lượng dữ liệu đầu vào trở thành yếu tố quyết định thay vì số lượng cảnh báo.

Vì sao dữ liệu mối đe dọa quyết định hiệu quả của SOC

Các sự cố gây thiệt hại thường bắt đầu từ những tín hiệu không được phát hiện: một kết nối không bị SIEM gắn cờ, một domain chưa có trong bộ quy tắc phát hiện, hoặc một IOC đã tồn tại vài ngày trước khi nguồn feed cập nhật. Đây là vấn đề cấu trúc của tin tức bảo mật trong vận hành thực tế: dữ liệu tĩnh, IOC lỗi thời và intelligence chậm hơn chiến dịch tấn công từ vài ngày đến vài tuần tạo ra khoảng thời gian phơi nhiễm không bị phát hiện.

Với MSSP, các cửa sổ này chuyển trực tiếp thành nguy cơ bảo mật, vi phạm SLA và suy giảm uy tín. Vì vậy, mục tiêu không phải là tạo thêm cảnh báo, mà là cung cấp dữ liệu tốt hơn: được cập nhật liên tục, có nền tảng hành vi và có thể áp dụng ngay vào quy trình vận hành.

Điểm mù trong phát hiện và phản ứng

Vấn đề điểm mù không phải ngẫu nhiên. Khi detection rules tĩnh, cơ sở IOC chậm cập nhật và intelligence không theo kịp các chiến dịch đang hoạt động, hệ thống bị xâm nhập có thể tồn tại mà không tạo ra cảnh báo hữu ích. Đây là lý do cảnh báo CVE hay IOC rời rạc, nếu không còn tính thời gian thực, thường chỉ hữu ích cho phân tích hậu kiểm.

Đối với MSSP, nguồn threat intelligence hiệu quả phải được sinh ra trong lúc chiến dịch tấn công còn diễn ra, thay vì đến sau khi kẻ tấn công đã di chuyển ngang trong môi trường khách hàng. Đây là khác biệt cốt lõi giữa dữ liệu phục vụ điều tra và dữ liệu phục vụ phòng ngừa.

Threat Intelligence Feeds và giá trị vận hành

Threat Intelligence Feeds từ sandbox cung cấp IOC chất lượng cao, được trích xuất từ hành vi thực thi thay vì suy đoán. Mỗi IOC như malicious IP, domain hoặc URL đều được liên kết với phiên phân tích tạo ra nó, giúp intelligence không chỉ “mới” mà còn có ngữ cảnh: cách malware giao tiếp, lan truyền và hoạt động trong môi trường thực tế.

Điều này làm tăng hiệu quả cho các quy trình phát hiện xâm nhập, triage và response. Khi IOC đi kèm dữ liệu hành vi, analyst không cần mất thời gian enrichment thủ công để hiểu bối cảnh của cảnh báo.

Tích hợp với SIEM, IDS/IPS và SOAR

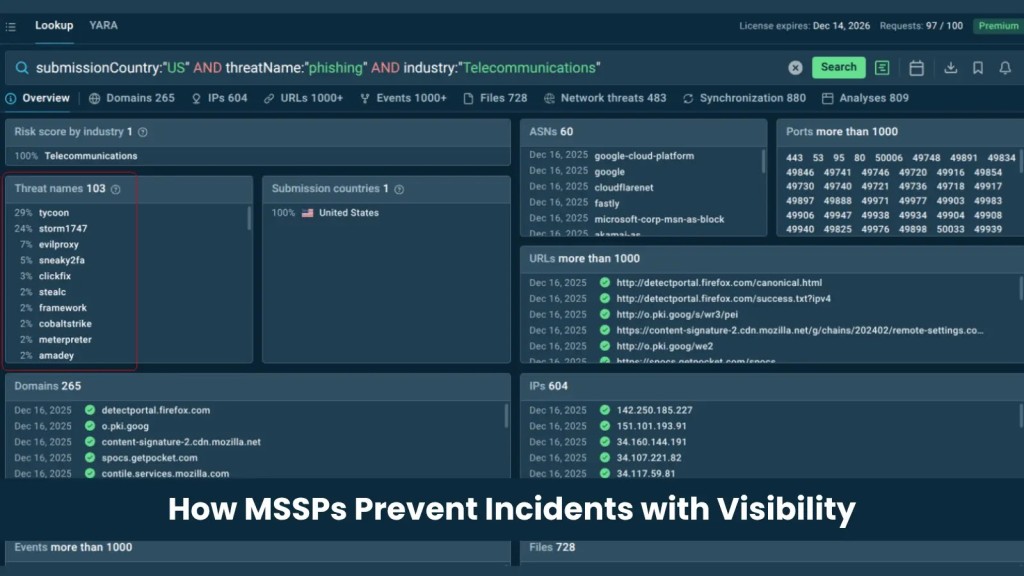

Nguồn TI feed mới có thể được tích hợp qua API, STIX, MISP hoặc connector gốc vào các nền tảng như Elastic, Splunk, Rapid7, Microsoft Sentinel và các hệ thống tương thích khác. Khi hạ tầng độc hại mới xuất hiện trong phân tích sandbox, IOC được đẩy vào luồng phát hiện để tương quan với SIEM, IDS/IPS, firewall và SOAR.

Ví dụ, các domain phục vụ phishing hoặc C2 IP có thể bị chặn trong vòng vài giờ sau khi hoạt động, đôi khi trước khi bị khai thác rộng rãi. Cách tiếp cận này mở rộng phạm vi phát hiện tấn công, giảm blind spot ở biên mạng và endpoint, đồng thời cải thiện MTTD.

Tham khảo thêm về tiêu chuẩn IOC và threat intelligence tại CISA.

Giảm nhiễu và tăng tốc triage trong tin bảo mật mới nhất

Trong thực tế SOC, cảnh báo quá nhiều nhưng thiếu ngữ cảnh làm tăng false positive. IOC chung chung có thể tạo ra nhiễu, khiến đội ngũ mất thời gian xác minh thay vì xử lý sự cố thật. tin bảo mật mới nhất từ nguồn sandbox thường được làm giàu bằng liên kết tới phiên phân tích, cho phép analyst mở ngay toàn bộ session để xem file bị thả xuống, network calls và TTPs.

Cách này giúp rút ngắn thời gian triage, hỗ trợ analyst cấp thấp xử lý nhiều case hơn và giải phóng chuyên gia cho các mối đe dọa phức tạp. Kết quả là MTTR giảm, số lần escalation không cần thiết giảm và chất lượng quyết định được cải thiện.

IOC đi kèm ngữ cảnh hành vi

- Malicious IP được gắn với phiên sandbox tạo ra IOC.

- Domain hoặc URL có thể truy ngược tới hành vi giao tiếp của mẫu độc hại.

- Behavioral data cho thấy cách malware lan truyền và tương tác với hạ tầng điều khiển.

- High-confidence IOC hỗ trợ quyết định chặn và cô lập nhanh hơn.

Response automation với dữ liệu đã được xác thực

Khi sự cố đang diễn ra, mỗi phút dwell time đều làm tăng thiệt hại. Nút thắt thường không nằm ở quy trình, mà ở thiếu ngữ cảnh. Analyst phải xác thực chỉ báo, hiểu ý đồ tấn công, đánh giá phạm vi và quyết định containment bằng nhiều công cụ rời rạc.

Với Threat Intelligence Feeds đã được xác thực trước, responder có thể nhanh chóng biết IOC nào liên quan đến mẫu độc hại đã biết, hiểu hành vi của malware và thực hiện hành động ngăn chặn ngay lập tức. Điều này đặc biệt hữu ích khi SIEM của từng khách hàng được chia luồng dữ liệu riêng nhưng vẫn giữ nguyên định dạng và mức độ tin cậy của intelligence.

Ví dụ tích hợp Microsoft Sentinel

Trong mô hình Microsoft Sentinel, feed có thể đi qua connector STIX/TAXII sẵn có. Sentinel playbooks dựa trên Azure Logic Apps sẽ tương quan IOC với log của khách hàng và tự động thực hiện hành động như chặn IP, cô lập endpoint hoặc tạo cảnh báo mà không cần analyst thao tác thủ công.

Đây là dạng phát hiện tấn công và phản ứng ở tốc độ máy, nhưng vẫn dựa trên dữ liệu được tạo ra từ phân tích tấn công thực tế.

Example STIX/TAXII ingestion flow:

Threat Intelligence Feed -> TAXII Collection -> Sentinel Connector -> Analytics Rule

-> Playbook

-> Block IP / Isolate Endpoint / Create IncidentHiệu quả đo lường và báo cáo

MSSP cần chứng minh giá trị bằng chỉ số và khuyến nghị chủ động. Intelligence lỗi thời làm suy yếu khả năng báo cáo, vì đội ngũ khó chứng minh các mối đe dọa mới đã bị chặn trước khi gây tác động. Khi feed được cập nhật liên tục, báo cáo có thể phản ánh số lượng mối đe dọa được phát hiện cao hơn, thời gian phân tích giảm và các chỉ báo đã bị chặn trước khi leo thang.

Một số trường hợp ghi nhận hiệu quả phát hiện tăng tới 58%, đồng thời giúp chuyển trọng tâm từ phản ứng sự cố sang phòng ngừa mối đe dọa. Đây là thay đổi quan trọng trong cách diễn đạt giá trị với ban điều hành: thay vì “đã xử lý bao nhiêu sự cố”, báo cáo có thể nêu rõ “đã ngăn chặn bao nhiêu chỉ báo nguy hiểm”.

Tích hợp thực tế với hạ tầng sẵn có

Một nguồn intelligence mới chỉ hữu ích khi không làm gián đoạn workflow hiện tại. Vì vậy, khả năng cung cấp dữ liệu qua STIX/TAXII, MISP, API và SDK là yếu tố quan trọng để tránh phát sinh chi phí vận hành. Các nền tảng như Microsoft Sentinel, Google SecOps, OpenCTI, ThreatConnect cùng nhiều giải pháp IDS, SIEM, TIP và EDR khác có thể tiếp nhận feed mà không cần phát triển custom quá nhiều.

Đối với MSSP quản lý nhiều môi trường khách hàng, dữ liệu có thể được phân phối theo từng tenant với định dạng thống nhất. Cùng một tầng intelligence sẽ phục vụ nhiều khách hàng đồng thời, nhưng vẫn có thể tùy biến ở lớp phân phối.

Những lợi ích vận hành chính

- Giảm blind spot trong phát hiện và triage.

- Tăng tốc tương quan IOC trong SIEM và IDS/IPS.

- Hỗ trợ phản ứng sự cố với ngữ cảnh hành vi đầy đủ.

- Giảm false positive nhờ IOC có độ tin cậy cao.

- Cho phép tự động hóa containment ở quy mô lớn.

IOC và dữ liệu hành vi từ sandbox

Khi một IOC được trích xuất từ thực thi sandbox, nó không chỉ là một chỉ báo tĩnh. Nó gắn với toàn bộ session tạo ra nó, cho phép phân tích cách mẫu độc hại liên lạc với hạ tầng ngoài, cách nó tạo tiến trình, thả file hoặc thực hiện các hành vi khác. Đây là nền tảng cho threat intelligence có ngữ cảnh, khác với danh sách chỉ báo rời rạc.

Cách tiếp cận này đặc biệt phù hợp với các SOC cần xử lý tốc độ cao nhưng vẫn đòi hỏi độ chính xác. Khi data freshness, accuracy và source provenance đều tốt, các workflow từ detection đến reporting sẽ hoạt động ổn định hơn.

Chuỗi giá trị của feed chất lượng cao

- Freshness: IOC mới được cập nhật trong thời gian chiến dịch còn hoạt động.

- Accuracy: Chỉ báo được xác thực từ phân tích thực tế, giảm nhiễu.

- Context: Có dữ liệu hành vi đi kèm để hỗ trợ quyết định.

- Operationalization: Dễ đưa vào SIEM, SOAR, IDS/IPS và quy trình phản ứng.