Tin tức bảo mật mới ghi nhận một chiến dịch tấn công mạng có chủ đích, trong đó nhóm đe dọa sử dụng kỹ thuật SSH over Tor tunneling để duy trì truy cập ẩn trong thời gian dài bên trong mạng nạn nhân.

Chiến dịch tấn công mạng với SSH và Tor

Chiến dịch này cho thấy bước chuyển từ các cơ chế callback đơn giản sang một hệ thống điều khiển từ xa được mã hóa và ẩn danh hoàn toàn. Mục tiêu là giữ kết nối ổn định sau lớp tường lửa doanh nghiệp mà không kích hoạt các công cụ giám sát lưu lượng thông thường.

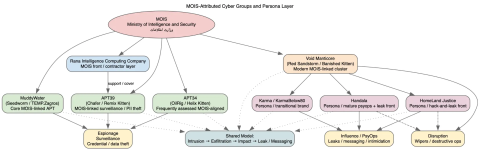

Nhóm này hoạt động từ ít nhất năm 2014, với mục tiêu nhắm vào cơ quan chính phủ, bộ phận ngoại giao, doanh nghiệp năng lượng và tổ chức nghiên cứu để thu thập thông tin tình báo chính trị, quân sự và công nghệ.

Chuỗi xâm nhập ban đầu

Đường xâm nhập bắt đầu bằng một email spear-phishing kèm tệp ZIP. Khi tệp được mở, mã độc được cài âm thầm và hiển thị một tài liệu mồi nhử có vẻ hợp lệ để che giấu hoạt động thực sự.

Gói tấn công được phát hiện mang tên Iskhod_7582_Predstavlenie_na_naznachenie.zip với MD5 là 2156c270ffe8e4b23b67efed191b9737.

Bên trong ZIP, kẻ tấn công giấu một file LNK giả dạng tài liệu PDF, đi kèm thư mục giả $RECYCLE.BIN để mô phỏng thư mục Recycle Bin của Windows.

Cơ chế kích hoạt và điều kiện kiểm tra môi trường

Khi nạn nhân nhấp vào file LNK, script điều khiển currentSessionTrigger được khởi chạy. Trước khi tiếp tục, script kiểm tra môi trường thật bằng cách xác minh có ít nhất 10 file .lnk gần đây và từ 50 tiến trình đang hoạt động trở lên.

Nếu các điều kiện này được đáp ứng, script tạo hai scheduled task ẩn là OperagxRepairTask và DropboxRepairTask. Hai tác vụ này không xuất hiện trong Task Scheduler mặc định và bảo đảm payload được khởi chạy tự động mỗi lần người dùng đăng nhập.

Kỹ thuật ẩn danh và điều khiển từ xa

Thay vì dùng cơ chế điều khiển truyền thống, chiến dịch tấn công mạng này triển khai hạ tầng hai lớp với SSH và Tor. Mục tiêu là tạo kênh liên lạc mã hóa kép giữa máy điều khiển và host bị xâm nhập, giảm khả năng bị phát hiện bởi thiết bị kiểm tra lưu lượng.

Các cổng cục bộ quan trọng như SMB 445 và RDP 3389 được ánh xạ sang một địa chỉ Onion, cho phép kết nối từ xa qua mạng Tor và vượt qua cơ chế chặn inbound của firewall.

Theo báo cáo phân tích kỹ thuật, cấu trúc này cho phép kẻ tấn công truy cập hệ thống bị xâm nhập, di chuyển ngang, đọc dữ liệu nhạy cảm và vận hành remote desktop mà không làm phát sinh cảnh báo thông thường từ hệ thống giám sát mạng.

Thành phần ngụy trang

Hai executable chính được đặt tên để giống ứng dụng hợp pháp:

- operagx.exe: thực tế là một OpenSSH daemon.

- dropbox.exe: thực tế là một Tor server.

Một file khác là safari.exe hoạt động như plugin obfs4, biến đổi lưu lượng Tor thành các luồng TCP ngẫu nhiên để né kiểm tra sâu gói tin và cơ chế lọc ở biên mạng.

File obsstudio.exe được dùng làm SFTP server để chuyển file âm thầm.

Thiết lập SSH over Tor trong chiến dịch tấn công mạng

SSH daemon được cấu hình chỉ lắng nghe trên loopback local ở cổng 20321, giúp nó không hiển thị trước các quét mạng bên ngoài. Khi dịch vụ Tor khởi động, nó tạo hostname .onion ẩn.

Script điều khiển sau đó đọc hostname này và gửi thông tin định danh của nạn nhân đến địa chỉ C2 cố định kvk46su7d2qi6g4n43syp4zbsf2rihnc6ztj77qtc2ojvewjqvqilnqd.onion bằng curl với cơ chế retry tần suất cao, duy trì kênh điều khiển ẩn danh và bền vững trong mạng nội bộ.

Để tham chiếu kỹ thuật về Tor và cách hoạt động của onion service, xem tài liệu chính thức tại https://support.torproject.org/.

Ảnh hưởng hệ thống

Impact của chiến dịch tấn công mạng này được đánh giá là nghiêm trọng do kẻ tấn công giành được quyền kiểm soát bền vững trong mạng nội bộ. Khi bộ công cụ đã được triển khai, chúng có thể:

- Di chuyển ngang trong mạng nội bộ.

- Truy cập các file nhạy cảm.

- Điều khiển remote desktop.

- Duy trì truy cập dài hạn mà không cần callback trực tiếp qua internet công khai.

Cơ chế tunnel qua Tor và obfs4 khiến phát hiện tấn công bằng giám sát lưu lượng truyền thống khó hiệu quả hơn, đặc biệt khi các tiến trình được đặt tên giả dạng ứng dụng hợp pháp.

IOC trích xuất từ chiến dịch

IOC dưới đây được tách trực tiếp từ nội dung phân tích:

- ZIP archive: Iskhod_7582_Predstavlenie_na_naznachenie.zip

- MD5: 2156c270ffe8e4b23b67efed191b9737

- Scheduled task: OperagxRepairTask

- Scheduled task: DropboxRepairTask

- File name: currentSessionTrigger

- Executable: operagx.exe

- Executable: dropbox.exe

- Executable: safari.exe

- Executable: obsstudio.exe

- Local SSH port: 20321

- C2 onion domain: kvk46su7d2qi6g4n43syp4zbsf2rihnc6ztj77qtc2ojvewjqvqilnqd.onion

Phát hiện xâm nhập và biện pháp giám sát

Nhóm phân tích khuyến nghị kiểm tra định kỳ các scheduled task để phát hiện tên tác vụ giả mạo ứng dụng hợp pháp như trình duyệt hoặc dịch vụ lưu trữ đám mây. Đây là dấu hiệu quan trọng trong các trường hợp hệ thống bị xâm nhập theo mô hình persistence dài hạn.

Hệ thống phòng thủ cũng cần giám sát các tiến trình SSH chạy từ thư mục AppData hoặc các cổng không chuẩn. Việc này hỗ trợ phát hiện sớm tấn công mạng sử dụng dịch vụ nhúng và cấu hình ngụy trang.

Các tổ chức nên cấu hình firewall để nhận diện và chặn lưu lượng liên quan đến Tor và obfs4 ở lớp biên mạng. Đồng thời, cần triển khai IDS và endpoint detection để phát hiện tiến trình SSH server chạy bất thường từ thư mục người dùng.

Tham khảo hướng dẫn giám sát và tình báo an ninh mạng tại cisa.gov và cơ sở dữ liệu cảnh báo tại nvd.nist.gov.

Giảm rủi ro an toàn thông tin

Để giảm rủi ro an toàn thông tin, người dùng cần tránh mở file ZIP từ nguồn không xác định, đặc biệt khi bên trong có file LNK giả dạng tài liệu. Đây là mẫu tấn công quen thuộc trong các chiến dịch tin tức bảo mật liên quan đến xâm nhập ban đầu qua email.

Với lớp phòng thủ đầu cuối, cần ưu tiên endpoint detection có khả năng phát hiện SSH server, Tor process và các tiến trình chạy từ đường dẫn không chuẩn. Kết hợp với giám sát scheduled task, biện pháp này giúp tăng khả năng phát hiện xâm nhập ở giai đoạn persistence.

PowerShell -Command "Get-ScheduledTask | Where-Object {$_.TaskName -match 'OperagxRepairTask|DropboxRepairTask'}"

wmic process where "name='ssh.exe' or name='tor.exe'" get ProcessId,CommandLine

netstat -ano | findstr ":20321"

Trong ngữ cảnh tin tức an ninh mạng, chiến dịch này cho thấy kỹ thuật SSH over Tor tunnel đang được dùng để che giấu kết nối điều khiển, duy trì truy cập bền vững và né phát hiện bằng cơ chế giám sát mạng truyền thống.