Kỹ Thuật Tấn Công GitHub Device Code Phishing

Kỹ thuật tấn công GitHub Device Code Phishing khai thác luồng cấp quyền OAuth 2.0 Device Authorization Grant để giành quyền kiểm soát các kho lưu trữ GitHub và chuỗi cung ứng phần mềm của một tổ chức. Phương pháp này biến một mã gồm tám chữ số đơn giản, thường được nạn nhân nhập thông qua một cuộc gọi điện thoại hoặc tương tác kỹ thuật xã hội khác, thành một mối đe dọa nghiêm trọng.

Về cơ bản, khi người dùng cần xác thực thiết bị không có trình duyệt (như thiết bị IoT hoặc ứng dụng dòng lệnh), họ sẽ được cung cấp một mã ngắn. Mã này sau đó được nhập vào một trình duyệt web trên một thiết bị khác để hoàn tất quá trình ủy quyền. Kẻ tấn công lợi dụng luồng này bằng cách lừa nạn nhân nhập mã thiết bị giả mạo vào một trang web do kẻ tấn công kiểm soát, từ đó chiếm đoạt token truy cập của nạn nhân.

Thách Thức Trong Triển Khai Thủ Công

Mặc dù kỹ thuật này có vẻ đơn giản về mặt khái niệm, việc triển khai các cuộc tấn công GitHub Device Code Phishing ở quy mô lớn theo cách thủ công luôn gặp phải nhiều thách thức đáng kể. Kẻ tấn công cần phải liên tục điều chỉnh các chiến thuật kỹ thuật xã hội để thuyết phục mục tiêu nhập mã, đồng thời đối phó với cửa sổ hết hạn nghiêm ngặt 15 phút cho mỗi mã thiết bị. Điều này đòi hỏi sự đồng bộ hóa cao và phản ứng nhanh nhạy từ phía kẻ tấn công, khiến việc mở rộng phạm vi tấn công trở nên phức tạp và dễ gặp lỗi. Mỗi mã chỉ có giá trị trong một khoảng thời gian giới hạn, buộc kẻ tấn công phải liên tục tạo mã mới và gửi đến mục tiêu một cách kịp thời trước khi mã hết hạn.

Giới Thiệu GitPhish: Công Cụ Tự Động Hóa Tấn Công Phishing

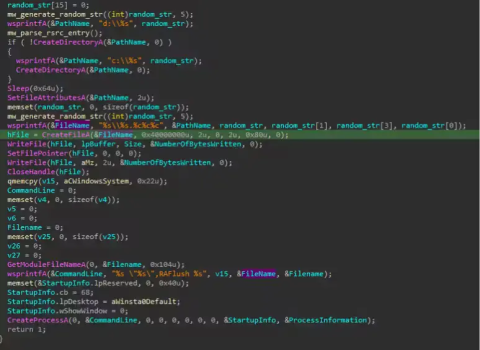

Để giải quyết những thách thức vận hành nêu trên, nhóm nghiên cứu đã phát triển và công bố GitPhish, một công cụ được thiết kế để hợp lý hóa và tự động hóa quy trình tấn công GitHub Device Code Phishing. Bằng cách công khai mã nguồn của dự án, mục tiêu là hỗ trợ các chuyên gia bảo mật và đội ngũ red team mô phỏng các kịch bản tấn công thực tế và kiểm tra hiệu quả hệ thống phòng thủ của tổ chức. GitPhish được xây dựng với mục đích cụ thể là giảm thiểu gánh nặng thủ công và tăng khả năng mở rộng của các cuộc tấn công giả lập.

Các Tính Năng Nổi Bật của GitPhish

GitPhish tích hợp nhiều tính năng quan trọng nhằm nâng cao hiệu quả và tính linh hoạt trong việc thực hiện các chiến dịch phishing sử dụng mã thiết bị.

Tạo Trang Đích Chuyên Nghiệp trên GitHub Pages

GitPhish tự động triển khai các trang đích (landing pages) có tính thuyết phục cao trực tiếp trên GitHub Pages. Các trang này được thiết kế để tạo dựng độ tin cậy tức thì với các mục tiêu và hướng dẫn họ một cách liền mạch qua luồng đăng nhập mã thiết bị. Việc sử dụng GitHub Pages không chỉ tăng cường tính xác thực của trang lừa đảo mà còn giúp kẻ tấn công tránh được các chi phí hạ tầng và phức tạp liên quan đến việc duy trì máy chủ riêng. Điều này làm cho chiến dịch trở nên khó bị phát hiện hơn bởi các giải pháp bảo mật truyền thống.

Tạo Mã Thiết Bị Động

Không giống như các phương pháp truyền thống, GitPhish tạo mã thiết bị theo thời gian thực — chỉ khi mục tiêu tương tác với trang phishing. Sự đổi mới này giúp bộ đếm thời gian 15 phút bắt đầu tại thời điểm mục tiêu tham gia, không phải khi mồi nhử được gửi đi. Điều này cho phép người vận hành nhắm mục tiêu nhiều người dùng cùng lúc mà không phải lo lắng về việc mã hết hạn. Cơ chế này loại bỏ áp lực về thời gian đối với kẻ tấn công, tăng tỷ lệ thành công của chiến dịch.

Chế Độ Vận Hành Linh Hoạt

GitPhish có thể được chạy thông qua giao diện dòng lệnh (CLI) hoặc bảng điều khiển web thân thiện với người dùng. Công cụ này cung cấp khả năng ghi nhật ký mạnh mẽ, phân tích chi tiết và quản lý token, làm cho nó phù hợp cho cả người dùng có kinh nghiệm kỹ thuật và những người ít quen thuộc với môi trường dòng lệnh.

* Giao diện dòng lệnh (CLI): Cung cấp khả năng kiểm soát chi tiết và tích hợp dễ dàng vào các kịch bản tự động hóa hoặc quy trình kiểm thử.

* Bảng điều khiển web: Cung cấp giao diện trực quan, dễ sử dụng cho việc quản lý chiến dịch, theo dõi tương tác của mục tiêu và xem các phân tích thống kê theo thời gian thực.

* Quản lý token: Tự động hóa việc thu thập và quản lý các token truy cập đã bị chiếm đoạt, giúp kẻ tấn công dễ dàng sử dụng chúng cho các bước tiếp theo của cuộc tấn công.

Đối Tượng Hướng Tới và Lợi Ích

GitPhish được xây dựng đặc biệt cho các đội ngũ bảo mật, red teamer và kỹ sư phát hiện mối đe dọa (detection engineers). Công cụ này cho phép:

* Mô phỏng tấn công thực tế: Giúp các tổ chức hiểu rõ hơn về các điểm yếu trong quy trình xác thực và giáo dục người dùng.

* Kiểm tra hiệu quả của các biện pháp phòng thủ: Xác định liệu các hệ thống phát hiện và ngăn chặn hiện có có thể phát hiện và phản ứng với các cuộc tấn công Device Code Phishing hay không.

* Nâng cao nhận thức bảo mật: Cung cấp một công cụ mạnh mẽ để thực hiện các cuộc diễn tập an ninh mạng, giúp cải thiện khả năng phản ứng và nhận thức của nhân viên trước các mối đe dọa phishing.

Triển Khai và Sử Dụng GitPhish

Công cụ GitPhish hiện đã có sẵn dưới dạng dự án mã nguồn mở trên GitHub. Quá trình thiết lập đơn giản và nhanh chóng: người dùng chỉ cần cài đặt Python và có một GitHub personal access token (PAT).

Việc cài đặt chỉ mất vài phút, và bộ tài liệu toàn diện đi kèm với các kịch bản thực tế giúp các đội ngũ có thể bắt đầu sử dụng công cụ một cách nhanh chóng. Để khám phá GitPhish hoặc đóng góp vào quá trình phát triển của nó, người dùng có thể truy cập kho lưu trữ chính thức trên GitHub. Ngoài ra, một buổi hội thảo trên web và trình diễn trực tiếp cũng có sẵn để cung cấp một giới thiệu thực tế hơn về cách sử dụng công cụ.