ODINI là một malware proof-of-concept có khả năng trích xuất dữ liệu nhạy cảm từ hệ thống air-gapped. Kỹ thuật này cho thấy rủi ro bảo mật vẫn tồn tại ngay cả khi máy chủ được cách ly vật lý và bảo vệ bằng Faraday cage.

Cơ chế lỗ hổng CVE theo nghĩa thực tiễn trong môi trường air-gapped

ODINI không dựa trên remote code execution hay khai thác lỗ hổng phần mềm truyền thống, nhưng vẫn tạo ra một nguy cơ bảo mật nghiêm trọng bằng cách dùng CPU để phát xạ từ tính tần số thấp. Nghiên cứu này nhấn mạnh rằng các biện pháp cô lập vật lý không đủ nếu hệ thống đã bị nhiễm trước đó qua supply-chain attack hoặc thiết bị USB bị xâm nhập.

Để tham chiếu thêm về bối cảnh phát hiện và theo dõi kỹ thuật liên quan, có thể xem thêm tài liệu tại NVD.

Kênh truyền dữ liệu từ tính

ODINI khai thác trực tiếp bộ xử lý trung tâm của máy đã bị xâm nhập. Mã độc cố ý làm quá tải các lõi CPU bằng các phép tính liên tục, tạo ra dao động điện năng và sinh ra từ trường tần số thấp.

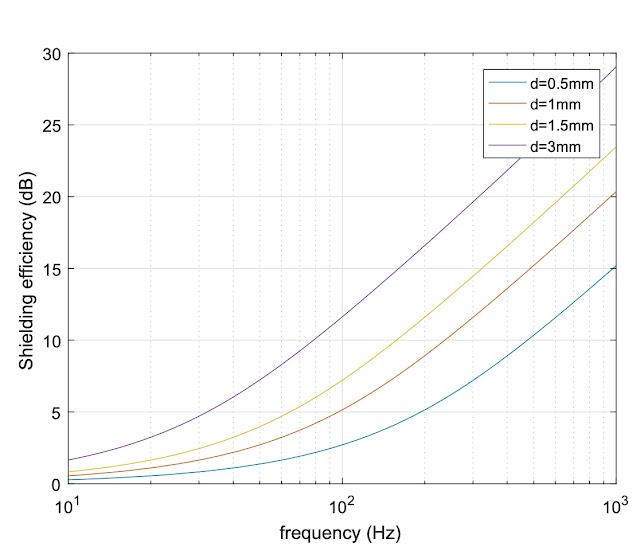

Các sóng từ này có trở kháng rất thấp, vì vậy chúng có thể xuyên qua vỏ máy tính thông thường và lớp che chắn kim loại của Faraday cage. Đây là điểm làm cho ODINI trở thành một ví dụ điển hình của lỗ hổng zero-day theo góc nhìn kênh rò rỉ vật lý, dù không phải là một CVE cụ thể.

Điều kiện thực thi và cơ chế né tránh

Phần mã truyền dữ liệu không yêu cầu đặc quyền quản trị. Nó sử dụng các thao tác xử lý đơn giản để giảm khả năng bị phát hiện bởi antivirus truyền thống hoặc các công cụ giám sát runtime.

Thông tin bị đánh cắp có thể bao gồm:

- Mật khẩu

- Authentication token

- Encryption key

ODINI và biến thể MAGNETO trong tấn công mạng

Nhóm nghiên cứu do Mordechai Guri dẫn dắt tại Ben-Gurion University mô tả một biến thể liên quan tên MAGNETO. Biến thể này dùng cùng cơ chế thao túng CPU nhưng khai thác magnetometer tích hợp trên smartphone đã nhiễm để làm bộ thu.

Trong kịch bản này, thiết bị thu có thể hoạt động ở khoảng cách tối đa 12,5 cm và truyền dữ liệu với tốc độ 5 bits/second. Đáng chú ý, nó vẫn có thể hoạt động khi điện thoại ở chế độ máy bay hoặc đặt trong túi Faraday.

Thông số kỹ thuật truyền tín hiệu

- ODINI: Khoảng cách thu từ 100 đến 150 cm.

- ODINI: Tốc độ truyền tối đa 40 bits/second.

- MAGNETO: Khoảng cách thu tối đa 12,5 cm.

- MAGNETO: Tốc độ truyền tối đa 5 bits/second.

Ảnh hưởng tới hệ thống bị xâm nhập

Trong môi trường quân sự, tài chính và hạ tầng trọng yếu, các hệ thống air-gapped thường được giả định là khó bị xâm nhập. Tuy nhiên, ODINI cho thấy khi hệ thống đã bị cài mã độc, kẻ tấn công vẫn có thể thực hiện đánh cắp dữ liệu qua kênh ngoài băng thông truyền thống.

Các tài sản có nguy cơ cao gồm dữ liệu đăng nhập, khóa mã hóa và mã thông báo xác thực. Điều này làm tăng rủi ro an toàn thông tin ngay cả khi không có kết nối mạng trực tiếp.

IOC và dấu hiệu cần theo dõi

- ODINI – malware proof-of-concept sử dụng phát xạ từ tính.

- MAGNETO – biến thể thu tín hiệu bằng magnetometer trên smartphone.

- CPU workload bất thường – quá tải lõi CPU liên tục, không tương xứng với tác vụ hợp lệ.

- Thiết bị thu gần máy cô lập – điện thoại hoặc cảm biến từ tính đặt trong khoảng cách rất ngắn.

- Rò rỉ tín hiệu tần số thấp – kênh phát xạ từ trường có thể xuyên qua vỏ máy và Faraday cage.

Biện pháp giảm thiểu nguy cơ bảo mật

Faraday cage thông thường không chặn được các truyền phát tần số thấp này. Việc xây dựng lớp chắn bằng vật liệu ferromagnetic chuyên dụng như mu-metal có chi phí cao và khó triển khai rộng rãi.

Khuyến nghị phòng thủ gồm cả biện pháp phần cứng và phần mềm:

- Hardware-based signal jamming: Dùng máy tạo nhiễu từ tính để lấn át tín hiệu covert channel.

- Software-based jamming: Tạo tải CPU ngẫu nhiên để phá vỡ mẫu mã hóa của kẻ tấn công.

- Physical zoning: Cấm hoàn toàn thiết bị điện tử bên ngoài trong vùng lân cận máy air-gapped.

Tác động của biện pháp nhiễu phần mềm

Giải pháp tạo tải ngẫu nhiên trên CPU có thể làm suy giảm hiệu năng hệ thống tạm thời, nhưng giúp làm nhiễu kênh truyền từ tính của ODINI. Đây là phương án được nhắc đến trong bối cảnh phát hiện xâm nhập và giảm rò rỉ qua kênh vật lý.

Liên hệ với cảnh báo mối đe dọa mạng

ODINI không phải là một CVE nghiêm trọng theo nghĩa mã định danh lỗ hổng, nhưng nó vẫn thuộc nhóm threat intelligence quan trọng vì chứng minh khả năng xâm nhập trái phép và rò rỉ dữ liệu nhạy cảm trong môi trường cách ly. Với các hệ thống phụ thuộc vào air-gapped, kiểm soát chuỗi cung ứng và thiết bị ngoại vi cần được xem là lớp phòng thủ bắt buộc.

Tham khảo nghiên cứu kỹ thuật gốc tại: arXiv: 1802.02700.

Điểm cần lưu ý khi giám sát

- CPU activity tăng đột biến không rõ nguyên nhân.

- Thiết bị ghi nhận từ trường xuất hiện gần máy cô lập.

- Thiết bị di động ở sát khu vực air-gapped dù đã bật chế độ máy bay.

- Thiết bị USB hoặc supply chain là đường vào ban đầu của hệ thống bị nhiễm.