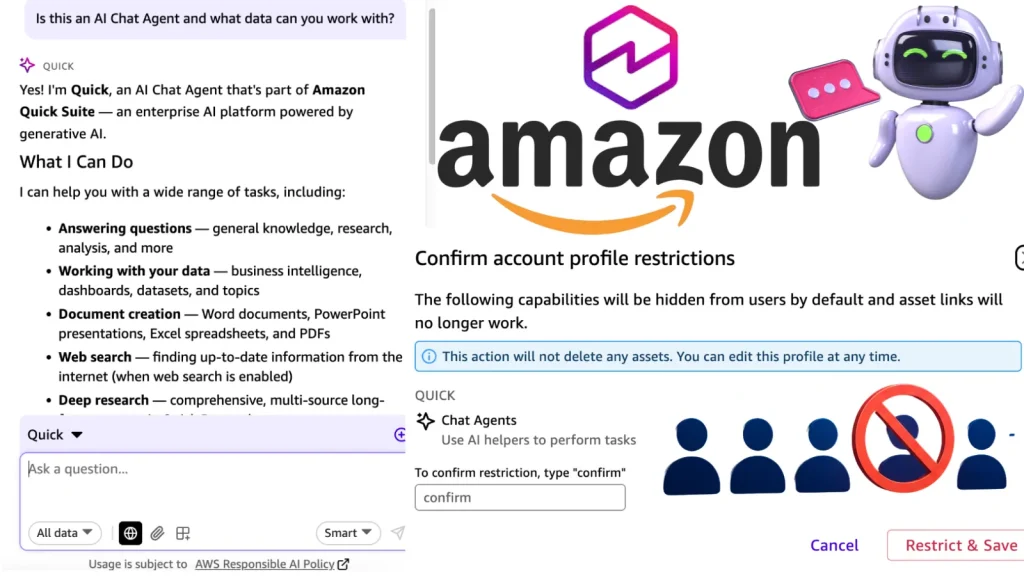

Lỗ hổng CVE trong Amazon Quick AI Chat Agents đã cho thấy một lỗi xác thực nghiêm trọng có thể cho phép người dùng bị chặn vẫn tương tác với công cụ AI doanh nghiệp. Vấn đề nằm ở việc backend API không kiểm tra server-side authorization, dù giao diện người dùng đã ẩn tính năng chat theo quyền được cấu hình.

Lỗ hổng CVE trong Amazon Quick AI Chat Agents

Nhóm nghiên cứu bảo mật của Fog Security phát hiện một cảnh báo CVE liên quan đến cơ chế authorization bypass trong Amazon Quick. Đây là một lỗi kiến trúc điển hình theo CWE-862, tức thiếu kiểm tra quyền trên phía máy chủ.

Trong bối cảnh tin tức bảo mật về AI doanh nghiệp ngày càng tăng, điểm đáng chú ý của lỗ hổng CVE này là giao diện đã tuân thủ cấu hình quyền, nhưng API phía sau lại bỏ qua hoàn toàn các ràng buộc truy cập.

Cơ chế bị khai thác

Amazon Quick là dịch vụ business intelligence của AWS, khác với các tài nguyên cloud tiêu chuẩn ở chỗ quản trị viên không thể dùng trực tiếp IAM hoặc SCP để kiểm soát chatbot AI. Thay vào đó, họ phải dựa vào các profile quyền tùy chỉnh để giới hạn truy cập chi tiết.

Nghiên cứu cho thấy khi quản trị viên đã chặn toàn bộ tính năng AI trên toàn tổ chức và đăng nhập bằng tài khoản bị giới hạn, giao diện đã ẩn tính năng chat đúng cách. Tuy nhiên, chỉ cần chặn gói tin mạng và gửi trực tiếp yêu cầu HTTP tới API, bot vẫn phản hồi bình thường.

Yêu cầu prompt trái phép như “Tell me about mangoes” vẫn nhận được phản hồi thành công thay vì trả về lỗi Access Denied. Điều này xác nhận lỗ hổng CVE đã phá vỡ ranh giới kiểm soát nội bộ trong cùng một tài khoản.

Ảnh hưởng bảo mật và phạm vi tác động

Đây là một CVE nghiêm trọng theo góc nhìn kiểm soát truy cập nội bộ, vì nó tạo ra khoảng trống lớn cho việc sử dụng shadow AI ngoài chính sách. Dù lỗ hổng không cho phép rò rỉ dữ liệu giữa các tenant, nó vẫn làm suy yếu mạnh các cơ chế bảo vệ trong cùng một môi trường doanh nghiệp.

Hệ thống bị ảnh hưởng gồm các môi trường đã kích hoạt Amazon Quick với chatbot AI mặc định được AWS tự động provision. Do nền tảng này tích hợp sâu với CRM, cơ sở dữ liệu và công cụ giao tiếp, các tổ chức thường đặt kiểm soát rất chặt đối với ai được phép dùng AI analytics.

Khi backend không xác minh quyền, người dùng nội bộ bị hạn chế vẫn có thể truy cập mô hình AI, làm mất hiệu lực của các rào chắn compliance và access management. Đây là một lỗ hổng CVE ảnh hưởng trực tiếp đến rủi ro bảo mật trong quản trị AI doanh nghiệp.

Quy trình phát hiện và khắc phục

Fog Security đã báo cáo vấn đề cho AWS thông qua chương trình HackerOne vào ngày 4/3/2026. Bản vá đầu tiên được triển khai tới một số khu vực vào ngày 11/3, và toàn bộ môi trường production được sửa xong vào ngày hôm sau.

Hiện tại, khi người dùng bị giới hạn thực hiện lại cùng kiểu bypass API, máy chủ trả về đúng mã 401 Unauthorized. Thông tin kỹ thuật chi tiết có thể tham khảo tại báo cáo công bố của nhà nghiên cứu: https://www.fogsecurity.io/blog/authorization-bypass-in-amazon-quick-ai-agents.

Tác động của việc thiếu thông báo công khai

Dù bản vá đã được triển khai nhanh, AWS không phát hành advisory công khai và còn phân loại mức độ rủi ro là “none”. Với lỗ hổng CVE dạng authorization bypass, việc không công bố rộng rãi khiến các đội an toàn thông tin khó xác định được lịch sử phơi nhiễm của tổ chức.

Điểm này đặc biệt quan trọng khi đánh giá cập nhật bản vá và kiểm tra lại cấu hình quyền của các dịch vụ AI tích hợp dữ liệu nội bộ. Trong thực tế vận hành, một lỗ hổng CVE như vậy có thể tồn tại ngay cả khi giao diện người dùng thể hiện trạng thái đã bị vô hiệu hóa.

IOC và dấu hiệu nhận biết

Trong nội dung được cung cấp không có IOC theo nghĩa mã độc, ransomware hay phishing. Các dấu hiệu kỹ thuật có thể dùng để nhận diện sự cố này gồm:

- HTTP API requests gửi trực tiếp tới backend của Amazon Quick thay vì thao tác qua giao diện.

- 401 Unauthorized là phản hồi đúng sau khi bản vá được áp dụng.

- Trước khi vá, yêu cầu từ người dùng bị giới hạn vẫn nhận được phản hồi bot thành công.

- Giao diện ẩn tính năng chat nhưng backend vẫn cho phép truy cập.

Phân tích kỹ thuật của lỗi xác thực

Về bản chất, đây là remote access control failure ở tầng API. Bề mặt tấn công không nằm ở giao diện người dùng mà ở việc backend không tái kiểm tra trạng thái quyền của người dùng trước khi xử lý prompt.

Trong các hệ thống an ninh mạng doanh nghiệp, lỗi kiểu này thường dẫn đến tình trạng người dùng nhìn thấy một chính sách đã bị khóa, nhưng vẫn có thể khai thác đường dẫn API ẩn để vượt qua kiểm soát. Đây là đặc trưng của một lỗ hổng CVE liên quan đến phân tách không đồng nhất giữa UI và backend.

Điểm kiểm tra cần lưu ý

- Xác minh quyền ở cả frontend và backend.

- Không chỉ dựa vào việc ẩn nút chức năng trên giao diện.

- Kiểm tra lại các profile quyền tùy chỉnh đối với AI chatbot.

- Giám sát các yêu cầu HTTP trực tiếp tới API nội bộ.

Tham chiếu kỹ thuật liên quan

Để đối chiếu cơ chế phân loại và quản lý lỗ hổng CVE, có thể tham khảo cơ sở dữ liệu NVD tại: https://nvd.nist.gov/.

Trong ngữ cảnh vận hành thực tế, các đội bảo mật cần rà soát lại toàn bộ bản vá bảo mật, đặc biệt với những dịch vụ AI tích hợp sâu vào dữ liệu doanh nghiệp. Một lỗ hổng CVE dạng bypass như vậy thường không tạo dấu hiệu rõ ràng ở tầng giao diện, nhưng có thể bị phát hiện khi kiểm tra trực tiếp luồng API và phản hồi xác thực.

Việc xác nhận các endpoint, so sánh hành vi trước và sau cập nhật bản vá, và kiểm tra phản hồi 401 Unauthorized là bước tối thiểu để đánh giá xem lỗ hổng CVE đã được xử lý triệt để hay chưa.