Nhóm tấn công nâng cao dai dẳng (APT) Lazarus APT group, bị nghi ngờ có nguồn gốc từ Đông Bắc Á và được Qi’anxin theo dõi nội bộ dưới tên APT-Q-1, đã nâng cấp phương pháp tấn công mạng của mình. Họ đã tích hợp kỹ thuật social engineering tinh vi ClickFix vào các chiến dịch gián điệp mạng của mình.

Sự Phát Triển Của Nhóm Lazarus APT

Sự phát triển này cho thấy một sự leo thang đáng kể về khả năng của nhóm trong việc lừa dối nạn nhân và đánh cắp dữ liệu tình báo nhạy cảm thông qua các phương tiện ngày càng lừa đảo hơn.

Lazarus APT group đã nổi tiếng toàn cầu sau cuộc tấn công tàn khốc vào Sony Pictures năm 2014, mặc dù các hoạt động độc hại của nhóm đã có từ năm 2007.

Ban đầu, nhóm tập trung vào việc nhắm mục tiêu vào các cơ quan chính phủ để thu thập thông tin tình báo nhạy cảm. Sau năm 2014, Lazarus APT group đã mở rộng phạm vi hoạt động để bao gồm các tổ chức tài chính toàn cầu, sàn giao dịch tiền điện tử và các mục tiêu có giá trị cao khác.

Nhóm này luôn sử dụng các tài khoản mạng xã hội giả mạo dưới vỏ bọc cơ hội việc làm hợp pháp để phát động các chiến dịch lừa đảo (phishing) có mục tiêu vào các cá nhân trong các ngành công nghiệp cụ thể.

Kỹ Thuật Social Engineering ClickFix

ClickFix đại diện cho một vectơ mối đe dọa mạng tấn công social engineering hiện đại. Kỹ thuật này khai thác tâm lý con người bằng cách đưa ra các vấn đề kỹ thuật giả mạo cho nạn nhân.

Kẻ tấn công hiển thị các lỗi hệ thống không tồn tại và thao túng nạn nhân làm theo các hướng dẫn cụ thể để “giải quyết” những vấn đề này. Nạn nhân vô tình thực hiện những gì có vẻ là một bản vá lỗi hợp pháp, nhưng thực chất lại là mã độc được ngụy trang.

Bạn có thể tìm hiểu thêm về kỹ thuật ClickFix tại GBHackers.com.

Chuỗi Tấn Công ClickFix Của Lazarus APT

Lazarus APT group đã tích hợp liền mạch các chiến thuật ClickFix vào các hoạt động lừa đảo của mình, sử dụng các tin tuyển dụng giả mạo làm cơ chế mồi nhử ban đầu. Chuỗi tấn công diễn ra theo một mô hình được dàn dựng cẩn thận:

- Nạn nhân nhận được những lời mời làm việc giả mạo hấp dẫn, hướng họ đến các trang web phỏng vấn do kẻ tấn công kiểm soát.

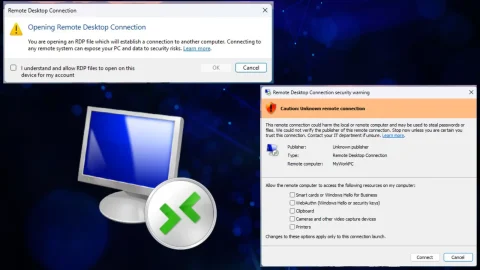

- Trong quá trình phỏng vấn mô phỏng, trang web độc hại sẽ chiến lược thông báo cho người dùng rằng cấu hình camera của họ không đủ hoặc bị trục trặc.

- Trang web sau đó cung cấp một “giải pháp” có vẻ là một bản cập nhật phần mềm Nvidia hợp pháp, nhưng thực chất lại là một cơ chế phân phối mã độc tinh vi.

Phân Tích Mã Độc BeaverTail và drvUpdate.exe

Phân tích gần đây của Trung tâm Tình báo Mối đe dọa Qi’anxin đã phát hiện một tập lệnh batch (batch script) liên quan trực tiếp đến các hoạt động ClickFix của Lazarus APT group. Tập lệnh này tải xuống các gói phần mềm Nvidia giả mạo.

Gói mã độc này sau đó triển khai một môi trường Node.js để thực thi mã độc BeaverTail, một công cụ đặc trưng thường được tổ chức Lazarus sử dụng.

Chuỗi tấn công bắt đầu với tập lệnh ClickFix-1.bat, tập lệnh này tải xuống một gói nén độc hại từ:

hxxps://driverservices.store/visiodrive/nvidiaRelease.zipGói nén này chứa nhiều thành phần, bao gồm run.vbs, shell.bat, main.js (BeaverTail stealer) và drvUpdate.exe (một backdoor nhắm mục tiêu cụ thể vào các hệ thống Windows 11).

Tập lệnh run.vbs thực hiện trinh sát hệ thống, kiểm tra xem BuildNumber của hệ điều hành có đạt 22000 (định danh Windows 11) hay không trước khi thực thi drvUpdate.exe đã bị cài backdoor. Nó cũng xác minh trạng thái cài đặt Node.js để xác định đường dẫn thực thi thích hợp cho các tập lệnh độc hại tiếp theo.

Mã độc BeaverTail đóng vai trò là thành phần thu thập thông tin tình báo chính, kết nối với máy chủ chỉ huy và kiểm soát (C2) tại hxxp://45.159.248.110.

Kẻ đánh cắp thông tin đa nền tảng này sau đó tải xuống và triển khai InvisibleFerret Python Trojan, thiết lập quyền truy cập liên tục thông qua các sửa đổi registry và tác vụ theo lịch trình.

Đối với các hệ thống Windows 11, backdoor drvUpdate.exe cung cấp cho kẻ tấn công khả năng kiểm soát hệ thống toàn diện, bao gồm thực thi lệnh, thao tác tệp và thu thập thông tin hệ thống.

Backdoor này kết nối đến 103.231.75.101:8888 và hỗ trợ nhiều mã lệnh khác nhau cho các hoạt động độc hại. Bằng cách gửi một thông điệp thử thách đến máy chủ C2 và so sánh dữ liệu nhận được, có thể xác định xem máy chủ có thể được kết nối bình thường hay không.

Khả Năng Tấn Công Đa Nền Tảng

Chiến dịch của Lazarus APT group này thể hiện khả năng tấn công đa nền tảng, ảnh hưởng đến cả hệ thống Windows và macOS.

Đối với các mục tiêu macOS, kẻ tấn công sử dụng các biến thể được ngụy trang dưới dạng gói arm64-fixer, duy trì cùng một cách tiếp cận lừa đảo trong khi thích ứng với các kiến trúc hệ điều hành khác nhau.

Các Chỉ Số Thỏa Hiệp (IOCs)

Các nhà nghiên cứu bảo mật gán các mẫu này cho Lazarus APT group dựa trên sự tương đồng mã với các chiến dịch đã được ghi nhận trước đây và việc triển khai các họ mã độc đặc trưng bao gồm BeaverTail và InvisibleFerret.

Dưới đây là một số IOCs được xác định liên quan đến chiến dịch này:

- Tên tệp độc hại:

ClickFix-1.batrun.vbsshell.batmain.js(BeaverTail stealer)drvUpdate.exe(Windows 11 backdoor)- Các biến thể

arm64-fixer(macOS)

- URL tải xuống mã độc:

hxxps://driverservices.store/visiodrive/nvidiaRelease.zip

- Máy chủ Command & Control (C2):

hxxp://45.159.248.110103.231.75.101:8888

Chỉ Dẫn Phòng Chống và Giảm Thiểu Rủi Ro

Các tổ chức và cá nhân nên triển khai các biện pháp an ninh mạng toàn diện, bao gồm giáo dục người dùng về các chiến thuật social engineering, lọc bảo mật email và hệ thống phát hiện điểm cuối (endpoint detection systems).

Người dùng phải hết sức thận trọng khi được nhắc tải xuống hoặc thực thi phần mềm từ các trang web không quen thuộc, đặc biệt trong các cuộc phỏng vấn trực tuyến hoặc quy trình tuyển dụng.

Xác thực đa yếu tố (MFA), đào tạo nâng cao nhận thức bảo mật thường xuyên và lập kế hoạch ứng phó sự cố vẫn là những thành phần quan trọng của các chiến lược phòng thủ hiệu quả chống lại các nhóm APT tinh vi như Lazarus.

Các đội ngũ an ninh nên theo dõi các chỉ số thỏa hiệp liên quan đến kỹ thuật ClickFix và duy trì các nguồn cấp dữ liệu tình báo mối đe dọa được cập nhật để xác định các mô hình tấn công mới nổi. Sự tiến hóa trong các chiến thuật của Lazarus APT group cho thấy mối đe dọa dai dẳng từ các nhóm gián điệp mạng được nhà nước bảo trợ và nhấn mạnh tầm quan trọng của việc duy trì các tư thế an ninh mạng mạnh mẽ trong cả môi trường doanh nghiệp và cá nhân.