Các nhà nghiên cứu an ninh mạng đã phát hiện một chiến dịch lừa đảo tinh vi do nhóm tác chiến mạng Gamaredon thực hiện, nhắm mục tiêu vào các tổ chức chính phủ bằng cách khai thác một lỗ hổng nghiêm trọng trong phần mềm nén tệp WinRAR.

Cuộc tấn công mạng này tận dụng CVE-2025-8088, một lỗ hổng path traversal trong phần mềm WinRAR phổ biến, để phát tán các tệp lưu trữ RAR độc hại. Các tệp này được chế tạo đặc biệt để tự động triển khai mã độc mà không yêu cầu tương tác phức tạp từ người dùng, ngoài việc mở một tài liệu PDF tưởng chừng vô hại.

Chi tiết kỹ thuật về lỗ hổng WinRAR CVE-2025-8088

CVE-2025-8088 được xác định là một lỗ hổng path traversal (điều hướng đường dẫn) trong phần mềm WinRAR. Lỗ hổng này cho phép kẻ tấn công tạo ra các tệp lưu trữ RAR được thiết kế một cách tinh vi. Khi nạn nhân mở các tệp này, chúng có thể bỏ qua các biện pháp bảo mật thông thường và tự động thả các tệp mã độc HTA (HTML Application) trực tiếp vào thư mục Windows Startup của hệ thống.

Điểm mấu chốt của lỗ hổng path traversal này là khả năng cho phép kẻ tấn công ghi các tệp vào các vị trí tùy ý trên hệ thống của nạn nhân. Điều này xảy ra bằng cách thao túng đường dẫn trong quá trình giải nén, buộc phần mềm ghi tệp ra ngoài thư mục giải nén dự kiến. Khả năng này biến việc khai thác CVE-2025-8088 trở thành một vectơ đe dọa cực kỳ đáng kể, đặc biệt khi WinRAR vẫn là một công cụ được sử dụng rộng rãi trong cả các môi trường chính phủ và doanh nghiệp toàn cầu.

Khi nạn nhân mở tài liệu PDF giả mạo chứa trong tệp lưu trữ RAR độc hại, tệp HTA nguy hiểm sẽ được âm thầm đưa vào thư mục Startup. Hành động này không gây ra bất kỳ cảnh báo rõ ràng nào cho người dùng. Bằng cách nằm trong thư mục Startup, mã độc được đảm bảo tính bền vững, cho phép nó tự động khởi chạy mỗi khi hệ thống được khởi động lại.

Mã độc tự động thực thi ngay sau lần khởi động hệ thống tiếp theo, cấp cho kẻ tấn công quyền truy cập ban đầu vào các mạng lưới chính phủ mục tiêu. Quyền truy cập này thường diễn ra mà không kích hoạt sự nghi ngờ tức thời, tạo điều kiện cho các hoạt động xâm nhập sâu hơn. Thông tin chi tiết về CVE-2025-8088 và chiến dịch liên quan đã được ghi nhận và phân tích bởi Trend Micro.

Phương thức tấn công và chiến thuật đặc trưng của Gamaredon

Chiến dịch tấn công mới nhất này làm nổi bật sự phát triển đáng lo ngại trong các chiến thuật, kỹ thuật và quy trình (TTPs) mà nhóm Gamaredon đang áp dụng. Sự tinh vi trong cách thức khai thác và triển khai mã độc cho thấy khả năng thích ứng và cải tiến liên tục của nhóm này.

Gamaredon, còn được biết đến với các tên gọi như Primitive Bear và Shuckworm, đã từ lâu duy trì một trọng tâm nhất quán là nhắm vào các tổ chức chính phủ và cơ sở hạ tầng trọng yếu, đặc biệt là ở khu vực Đông Âu. Nhóm này nổi tiếng với các hoạt động gián điệp mạng và thu thập thông tin.

Chiến dịch hiện tại tiếp tục mô hình nhắm mục tiêu hung hãn của nhóm. Chúng kết hợp một cách hiệu quả các chiến thuật kỹ thuật xã hội tiên tiến với khai thác kỹ thuật để đạt được sự thỏa hiệp các mục tiêu có giá trị cao. Sự phối hợp này làm tăng đáng kể tỷ lệ thành công của các cuộc tấn công.

Kỹ thuật lừa đảo (Phishing Lures) tinh vi

Các tác nhân đe dọa thuộc nhóm Gamaredon đã thiết kế các mồi nhử lừa đảo (phishing lures) cực kỳ thuyết phục. Những mồi nhử này được tạo ra để thu hút và đánh lừa các nhân viên chính phủ. Chúng thường mạo danh một cách khéo léo dưới dạng các tài liệu chính thức, thông báo cập nhật chính sách, hoặc các thông tin liên lạc khẩn cấp từ các cơ quan có thẩm quyền.

Những chiến thuật đánh lừa này khai thác sâu sắc tâm lý con người, làm tăng khả năng nạn nhân sẽ mở các tệp đính kèm đáng ngờ. Điều này xảy ra ngay cả khi các tổ chức đã thực hiện các khóa đào tạo nâng cao nhận thức về bảo mật, cho thấy sự khó khăn trong việc chống lại các chiến thuật kỹ thuật xã hội được dàn dựng tốt.

Phân tích mã độc HTA và cơ chế Command-and-Control

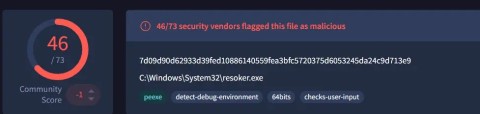

Các nhà nghiên cứu bảo mật đã thành công trong việc xác định ba mẫu mã độc HTA riêng biệt có liên quan trực tiếp đến chiến dịch này. Các tệp bị thả này có chung nhiều đặc điểm kỹ thuật, cho thấy một sự triển khai phối hợp và có tổ chức trên nhiều mục tiêu khác nhau.

Phân tích chuyên sâu cho thấy các tệp HTA này chủ yếu hoạt động như các trình tải xuống (downloaders) hoặc công cụ truy cập ban đầu. Chức năng chính của chúng là thiết lập các kênh liên lạc Command-and-Control (C2) với máy chủ của kẻ tấn công. Qua kênh C2 này, chúng có thể truy xuất các payload bổ sung, thực hiện các lệnh từ xa, hoặc đánh cắp và truyền tải thông tin nhạy cảm từ hệ thống bị xâm nhập.

Ảnh hưởng và rủi ro từ việc khai thác CVE-2025-8088

Việc khai thác CVE-2025-8088 là một vectơ đe dọa đáng kể đối với mọi tổ chức sử dụng WinRAR. Các tổ chức chưa áp dụng các bản vá bảo mật mới nhất và cần thiết đang đối mặt với nguy cơ bị xâm nhập tức thì từ phương pháp tấn công này.

Bản chất của lỗ hổng cho phép kẻ tấn công đạt được thực thi mã từ xa (Remote Code Execution) chỉ thông qua quá trình giải nén tệp. Điều này làm cho nó đặc biệt nguy hiểm trong các môi trường nơi người dùng thường xuyên phải xử lý và mở các tệp lưu trữ nén nhận được từ các nguồn bên ngoài.

Biện pháp giảm thiểu và khuyến nghị bảo mật cấp bách

Để bảo vệ hệ thống và dữ liệu khỏi chiến dịch tấn công của Gamaredon, đặc biệt là việc khai thác CVE-2025-8088, các tổ chức cần khẩn trương thực hiện các biện pháp bảo mật sau:

- Cập nhật bản vá ngay lập tức: Các tổ chức, đặc biệt là trong các lĩnh vực chính phủ và các ngành công nghiệp trọng yếu, nên ưu tiên tuyệt đối việc vá các cài đặt WinRAR lên phiên bản mới nhất có khả năng giải quyết triệt để CVE-2025-8088. Việc áp dụng các bản vá bảo mật kịp thời là hành động phòng thủ tối quan trọng.

- Tăng cường quy tắc lọc email: Triển khai và tinh chỉnh các quy tắc lọc email nâng cao. Mục tiêu là để phát hiện, gắn cờ và cách ly tự động các tệp lưu trữ RAR đáng ngờ, đặc biệt là những tệp tự xưng là tài liệu chính thức hoặc có nguồn gốc không rõ ràng.

- Giám sát Endpoint hiệu quả: Định cấu hình và tối ưu hóa các giải pháp phát hiện và phản hồi điểm cuối (EDR). Các giải pháp này nên được thiết lập để liên tục giám sát mọi hoạt động tạo tệp HTA bất thường trong thư mục Startup, nhằm cung cấp cảnh báo sớm về các nỗ lực xâm nhập hoặc thỏa hiệp hệ thống.

- Đào tạo nhận thức bảo mật liên tục: Củng cố và cập nhật thường xuyên các chương trình đào tạo nhận thức bảo mật cho toàn bộ nhân viên. Đặc biệt nhấn mạnh các rủi ro liên quan đến việc mở các tệp đính kèm không mong muốn, ngay cả khi chúng có vẻ như đến từ các nguồn đáng tin cậy.

- Kiểm tra nhật ký hệ thống định kỳ: Các nhà phòng thủ mạng nên thường xuyên xem xét nhật ký hệ thống để tìm kiếm các chỉ số về sự xâm nhập (IoC) có thể liên quan đến chiến dịch này. Cần tiến hành điều tra kỹ lưỡng mọi hoạt động đáng ngờ được phát hiện để xác định phạm vi và mức độ của sự cố.

Tính chất dai dẳng và mục tiêu chiến lược trong các hoạt động của nhóm Gamaredon cho thấy chiến dịch này đại diện cho một hoạt động đe dọa liên tục, chứ không phải là một sự cố đơn lẻ. Điều này đòi hỏi các tổ chức trong các lĩnh vực mục tiêu phải duy trì cảnh giác cao độ và chủ động trong các biện pháp phòng ngừa.