Một cựu quân nhân U.S. Army, Cameron John Wagenius, 21 tuổi, đã nhận tội tham gia vào một chiến dịch tội phạm mạng tinh vi nhắm mục tiêu vào các công ty viễn thông thông qua các hoạt động tấn công mạng, đánh cắp dữ liệu và tống tiền. Vụ án này làm nổi bật các mối đe dọa dai dẳng mà các tổ chức phải đối mặt từ các nhóm tội phạm mạng có tổ chức, bao gồm cả những cá nhân có chuyên môn kỹ thuật cao.

Tổng Quan Về Vụ Án

Cameron John Wagenius, khi còn tại ngũ ở Texas, đã thừa nhận âm mưu với các cá nhân khác để xâm nhập vào các mạng máy tính được bảo vệ và yêu cầu các khoản tiền chuộc từ các tổ chức bị hại. Hoạt động phạm tội của Wagenius diễn ra từ tháng 4 năm 2023 đến ngày 18 tháng 12 năm 2024, trong thời gian anh ta vẫn còn phục vụ trong quân đội. Trong suốt giai đoạn này, Wagenius đã sử dụng bí danh trực tuyến là “kiberphant0m” để thực hiện các hoạt động bất hợp pháp.

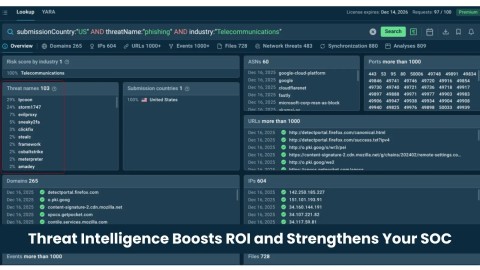

Mạng lưới tội phạm mà Wagenius tham gia đã nhắm mục tiêu vào ít nhất 10 tổ chức bị hại khác nhau, chủ yếu là các công ty trong lĩnh vực viễn thông. Điều này cho thấy một sự lựa chọn mục tiêu có chủ đích, có thể nhằm khai thác dữ liệu nhạy cảm hoặc cơ sở hạ tầng quan trọng của ngành này.

Hoạt Động Tấn Công và Mục Tiêu

Mục Tiêu và Phương Thức Xâm Nhập

Nhóm tội phạm này đã sử dụng các công cụ tấn công chuyên biệt để đạt được mục tiêu của mình. Một trong những công cụ được xác định là “SSH Brute”, được dùng để thực hiện các cuộc tấn công vũ phu nhằm thu thập thông tin đăng nhập (credentials) cho các mạng máy tính được bảo vệ. SSH Brute là một công cụ tự động hóa quá trình thử hàng loạt tên người dùng và mật khẩu để đăng nhập vào các máy chủ sử dụng giao thức Secure Shell (SSH). Việc thu thập thành công thông tin đăng nhập này đã cấp cho những kẻ đồng mưu quyền truy cập trái phép vào các hệ thống quan trọng của các công ty viễn thông và các tổ chức khác.

Việc lựa chọn các công ty viễn thông làm mục tiêu cho thấy sự quan tâm của nhóm đối với dữ liệu người dùng, thông tin liên lạc, hoặc khả năng khai thác cơ sở hạ tầng mạng cho các mục đích bất chính khác, chẳng hạn như lừa đảo SIM-swapping.

Phối Hợp và Phổ Biến Dữ Liệu

Để điều phối các hoạt động phạm tội của mình, mạng lưới này đã sử dụng các nhóm chat trên nền tảng Telegram. Đây là nơi chúng chia sẻ thông tin đăng nhập đã đánh cắp và lên kế hoạch cho các cuộc tấn công tiếp theo hoặc các hoạt động truy cập trái phép vào hệ thống của các công ty bị hại. Việc sử dụng Telegram cung cấp một kênh liên lạc được mã hóa, gây khó khăn cho việc theo dõi và điều tra của cơ quan chức năng.

Cách tiếp cận có hệ thống này đã cho phép những kẻ đồng mưu tấn công hiệu quả nhiều công ty viễn thông và các tổ chức khác, tối đa hóa tiềm năng thu lợi từ các hành vi phạm tội của chúng.

Chiến Thuật Tống Tiền và Khai Thác Dữ Liệu

Sau khi đánh cắp thành công dữ liệu nhạy cảm từ các tổ chức bị hại, nhóm tội phạm đã triển khai các chiến thuật tống tiền phức tạp, bao gồm cả hình thức công khai và riêng tư.

- Tống tiền công khai: Chúng đe dọa sẽ công bố thông tin bị đánh cắp trên các diễn đàn tội phạm mạng nổi tiếng, bao gồm BreachForums và XSS.is, nếu nạn nhân không trả một khoản tiền chuộc đáng kể. Các diễn đàn này là nơi tập trung các hoạt động mua bán dữ liệu trái phép, tạo áp lực lớn lên các tổ chức để họ phải trả tiền chuộc nhằm tránh rò rỉ thông tin, ảnh hưởng đến danh tiếng và hoạt động kinh doanh.

- Khai thác dữ liệu: Ngoài việc tống tiền trực tiếp, những kẻ đồng mưu còn tích cực kiếm tiền từ các hoạt động tội phạm của chúng bằng cách bán dữ liệu bị đánh cắp với giá hàng nghìn đô la thông qua các bài đăng trên các diễn đàn ngầm này. Điều này cho thấy một mô hình kinh doanh tội phạm rõ ràng, nơi dữ liệu được coi là tài sản có giá trị.

Thông tin bị đánh cắp còn được khai thác cho các hoạt động gian lận bổ sung. Đặc biệt, dữ liệu này đã được sử dụng để thực hiện các chiến dịch SIM-swapping. SIM-swapping là một hình thức gian lận trong đó kẻ tấn công thuyết phục nhà cung cấp dịch vụ di động chuyển số điện thoại của nạn nhân sang một thẻ SIM mà chúng kiểm soát, từ đó có thể truy cập vào các tài khoản trực tuyến (ngân hàng, email, mạng xã hội) của nạn nhân thông qua xác thực hai yếu tố (2FA) dựa trên SMS.

Tổng cộng, Wagenius và những kẻ đồng mưu đã cố gắng tống tiền ít nhất 1 triệu đô la Mỹ từ các chủ sở hữu dữ liệu. Ngoài ra, chúng còn bán một phần dữ liệu đã đánh cắp để tài trợ cho hoạt động tội phạm đang diễn ra của mình.

Hậu Quả Pháp Lý và Tác Động

Cameron John Wagenius đã nhận tội với nhiều tội danh nghiêm trọng, phản ánh mức độ và tính chất của các hành vi phạm tội mà anh ta đã thực hiện:

- Âm mưu thực hiện lừa đảo qua mạng (Conspiracy to commit wire fraud): Tội danh này liên quan đến việc sử dụng các phương tiện truyền thông điện tử (như internet hoặc điện thoại) để lừa đảo nhằm thu lợi bất chính. Đây là tội danh phổ biến trong các vụ án tội phạm mạng có tổ chức.

- Tống tiền liên quan đến lừa đảo máy tính (Extortion in relation to computer fraud): Tội danh này bao gồm việc đe dọa hoặc ép buộc người khác thực hiện một hành động (như trả tiền) thông qua việc khai thác lỗ hổng hoặc truy cập trái phép vào hệ thống máy tính.

- Trộm cắp danh tính nghiêm trọng (Aggravated identity theft): Tội danh này liên quan đến việc sử dụng thông tin nhận dạng của người khác một cách trái phép trong quá trình thực hiện một tội phạm liên bang khác. Trong trường hợp này, đó là việc sử dụng thông tin cá nhân của nạn nhân để thực hiện các hành vi gian lận như SIM-swapping.

Ngoài ra, Wagenius trước đây đã nhận tội trong một vụ án riêng biệt với hai tội danh chuyển giao trái phép thông tin hồ sơ điện thoại bảo mật có liên quan đến âm mưu này, cho thấy tính chất mở rộng của các hoạt động tội phạm của anh ta.

Phiên tòa tuyên án của Wagenius dự kiến diễn ra vào ngày 6 tháng 10. Anh ta phải đối mặt với các hình phạt nghiêm khắc:

- Tối đa 20 năm tù cho tội âm mưu lừa đảo qua mạng.

- Tối đa 5 năm tù cho tội tống tiền liên quan đến lừa đảo máy tính.

- Bắt buộc thêm hai năm tù liên tiếp cho tội trộm cắp danh tính nghiêm trọng.

Tổng hợp các hình phạt tiềm năng cho thấy mức độ nghiêm trọng mà pháp luật coi các hành vi tội phạm mạng kiểu này.

Nỗ Lực Điều Tra

Vụ án này là kết quả của nỗ lực hợp tác giữa nhiều cơ quan thực thi pháp luật. Cục Điều tra Liên bang (FBI) và Văn phòng Tổng Thanh tra Bộ Quốc phòng (Department of Defense Office of Inspector General’s Defense Criminal Investigative Service) đã dẫn đầu cuộc điều tra.

Các cơ quan khác cũng đã cung cấp hỗ trợ đáng kể, bao gồm:

- Cục Điều tra Hình sự của Quân đội Hoa Kỳ (U.S. Army’s Criminal Investigative Division).

- Văn phòng Luật sư Hoa Kỳ cho Khu vực phía Tây Texas (U.S. Attorney’s Office for the Western District of Texas).

- Ban An ninh mạng Quốc gia (National Security Cyber Section).

Ngoài ra, các đối tác từ khu vực tư nhân là Flashpoint và Unit 221B cũng đã cung cấp hỗ trợ quý giá trong quá trình điều tra. Sự phối hợp giữa các cơ quan chính phủ và các công ty an ninh mạng tư nhân là yếu tố then chốt trong việc phá vỡ các hoạt động tội phạm mạng phức tạp và quy mô lớn.