Chiến dịch phần mềm độc hại “DollyWay” đã xâm phạm hơn 20,000 trang WordPress toàn cầu từ năm 2016, chủ yếu để chuyển hướng người dùng đến các trang web độc hại. Dưới đây là những điểm chính:

Tổng quan về DollyWay

- Thời gian hoạt động: Chiến dịch đã hoạt động từ năm 2016, phát triển đáng kể qua các năm.

- Phạm vi: Nó đã xâm phạm hơn 20,000 trang WordPress, tạo thành một hoạt động quy mô lớn.

- Cách kiếm tiền: Chiến dịch này kiếm tiền thông qua các mạng affiliate như VexTrio và LosPollos, với phần mềm độc hại tạo ra 10 triệu lượt hiển thị giả mỗi tháng bằng cách chuyển hướng người dùng đến các trang giả mạo hẹn hò, cờ bạc, tiền điện tử và xổ số.

Chi tiết kỹ thuật

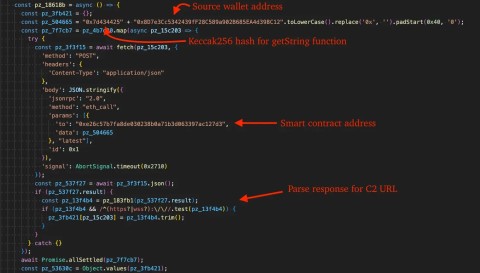

- Phương pháp lây nhiễm: Phần mềm độc hại nhắm vào các trang WordPress dễ bị tổn thương bằng cách sử dụng các lỗ hổng n-day trong các plugin và theme. Nó chèn một script vào trang bị xâm phạm qua `wp_enqueue_script`, script này tải động một script thứ hai. Script thứ hai thu thập dữ liệu người dùng truy cập và sau đó tải một script Hệ thống Phân phối Lưu lượng (TDS) để quyết định tính hợp lệ của các mục tiêu.

- Quá trình chuyển hướng:

- Thu thập dữ liệu người dùng truy cập: Script thu thập dữ liệu giới thiệu của người dùng để giúp phân loại lưu lượng chuyển hướng.

- Hệ thống phân phối lưu lượng (TDS): TDS phân tích và chuyển hướng lưu lượng web dựa trên nhiều khía cạnh của người truy cập, như vị trí, loại thiết bị và dữ liệu giới thiệu.

- Chuyển hướng cuối cùng: Phần mềm độc hại chọn ba trang bị nhiễm ngẫu nhiên để làm nút TDS và tải JavaScript ẩn từ một trong số đó để thực hiện chuyển hướng cuối cùng đến các trang lừa đảo VexTrio hoặc LosPollos. Việc chuyển hướng cuối cùng chỉ xảy ra khi người truy cập tương tác với một phần tử trang (nhấp chuột), tránh được các công cụ quét thụ động chỉ xem xét tải trang.

- Tính bền vững: DollyWay rất bền vững, tự động tái nhiễm một trang với mỗi lần tải trang. Nó đạt được điều này bằng cách lây lan mã PHP của nó qua tất cả các plugin hoạt động và thêm một bản sao của plugin WPCode (nếu chưa được cài đặt) chứa các đoạn mã độc mã hóa. Plugin WPCode được ẩn khỏi danh sách plugin WordPress, làm cho việc loại bỏ phần mềm độc hại trở nên phức tạp.

Các chỉ số của sự xâm phạm (IoCs)

GoDaddy đã chia sẻ danh sách đầy đủ các IoCs liên quan đến DollyWay để giúp phòng chống mối đe dọa này. Cơ sở hạ tầng của chiến dịch và các chiến thuật thay đổi sẽ được trình bày trong một bài viết tiếp theo.

Ngữ cảnh bổ sung

- Đối thủ đe dọa tinh vi: Chiến dịch được đặt tên là “DollyWay World Domination” sau chuỗi đặc trưng được tìm thấy trong một số biến thể của phần mềm độc hại:

define('DOLLY_WAY', 'World Domination'). Các cuộc tấn công chia sẻ cơ sở hạ tầng chung, mẫu mã và phương pháp kiếm tiền, tất cả đều liên kết với một đối thủ đe dọa tinh vi duy nhất. - Nghiên cứu từ GoDaddy: Các nhà nghiên cứu bảo mật của GoDaddy đã phát hiện ra bằng chứng liên kết nhiều chiến dịch phần mềm độc hại thành một hoạt động lâu dài duy nhất, cho thấy rằng những cuộc tấn công này trước đây được cho là các chiến dịch riêng biệt.

Khuyến nghị thực tế

Để phòng chống DollyWay, điều quan trọng là:

- Cập nhật thường xuyên các plugin và theme: Đảm bảo tất cả các plugin và theme đều được cập nhật để ngăn chặn việc khai thác các lỗ hổng n-day.

- Theo dõi lưu lượng trang web: Giữ một mắt theo dõi các mẫu lưu lượng trang web để phát hiện bất kỳ chuyển hướng bất thường nào.

- Sử dụng các plugin bảo mật: Sử dụng các plugin bảo mật có thể phát hiện và loại bỏ các script độc hại.

- Sao lưu dữ liệu thường xuyên: Thực hiện sao lưu dữ liệu trang web thường xuyên để đảm bảo trong trường hợp bị nhiễm, bạn có thể khôi phục trang web một cách nhanh chóng.

- Sử dụng xác thực hai yếu tố: Bật xác thực hai yếu tố cho các tài khoản quản trị WordPress để ngăn chặn quyền truy cập trái phép.

Bằng cách tuân theo các khuyến nghị này và luôn cập nhật về các mối đe dọa mới nhất, bạn có thể giảm thiểu đáng kể rủi ro cho trang WordPress của mình bị xâm phạm bởi DollyWay hoặc các chiến dịch phần mềm độc hại tương tự.