Bài viết thảo luận về một chiến dịch malware Android gần đây lợi dụng khung .NET Multi-platform App UI của Microsoft để tạo ra các ứng dụng ngân hàng và mạng xã hội giả mạo nhằm vào người dùng Ấn Độ và nói tiếng Trung. Dưới đây là các điểm chính của bài viết:

Chiến dịch Malware Sử Dụng .NET MAUI

- Khung Sử Dụng:

Chiến dịch malware sử dụng .NET MAUI, một khung phát triển ứng dụng đa nền tảng cho desktop và mobile cho phép tạo ứng dụng gốc bằng C# và XAML. Khung này là phiên bản phát triển của Xamarin, với khả năng tạo ứng dụng đa nền tảng và tích hợp mã nguồn cụ thể của nền tảng khi cần thiết.

- Hỗ Trợ Chính Thức Kết Thúc:

Hỗ trợ chính thức cho Xamarin đã kết thúc vào ngày 1 tháng 5 năm 2024, với việc Microsoft khuyến khích các nhà phát triển chuyển sang .NET MAUI. Tuy nhiên, các tác nhân đe dọa vẫn tiếp tục điều chỉnh và tinh chỉnh các chiến thuật của họ bằng cách phát triển malware mới sử dụng .NET MAUI.

- Đặc Điểm Malware:

Các ứng dụng malware có các chức năng chính được viết hoàn toàn bằng C# và được lưu dưới dạng nhị phân blob. Khác với các ứng dụng Android truyền thống, chức năng của chúng không tồn tại trong các tệp DEX hay thư viện gốc, điều này làm cho chúng khó bị phát hiện hơn.

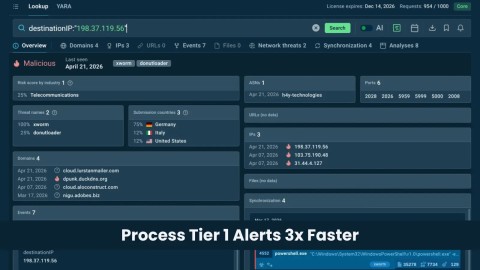

- Kỹ Thuật Trốn Tránh:

NET MAUI hoạt động như một gói, cho phép các đối tượng độc hại tránh bị phát hiện và tồn tại trên các thiết bị nạn nhân trong thời gian dài. Malware này bao gồm một số quyền không có nghĩa trong tệp AndroidManifest.xml để phá vỡ các công cụ phân tích.

- Vector Lây Lan:

Vector lây lan chính liên quan đến việc lừa người dùng nhấp vào các liên kết giả mạo được gửi qua các ứng dụng nhắn tin dẫn dắt người nhận vô tình đến các cửa hàng ứng dụng không chính thức. Không có bằng chứng nào cho thấy các ứng dụng này được phát tán qua Google Play.

- Ứng Dụng Bị Tấn Công:

Malware nhắm đến người dùng với các ứng dụng giả mạo các dịch vụ hợp pháp. Ví dụ, một ứng dụng giả mạo một tổ chức tài chính Ấn Độ để thu thập thông tin nhạy cảm như họ và tên, số điện thoại di động, địa chỉ email, ngày sinh, địa chỉ cư trú, số thẻ tín dụng và các ID được cấp bởi chính phủ. Một ứng dụng khác giả mạo mạng xã hội X để đánh cắp danh bạ, tin nhắn SMS và hình ảnh từ các thiết bị nạn nhân.

- Truyền Tải Dữ Liệu:

Malware sử dụng giao tiếp socket mã hóa để truyền dữ liệu thu thập được đến máy chủ chỉ huy và điều khiển. Nó cũng sử dụng tải động đa giai đoạn, bao gồm một bộ tải mã hóa XOR chịu trách nhiệm khởi động một payload được mã hóa AES để tải các tập tin .NET MAUI được thiết kế để thực thi malware.

- Danh Sách Các Ứng Dụng Độc Hại:

Bài viết liệt kê một số tên gói liên quan đến malware FakeApp:

- X (pkPrIg.cljOBO)

- 迷城 (pCDhCg.cEOngl)

- X (pdhe3s.cXbDXZ)

- X (ppl74T.cgDdFK)

- Cupid (pommNC.csTgAT)

- X (pINUNU.cbb8AK)

- 私密相册 (pBOnCi.cUVNXz)

- X•GDN (pgkhe9.ckJo4P)

- 迷城 (pCDhCg.cEOngl)

- 小宇宙 (p9Z2Ej.cplkQv)

- X (pDxAtR.c9C6j7)

- 迷城 (pg92Li.cdbrQ7)

- 依恋 (pZQA70.cFzO30)

- 慢夜 (pAQPSN.CcF9N3)

- indus credit card (indus.credit.card)

- Indusind Card (com.rewardz.card)

Khuyến Nghị Thực Tế

- Xác Minh Ứng Dụng:

Người dùng nên thận trọng khi tải ứng dụng từ các nguồn không chính thức và xác minh tính xác thực của các ứng dụng trước khi cài đặt.

- Ý Thức Về Quyền Truy Cập:

Hãy cẩn thận với các ứng dụng yêu cầu quyền truy cập không bình thường hoặc không cần thiết, vì điều này có thể cho thấy hoạt động độc hại.

- Cập Nhật Định Kỳ:

Đảm bảo rằng tất cả phần mềm và ứng dụng đều được cập nhật thường xuyên để vá các lỗ hổng đã biết.

- Các Công Cụ Bảo Mật:

Sử dụng các công cụ bảo mật uy tín để quét ứng dụng tìm malware và theo dõi hoạt động thiết bị cho hành vi đáng ngờ.

- Giáo Dục và Nhận Thức:

Giáo dục người dùng về những rủi ro liên quan đến việc tải ứng dụng từ các nguồn không chính thức và tầm quan trọng của việc xác minh tính xác thực của ứng dụng.