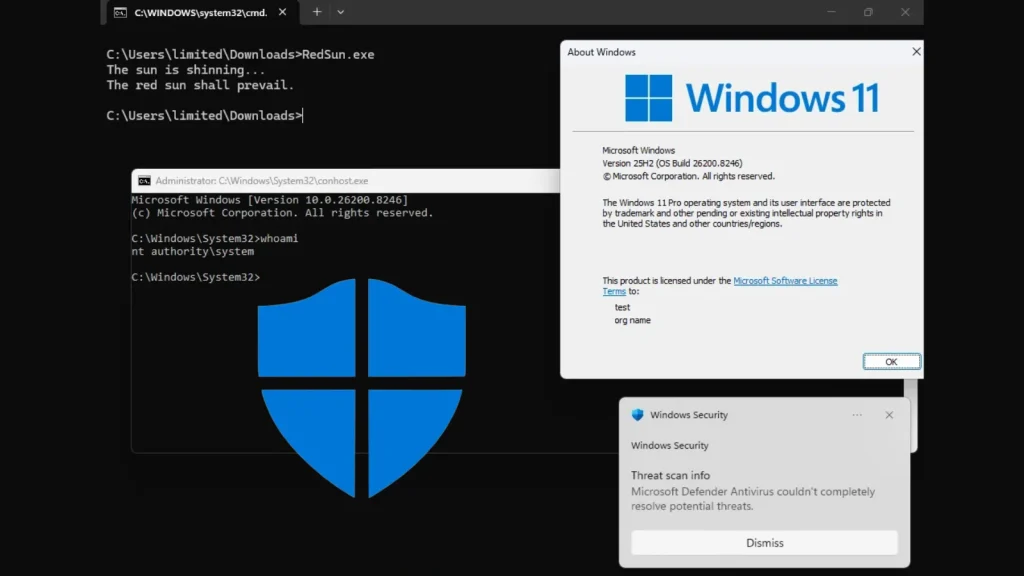

Một lỗ hổng zero-day mới được công bố trong Microsoft Defender, có tên mã “RedSun”, cho phép người dùng không có đặc quyền nâng cao quyền hạn lên cấp độ SYSTEM hoàn toàn trên các hệ thống Windows 10, Windows 11 và Windows Server 2019 trở lên đã được vá đầy đủ. Tính đến thời điểm hiện tại, lỗ hổng này vẫn chưa có bản vá.

Chi tiết về Lỗ hổng RedSun trong Microsoft Defender

Bối cảnh và Phát hiện

RedSun là khai thác zero-day thứ hai được công bố trong vòng hai tuần vào tháng 4 năm 2026 bởi nhà nghiên cứu bảo mật được biết đến với biệt danh “Chaotic Eclipse” (còn gọi là Nightmare-Eclipse trên GitHub).

Khai thác đầu tiên, BlueHammer, nhắm mục tiêu vào một lỗ hổng leo thang đặc quyền cục bộ (LPE) khác của Microsoft Defender.

Lỗ hổng này được theo dõi dưới mã định danh CVE-2026-33825 và đã được Microsoft vá trong các bản cập nhật Patch Tuesday tháng 4 năm 2026.

RedSun tiếp nối truyền thống khai thác tương tự nhưng giới thiệu một vector tấn công hoàn toàn mới và độc lập. Điều này cho thấy những điểm yếu kiến trúc của Defender có thể sâu rộng hơn một lỗi cô lập đơn lẻ.

Nhà nghiên cứu bảo mật độc lập Will Dormann, nhà phân tích lỗ hổng chính tại Tharros, đã xác nhận rằng khai thác này hoạt động đáng tin cậy trên các hệ thống Windows 10, Windows 11 và Windows Server 2019 trở lên đã được vá đầy đủ.

Cơ chế Khai thác và Lỗ hổng Logic

Điểm mấu chốt của RedSun là một lỗi logic sâu sắc trong cơ chế xử lý tệp đám mây của Windows Defender.

Khi Defender phát hiện một tệp độc hại có gắn thẻ đám mây, thay vì chỉ cách ly hoặc xóa tệp, nó lại ghi đè tệp trở lại vị trí ban đầu một cách khó hiểu.

RedSun vũ khí hóa hành vi này thông qua chuỗi tấn công sau đây:

- Kẻ tấn công khởi tạo một tệp độc hại có gắn thẻ đám mây trong một vị trí mà người dùng không có đặc quyền có thể ghi.

- Microsoft Defender quét và phát hiện tệp này là độc hại.

- Do lỗi logic, thay vì loại bỏ tệp, Defender ghi đè nội dung tệp trở lại vị trí gốc.

- Trong quá trình ghi đè này, một lỗi xử lý quyền xảy ra, cho phép kẻ tấn công điều khiển quá trình ghi và thay thế tệp đích bằng một tệp do kẻ tấn công kiểm soát, thường là tệp thực thi có đặc quyền SYSTEM.

Quá trình này lợi dụng việc Defender tự ý ghi lại các tệp độc hại thay vì xử lý chúng một cách an toàn. Điều này mở ra cơ hội để kẻ tấn công chèn mã độc hại vào các thư mục hệ thống quan trọng với quyền hạn cao.

Mã định danh CVE và Mức độ nghiêm trọng

Mã định danh CVE liên quan là CVE-2026-33825. Lỗ hổng này mang điểm CVSS 7.8 (High), cho thấy mức độ nghiêm trọng cao.

Lỗ hổng được phân loại theo CWE: Insufficient Granularity of Access Control (CWE-284 – Kiểm soát truy cập không đủ chi tiết).

Điều này có nghĩa là hệ thống không áp dụng các cấp độ kiểm soát truy cập đủ chi tiết, cho phép các hoạt động không được phép diễn ra.

Ánh xạ MITRE ATT&CK của nó thuộc về Privilege Escalation (TA0004). Đây là một chiến thuật mà kẻ tấn công sử dụng để giành được quyền hạn cao hơn trên hệ thống mục tiêu so với quyền hạn ban đầu.

Các khai thác leo thang đặc quyền thường là bước quan trọng sau khi xâm nhập ban đầu, cho phép kẻ tấn công thực hiện các hành động sâu rộng hơn như cài đặt phần mềm độc hại, truy cập dữ liệu nhạy cảm hoặc thay đổi cấu hình hệ thống.

Mã PoC (Proof-of-Concept) đầy đủ chưa được nhà nghiên cứu công bố rộng rãi trên GitHub, mặc dù phương pháp khai thác đã được tài liệu hóa công khai.

Hệ thống bị ảnh hưởng và Mức độ đáng tin cậy của khai thác

Các nền tảng dễ bị tổn thương

Bất kỳ hệ thống Windows nào có bật Windows Defender và thành phần cldapi.dll đều có khả năng bị tổn thương.

Các nền tảng bị ảnh hưởng bao gồm:

- Windows 10 (tất cả các phiên bản được hỗ trợ)

- Windows 11 (tất cả các phiên bản được hỗ trợ)

- Windows Server 2019 và các phiên bản mới hơn

Sự hiện diện của cldapi.dll là một chỉ báo quan trọng về khả năng dễ bị tấn công, vì nó là thành phần cốt lõi trong cơ chế xử lý tệp đám mây của Defender mà RedSun khai thác.

Hiệu quả khai thác

Khai thác này hoạt động với độ tin cậy xấp xỉ 100% ngay cả đối với các hệ thống đã áp dụng các bản cập nhật mới nhất vào tháng 4 năm 2026.

Điều này làm cho nó trở nên đặc biệt nguy hiểm trong các môi trường doanh nghiệp, nơi việc duy trì an ninh mạng thường dựa vào việc áp dụng các bản vá bảo mật kịp thời.

Khả năng vượt qua các bản vá hiện có của RedSun nhấn mạnh rủi ro cao mà nó gây ra, vì các biện pháp phòng thủ truyền thống không đủ để ngăn chặn cuộc tấn công mạng này.

Khuyến nghị Bảo mật và Giảm thiểu rủi ro

Tình trạng vá lỗi hiện tại

Không giống như BlueHammer, đã được Microsoft xử lý trong chu kỳ Patch Tuesday tháng 4 năm 2026, RedSun hiện chưa có bản vá bảo mật nào khả dụng.

Điều này có nghĩa là các tổ chức và người dùng đang đối mặt với một lỗ hổng zero-day mà không có giải pháp trực tiếp từ nhà cung cấp.

Tình trạng chưa có bản vá càng làm tăng thêm mức độ nghiêm trọng của lỗ hổng, biến nó thành một mối đe dọa dai dẳng đối với các hệ thống Windows.

Biện pháp giảm thiểu tạm thời

Trong khi chờ đợi Microsoft phát hành bản sửa lỗi chính thức, các nhóm bảo mật được khuyến nghị thực hiện các biện pháp giảm thiểu sau:

- Giám sát hoạt động ghi tệp bất thường của Defender: Đặc biệt chú ý đến các hoạt động của cldapi.dll nhắm mục tiêu vào thư mục C:\Windows\System32.

- Triển khai các quy tắc phát hiện điểm cuối (EDR): Cấu hình các hệ thống EDR để gắn cờ các hành vi chuyển hướng tệp được hỗ trợ bởi oplock (oplock-assisted file redirection behaviors).

Hành vi chuyển hướng tệp thông qua oplock là một kỹ thuật được biết đến mà kẻ tấn công sử dụng để điều khiển các hoạt động tệp trong Windows, thường là để đạt được leo thang đặc quyền.

Bằng cách giám sát và chặn các hành vi này, các tổ chức có thể giảm thiểu nguy cơ bị chiếm quyền điều khiển thông qua RedSun.

Ví dụ về cách cấu hình quy tắc EDR hoặc theo dõi trong các hệ thống SIEM có thể bao gồm việc tìm kiếm các sự kiện ghi tệp của tiến trình MsMpEng.exe (tiến trình chính của Defender) vào các thư mục hệ thống quan trọng với nội dung đáng ngờ hoặc từ các tệp có cờ đám mây.

Mặc dù không có mã khai thác cụ thể được cung cấp, nguyên tắc cơ bản của việc theo dõi hành vi tệp và tiến trình vẫn rất quan trọng.

Các chuyên gia an ninh mạng nên thường xuyên cập nhật thông tin từ các nguồn đáng tin cậy về lỗ hổng zero-day này để nắm bắt mọi thông báo vá lỗi hoặc khuyến nghị bổ sung.

Việc chủ động triển khai các biện pháp phòng thủ tạm thời là rất cần thiết để bảo vệ hệ thống khỏi CVE nghiêm trọng như RedSun.