Một chiến dịch tấn công mạng mới được phát hiện, có liên quan đến các nhóm tác nhân đe dọa tiên tiến, đang sử dụng các tệp tin phím tắt Windows (tệp LNK) để triển khai các cuộc tấn công lừa đảo (phishing) có chủ đích. Mục tiêu chính của chiến dịch này là các tổ chức, đặc biệt tập trung vào một khu vực cụ thể.

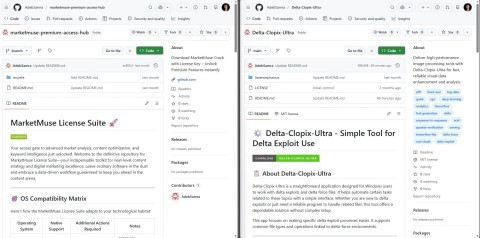

Điều đáng báo động trong chiến dịch này là cách các tác nhân ẩn giấu hoạt động của chúng bên trong GitHub, một trong những nền tảng được tin cậy rộng rãi nhất trên internet. Nền tảng này đã bị biến thành một kênh Command and Control (C2) bí mật.

Khai thác Tệp LNK và GitHub làm Kênh C2

Do GitHub được tin cậy rộng rãi và thường được đưa vào danh sách trắng (whitelisted) trong các môi trường doanh nghiệp, lưu lượng độc hại được gửi qua nó có thể dễ dàng hòa lẫn vào hoạt động web bình thường mà không gây nghi ngờ.

Chiến dịch này có dấu vết ít nhất từ năm 2024 và đã phát triển tinh vi hơn theo thời gian. Các phiên bản đầu của tệp LNK có mức độ che giấu thấp hơn và giữ lại siêu dữ liệu (metadata), cho phép các nhà nghiên cứu bảo mật theo dõi và kết nối các cuộc tấn công.

Cơ chế Vận hành của Tệp LNK độc hại

Các biến thể ban đầu cũng có liên quan đến việc phân phối mã độc XenoRAT. Trong những tháng gần đây, tác nhân đe dọa đã phát triển phương pháp tiếp cận của chúng, nhúng các hàm giải mã trực tiếp vào các đối số của tệp LNK và ẩn các tải trọng (payload) đã mã hóa bên trong chính các tệp này.

Khi nạn nhân mở tệp LNK, một tài liệu PDF mồi nhử sẽ được hiển thị, tạo ấn tượng rằng một tệp hợp pháp đã mở bình thường. Trong khi đó, một tập lệnh độc hại sẽ âm thầm thực thi trong nền.

Quá trình khai thác bắt đầu khi nạn nhân nhấp vào một tệp dường như là tài liệu PDF thông thường, nhưng thực chất là một lối tắt LNK kích hoạt âm thầm một script PowerShell. Hàm giải mã dựa trên XOR bên trong tệp LNK chịu trách nhiệm trích xuất cả tài liệu PDF mồi nhử và script độc hại, đồng thời tài liệu mồi nhử đánh lạc hướng nạn nhân.

Điều này cho phép kẻ tấn công thực hiện hành vi lừa đảo mà không làm gián đoạn trải nghiệm của người dùng, làm tăng khả năng thành công của cuộc tấn công mạng.

GitHub: Kênh Command and Control (C2) Bí mật

Việc sử dụng GitHub làm kênh C2 đại diện cho một chiến thuật tinh vi. Kẻ tấn công lợi dụng sự tin cậy của GitHub để gửi và nhận dữ liệu, tránh né các giải pháp bảo mật truyền thống. Tất cả các giao tiếp diễn ra qua lưu lượng HTTPS được mã hóa đến một miền đáng tin cậy, khiến nó dễ dàng vượt qua các hệ thống phòng thủ biên (perimeter defenses) tiêu chuẩn mà không bị gắn cờ.

Tác nhân đe dọa duy trì quyền truy cập thông qua các tác vụ đã lên lịch (scheduled tasks) kích hoạt mỗi 30 phút. Các kho lưu trữ GitHub riêng tư được sử dụng để lưu trữ nhật ký bị đánh cắp và nhận các chỉ thị mới. Phương pháp này cho phép kẻ tấn công giám sát các hệ thống bị xâm nhập một cách lặng lẽ theo thời gian, phục vụ mục đích giám sát và thu thập thông tin tình báo lâu dài.

Phân tích Sự Tiến Hóa và Mục Tiêu Chiến Lược của Chiến Dịch

Các nhà nghiên cứu của FortiGuard Labs, dẫn đầu bởi nhà phân tích Cara Lin, đã xác định chiến dịch này, lưu ý rằng các tiêu đề PDF mồi nhử được thu thập từ các mẫu tấn công cho thấy tác nhân đe dọa đang nhắm mục tiêu cụ thể vào các công ty trong một khu vực nhất định như một phần của nỗ lực giám sát rộng lớn hơn. Thông tin chi tiết có thể được tìm thấy tại FortiGuard Labs Blog.

Dấu hiệu Nhận biết và Mục đích Tấn công

Các mẫu siêu dữ liệu được tìm thấy trong các tệp LNK, đặc biệt là quy ước đặt tên “Hangul Document”, phù hợp với các chiến thuật được sử dụng bởi các nhóm tác nhân đe dọa tiên tiến như Kimsuky, APT37 và Lazarus. Chiến dịch này được đánh giá là mức độ nghiêm trọng Cao, vì dữ liệu bị đánh cắp có thể thúc đẩy các cuộc tấn công tiếp theo. Nền tảng bị ảnh hưởng là Microsoft Windows.

Sự tập trung về mặt địa lý và độ chính xác kỹ thuật chỉ ra một hoạt động có tính toán, được hỗ trợ bởi nguồn lực đáng kể, chứ không phải là tội phạm cơ hội. Các tác nhân đe dọa đã cẩn thận xây dựng các tài liệu mồi nhử xoay quanh các chủ đề phù hợp với bối cảnh kinh doanh của khu vực mục tiêu, chẳng hạn như các đề xuất tài chính và thỏa thuận hợp tác chiến lược.

Các tên tệp như “TRAMS WINBOT AI Strategic Proposal.pdf.lnk” và “(CONFIDENTIAL) AIN x Mine Korea 2026.pdf.lnk” cho thấy mức độ tỉ mỉ trong việc tạo ra từng mồi nhử để xuất hiện chân thực và đáng tin cậy đối với người nhận. Mục đích rộng lớn hơn dường như là giám sát và thu thập thông tin tình báo lâu dài.

Chiến thuật Né Tránh và Duy trì Quyền Truy Cập

Khi kích hoạt, script PowerShell sẽ kiểm tra môi trường để phát hiện các máy ảo (VMs), trình gỡ lỗi (debuggers) và các công cụ pháp y (forensic tools). Nếu không phát hiện thấy bất kỳ công cụ nào trong số này, nó sẽ thả một tệp VBScript và thiết lập một tác vụ theo lịch để chạy tải trọng mỗi 30 phút nhằm duy trì tính bền bỉ trên hệ thống.

Sau đó, script thu thập dữ liệu về phiên bản hệ điều hành (OS), thời gian khởi động và các tiến trình đang chạy, tải lên một kho lưu trữ GitHub do kẻ tấn công kiểm soát. Ở giai đoạn cuối cùng, mã độc sẽ kéo các chỉ thị mới từ GitHub, trong khi một script giữ kết nối (keep-alive script) sẽ gửi dữ liệu mạng trực tiếp đến kẻ tấn công để giám sát thời gian thực.

Đây là một ví dụ rõ ràng về một mối đe dọa mạng phức tạp, sử dụng nhiều lớp kỹ thuật để xâm nhập và duy trì quyền truy cập.

Chỉ số Đánh dấu Sự Thỏa hiệp (IOCs)

Để hỗ trợ việc phát hiện xâm nhập, dưới đây là một số chỉ số đánh dấu sự thỏa hiệp (IOCs) quan trọng được quan sát trong chiến dịch này:

- Tên Tệp LNK Độc hại:

TRAMS WINBOT AI Strategic Proposal.pdf.lnk(CONFIDENTIAL) AIN x Mine Korea 2026.pdf.lnk- Các tệp LNK khác ngụy trang dưới dạng tài liệu PDF liên quan đến kinh doanh.

- Mẫu Siêu dữ liệu Tệp LNK:

- Quy ước đặt tên chứa

Hangul Document. - Các đặc điểm siêu dữ liệu liên quan đến việc tạo tài liệu trong các môi trường ngôn ngữ mục tiêu.

- Quy ước đặt tên chứa

- Hoạt động Hệ thống Đáng ngờ:

- Hoạt động PowerShell hoặc VBScript bất thường, đặc biệt là các lệnh có đối số mã hóa hoặc phức tạp.

- Các tác vụ theo lịch được tạo mới hoặc sửa đổi, chạy các script không xác định định kỳ (ví dụ: mỗi 30 phút).

- Kết nối Mạng:

- Các kết nối đi (outbound connections) bất ngờ đến các điểm cuối API của GitHub, đặc biệt là đến các kho lưu trữ không xác định hoặc riêng tư.

- Lưu lượng HTTPS được mã hóa đến GitHub không phù hợp với hoạt động kinh doanh thông thường.

Khuyến nghị Phòng ngừa và Phát hiện Tấn công mạng

Để bảo vệ hệ thống khỏi các cuộc tấn công mạng tương tự, các tổ chức cần áp dụng các biện pháp phòng ngừa và phát hiện chặt chẽ.

Phòng ngừa

- Người dùng và đội ngũ bảo mật cần thận trọng với các tệp LNK và PDF không mong muốn, bất kể vẻ ngoài của chúng.

- Thực hiện các khóa huấn luyện nâng cao nhận thức về an ninh cho nhân viên để nhận biết các cuộc tấn công lừa đảo và kỹ thuật xã hội.

- Cấu hình hệ thống để hiển thị phần mở rộng tệp đầy đủ, giúp người dùng dễ dàng nhận diện các tệp LNK được ngụy trang.

Phát hiện

- Giám sát môi trường để tìm kiếm hoạt động PowerShell hoặc VBScript bất thường, đặc biệt là các script chạy từ các vị trí không điển hình hoặc có các đối số phức tạp.

- Kiểm tra bất kỳ kết nối đi nào đến các điểm cuối API của GitHub mà không được mong đợi và điều tra ngay lập tức.

- Triển khai các giải pháp phát hiện xâm nhập (IDS/IPS) và Hệ thống thông tin và quản lý sự kiện bảo mật (SIEM) để theo dõi và cảnh báo về các hoạt động đáng ngờ.

- Sử dụng các giải pháp bảo mật điểm cuối (EDR) có khả năng phát hiện các hành vi độc hại của script và tệp LNK.