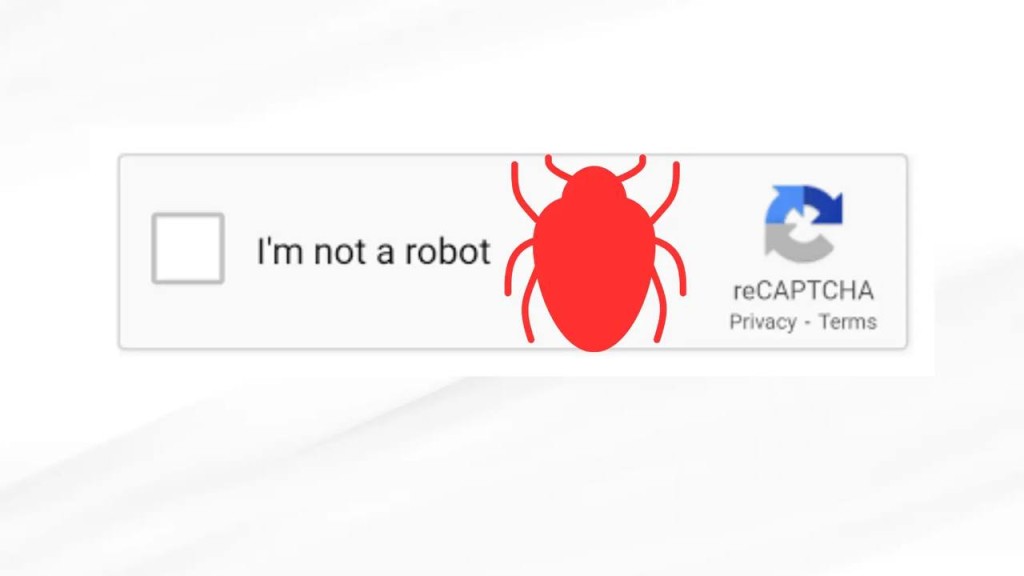

Bài viết thảo luận về một kỹ thuật kỹ thuật xã hội tinh vi có tên gọi là ClickFix, được các hacker sử dụng để phát tán malware bằng cách khai thác sự tin tưởng của người dùng vào quy trình xác thực CAPTCHA.

Kỹ thuật ClickFix

- Sự lừa đảo: Cuộc tấn công bắt đầu bằng một thông báo pop-up lừa đảo trên một trang web đã bị xâm phạm hoặc độc hại, bắt chước một thông báo xác thực bot tiêu chuẩn. Người dùng được yêu cầu hoàn thành ba bước đơn giản để xác nhận danh tính của họ.

- Tương tác người dùng: Các bước này bao gồm nhấn Windows Key + R để mở hộp thoại Run, sau đó nhấn CTRL + V để dán mã độc đã được tải sẵn từ clipboard ảo của trang web vào hộp thoại Run. Cuối cùng, nhấn Enter để thực thi lệnh đã dán, làm tổn hại đến thiết bị bằng cách tải xuống và thực thi mã độc thông qua các tiện ích của Windows như mshta.exe.

- Triển khai Malware: Kỹ thuật ClickFix có thể dẫn đến việc cài đặt nhiều loại malware khác nhau, bao gồm infostealers, ransomware và trojan ngân hàng như Qakbot. Qakbot, một trojan ngân hàng lần đầu tiên được phát hiện vào năm 2008, đã phát triển thành một loại malware đa năng có khả năng phát tán các mối đe dọa bổ sung như ransomware.

Khai thác sự tin tưởng của người dùng

Kỹ thuật ClickFix đánh vào hành vi con người, khai thác sự tin tưởng vào các tương tác trực tuyến phổ biến để triển khai các payload độc hại mà không gây hoài nghi. Cách tiếp cận này làm cho các giải pháp bảo mật tự động khó phát hiện và giảm thiểu mối đe dọa.

Phương pháp che giấu

Các hacker sử dụng kỹ thuật ClickFix thường áp dụng các phương pháp che giấu để giấu đi bản chất thật sự của payload độc hại. Điều này bao gồm việc sử dụng các tệp tin mã hóa và các URL được tạo động, làm cho các giải pháp bảo mật khó khăn trong việc đưa vào danh sách đen hoặc phát hiện các hoạt động độc hại một cách hiệu quả.

Ví dụ thực tiễn

- Tích hợp Qakbot: Việc tích hợp Qakbot với kỹ thuật ClickFix cho phép các hacker vượt qua các biện pháp bảo mật truyền thống bằng cách tận dụng tương tác của người dùng để thực thi các lệnh độc hại.

- Các ngành mục tiêu: Ngành khách sạn đã bị nhắm đến nhiều, với việc các hacker giả mạo Booking.com và gửi email giả mạo liên quan đến đánh giá khách hoặc khuyến mại. Nhân viên y tế cũng đã bị nhắm đến, với mã độc nhúng vào trang web liệu pháp vật lý phổ biến HEP2go.

Các biện pháp bảo vệ

Để bảo vệ bản thân khỏi malware ClickFix, hãy xem xét việc thực hiện các biện pháp bảo mật sau:

- Thận trọng với các yêu cầu CAPTCHA: Các bài kiểm tra CAPTCHA hợp pháp không bao giờ yêu cầu bạn nhấn Windows + R, sao chép lệnh hoặc dán bất cứ điều gì vào PowerShell. Nếu một trang web hướng dẫn bạn làm điều này, có khả năng đó là một trò lừa đảo.

- Tránh email không xác thực: Đừng nhấn vào các liên kết từ email không xác thực và sử dụng phần mềm antivirus mạnh. Nhiều cuộc tấn công ClickFix bắt đầu từ các email lừa đảo giả mạo các dịch vụ tin cậy như Booking.com hoặc Google Meet.

Thông qua việc hiểu kỹ thuật ClickFix và các phương pháp của nó, người dùng có thể tự bảo vệ mình tốt hơn khỏi những cuộc tấn công kỹ thuật xã hội tinh vi.