Tin tức an ninh mạng gần đây cho thấy một làn sóng phishing mới đang khai thác nền tảng AI hợp pháp để tạo trang đăng nhập giả mạo với tốc độ cao. Thay vì tự dựng hạ tầng lừa đảo phức tạp, kẻ tấn công sử dụng công cụ tạo web của Vercel để sao chép giao diện các trang đăng nhập thật, từ đó làm tăng hiệu quả đánh cắp thông tin xác thực.

Phishing Tự Động Hóa Bằng Công Cụ AI

Vercel cung cấp công cụ GenAI v0.dev, có thể tạo trang web hoàn chỉnh từ prompt ngắn. Chỉ với một câu lệnh như “tạo trang đăng nhập Microsoft với logo và màu sắc chính thức”, hệ thống có thể sinh ra một bản sao hoạt động trong vài giây.

Cách tiếp cận này khiến tin tức bảo mật xoay quanh phishing trở nên đáng chú ý hơn, vì cả người có ít kinh nghiệm kỹ thuật cũng có thể triển khai chiến dịch lừa đảo trông rất giống website doanh nghiệp thật. Điểm quan trọng là nội dung giả mạo có thể được tạo nhanh, thay đổi liên tục và tái triển khai ngay khi bị gỡ bỏ.

Điểm Khác Biệt So Với Phishing Truyền Thống

Trước đây, kẻ tấn công phải tự thuê máy chủ, mua bộ công cụ phishing và duy trì hạ tầng phía sau. Với Vercel, các thành phần này được hợp nhất trong một nền tảng: hosting, deployment và sinh giao diện. Điều đó làm giảm đáng kể chi phí vận hành cho một cuộc tấn công mạng dựa trên lừa đảo.

Nội dung gốc cho thấy chiến dịch sử dụng AI này đã được theo dõi từ năm 2022 và tiếp tục tăng mạnh đến năm 2025. Một báo cáo phân tích liên quan có thể tham khảo tại Cofense.

Tin Tức An Ninh Mạng Về Chiến Dịch Vercel-Based Phishing

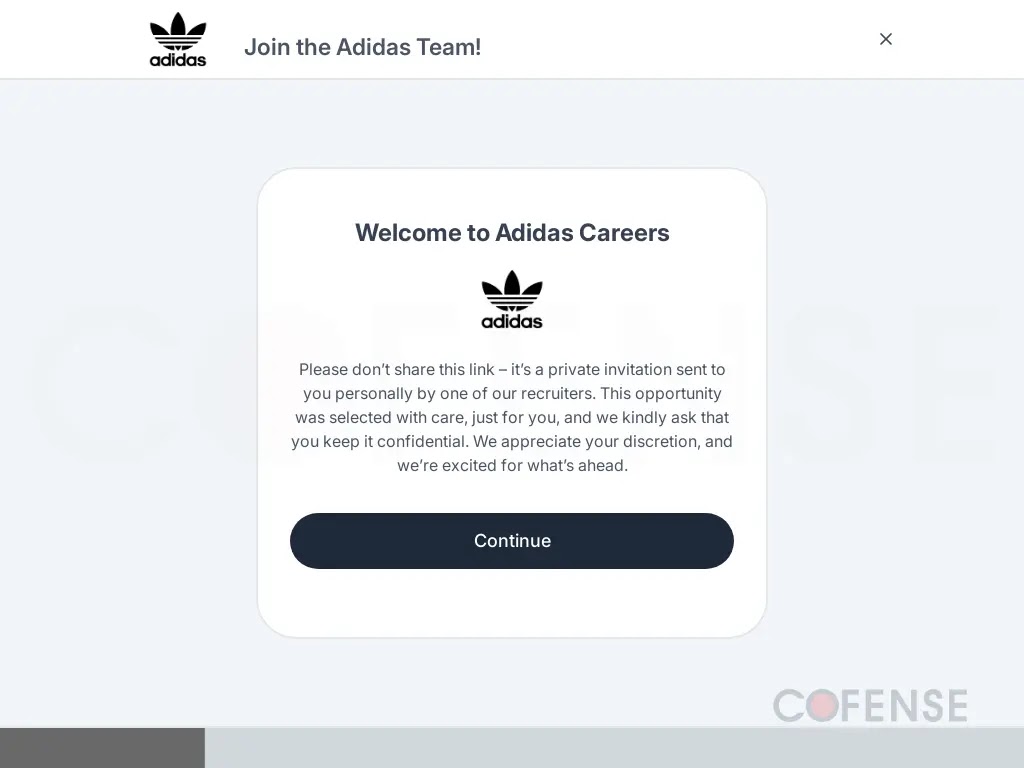

Tin tức an ninh mạng từ nghiên cứu này cho thấy nhiều chiến dịch giả mạo các thương hiệu mà nạn nhân tương tác hằng ngày, bao gồm dịch vụ email, nền tảng nghe nhạc và các cổng tuyển dụng. Trang lừa đảo có thể được dựng lại gần như nguyên bản về logo, bảng màu và bố cục.

Trong một số trường hợp được ghi nhận, kẻ tấn công giả làm nhà tuyển dụng của các thương hiệu lớn, gửi email mời phỏng vấn hoặc đề nghị việc làm. Chuỗi dẫn dụ thường đưa nạn nhân qua trang nghề nghiệp giả, sau đó chuyển tiếp đến form đăng nhập Facebook hoặc Google giả mạo.

Cách Hoạt Động Của Trang Phishing

- Nhập prompt vào v0.dev để tạo giao diện đăng nhập giả.

- Triển khai trang trên hạ tầng Vercel trong thời gian ngắn.

- Gắn form thu thập thông tin đăng nhập và chuyển dữ liệu ra ngoài.

- Đổi sang phiên bản mới nếu trang bị phát hiện hoặc gỡ bỏ.

Mô hình này làm cho phishing có tính lặp lại cao, khó nhận diện bằng các dấu hiệu lỗi chính tả hay lỗi format như trước đây.

Tự Động Hóa Thu Thập Credentials

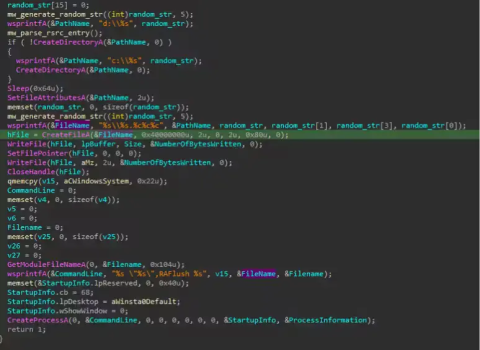

Một điểm đáng chú ý trong phishing này là việc tích hợp với Telegram Bot API. Khi nạn nhân nhập thông tin, bot có thể gửi cảnh báo thời gian thực tới tài khoản của kẻ tấn công. Dữ liệu đăng nhập bị chiếm đoạt được chuyển trực tiếp về kênh điều khiển của đối tượng đứng sau chiến dịch.

Cơ chế này biến một trang giả mạo thành hệ thống thu thập credential theft gần như tự động, giảm yêu cầu về kỹ năng vận hành hạ tầng và theo dõi dữ liệu thủ công.

Luồng Dữ Liệu Được Ghi Nhận

- Nạn nhân mở email giả mạo và truy cập liên kết.

- Trình duyệt tải trang login được tạo bằng AI.

- Thông tin tài khoản bị gửi đến backend của trang.

- Telegram bot nhận dữ liệu và chuyển tiếp tức thời.

- Nạn nhân có thể bị chuyển sang trang yêu cầu thêm dữ liệu thanh toán.

Mức Độ Ảnh Hưởng Đến Hệ Thống Và Người Dùng

Ảnh hưởng chính của chiến dịch này là đánh cắp dữ liệu đăng nhập và mở rộng nguy cơ chiếm quyền tài khoản. Khi nạn nhân nhập thông tin vào trang giả, tài khoản doanh nghiệp hoặc cá nhân có thể bị xâm nhập trái phép ngay sau đó.

Vì trang giả được tạo trên hạ tầng hợp pháp và có giao diện sát với trang thật, các bộ lọc dựa trên nhận diện hình thức truyền thống có thể kém hiệu quả hơn. Đây là một dạng nguy cơ bảo mật đáng chú ý đối với mọi tổ chức có người dùng đăng nhập qua email, cổng nhân sự, nền tảng cộng tác hoặc dịch vụ SaaS.

Dấu Hiệu Nhận Diện Cần Kiểm Tra

- Kiểm tra kỹ URL trên thanh địa chỉ trước khi nhập thông tin.

- So sánh tên miền với domain chính thức của dịch vụ.

- Lưu ý các biến thể ký tự, subdomain lạ hoặc domain gần giống.

- Quan sát liên kết trỏ đến vercel.app trong email đến.

Việc kiểm tra tên miền vẫn là biện pháp hiệu quả nhất để phát hiện trang giả, ngay cả khi giao diện trông như bản sao hoàn chỉnh.

Phát Hiện Và Phản Ứng Với Phishing Host Trên Vercel

Đội ngũ an ninh mạng có thể theo dõi các liên kết chứa vercel.app trong email đến và đánh giá theo ngữ cảnh sử dụng. Nếu phát hiện trang được dùng cho mục đích lừa đảo, tổ chức có thể báo cáo trực tiếp cho Vercel để yêu cầu gỡ bỏ.

Trong vận hành thực tế, nên kết hợp phát hiện tấn công trên gateway email, kiểm tra URL theo danh sách cho phép và giám sát hành vi đăng nhập bất thường sau khi người dùng bấm vào liên kết.

Biện Pháp Giảm Rủi Ro Bảo Mật

- Bắt buộc xác minh tên miền trước khi nhập credentials.

- Kích hoạt MFA cho tài khoản quan trọng.

- Cập nhật nhận thức người dùng về trang đăng nhập giả do AI tạo.

- Theo dõi các email có liên kết đến trang hosted trên nền tảng dựng web nhanh.

- Gửi báo cáo site độc hại cho nhà cung cấp hosting khi cần takedown.

Tin tức an ninh mạng này cho thấy nội dung phishing do AI tạo có thể đạt độ chính xác cao, đủ để vượt qua thói quen cảnh giác dựa vào lỗi chính tả hoặc bố cục sơ sài. Vì vậy, việc huấn luyện người dùng phải chuyển trọng tâm sang xác minh URL, nguồn gửi và quy trình đăng nhập an toàn.

Theo Dõi Threat Intelligence Và Mẫu Tấn Công

Các đội ngũ threat intelligence nên theo dõi sự lạm dụng nền tảng tạo web, đặc biệt khi liên kết trong email trỏ đến trang có giao diện đăng nhập quen thuộc nhưng chạy trên domain không chính thức. Đây là mô hình mối đe dọa có khả năng mở rộng cao vì trang có thể được tạo lại nhanh sau mỗi lần bị chặn.

Ngoài việc rà soát email, tổ chức nên ghi nhận các thay đổi về mẫu giao diện, chuỗi chuyển hướng sau khi nhập thông tin và cơ chế gửi dữ liệu ra ngoài. Khi kết hợp với giám sát đăng nhập, các tín hiệu này hỗ trợ phát hiện xâm nhập sớm hơn.

Tham Chiếu Kỹ Thuật

Báo cáo gốc của Cofense mô tả chi tiết cách Vercel bị lạm dụng để tạo các trang phishing hiện thực và tự động hóa quy trình thu thập thông tin xác thực. Tài liệu có thể xem tại: https://cofense.com/blog/steal-smarter-not-harder-malicious-use-of-vercel-for-credential-phishing.

Trong bối cảnh tin bảo mật mới nhất, các chiến dịch kiểu này cho thấy phishing không còn phụ thuộc nhiều vào kỹ thuật dựng hạ tầng thủ công, mà chuyển sang khai thác khả năng sinh nội dung và triển khai nhanh của nền tảng AI hợp pháp.