GhostLock là một kỹ thuật ransomware khác thường, gây gián đoạn khả năng truy cập dữ liệu trên hệ thống SMB mà không cần mã hóa tệp. Đây là một lỗ hổng CVE theo nghĩa vận hành? Không. Tài liệu gốc nêu rõ không có CVE vì đây là hành vi mặc định của Windows, không phải lỗi phần mềm cần vá. Dù vậy, tác động thực tế tương đương một cuộc tấn công ransomware đối với an toàn thông tin của doanh nghiệp.

GhostLock Và Tác Động Đến Hệ Thống SMB

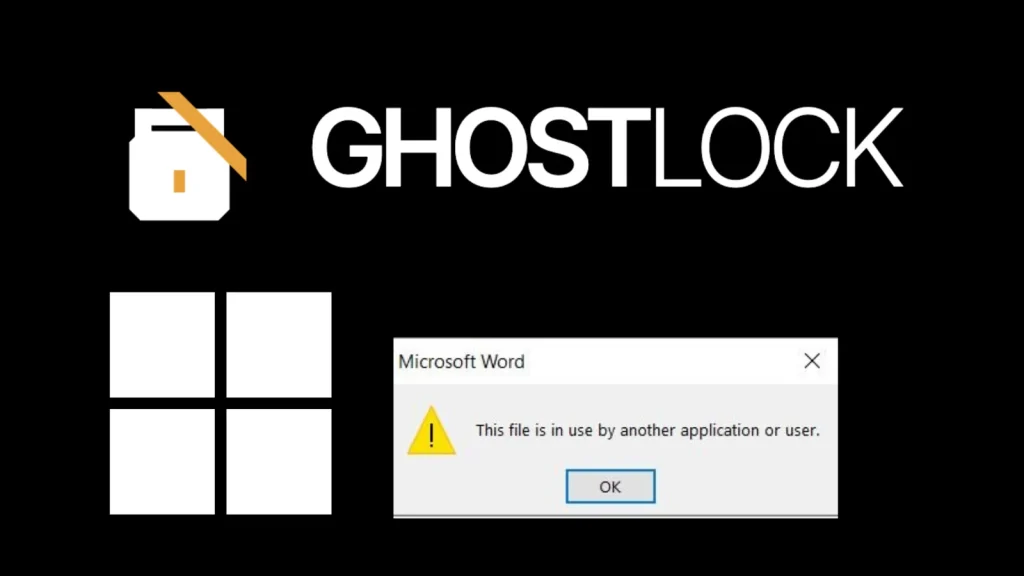

Khác với mã độc ransomware truyền thống, GhostLock không ghi byte mã hóa nào xuống đĩa. Thay vào đó, công cụ này giữ tệp ở trạng thái exclusive lock, khiến người dùng và dịch vụ khác không thể truy cập. Từ góc nhìn hệ thống bị tấn công, các tệp quan trọng trở nên không mở được, ứng dụng ERP có thể sập, và các luồng xử lý chia sẻ bị ngắt.

Tài liệu mô tả đây là một rủi ro bảo mật nghiêm trọng vì một người dùng domain có đặc quyền thấp, chỉ cần quyền đọc tiêu chuẩn, vẫn có thể làm tê liệt các file share SMB của doanh nghiệp. Cơ chế này dựa trên hành vi chia sẻ tệp chuẩn của Windows, không đòi hỏi quyền quản trị hay phụ thuộc bên ngoài.

Cơ Chế Kỹ Thuật Cốt Lõi

GhostLock khai thác cách Windows xử lý hàm CreateFileW. Khi tham số dwShareMode được đặt là 0x00000000, tiến trình sẽ nhận một handle độc quyền, từ chối chia sẻ với các tiến trình khác. Với mỗi lần truy cập tiếp theo, hệ điều hành trả về lỗi STATUS_SHARING_VIOLATION (0xC0000043).

Lỗi này xuất hiện khi bất kỳ tiến trình hoặc client mạng nào cố mở cùng tệp cho mục đích đọc, ghi hoặc xóa trong khi handle độc quyền vẫn tồn tại. Handle chỉ hết hiệu lực khi bị đóng tự nguyện hoặc bị quản trị viên lưu trữ buộc dừng.

Đây cũng là lý do tài liệu nhấn mạnh rằng không có CVE để vá. Cách sử dụng CreateFileW với dwShareMode = 0 là hành vi đã tồn tại từ thời Windows NT 3.1, tương tự cách Microsoft Office mở tài liệu để chỉnh sửa.

Khả Năng Tự Động Hóa Và Mở Rộng Quy Mô

GhostLock được triển khai thông qua một wrapper Python ctypes, chỉ cần một lệnh API đơn giản và không có phụ thuộc ngoài. Điều này giúp công cụ có thể chạy trên tài khoản domain thông thường mà không cần nâng quyền.

Để mở rộng trên quy mô enterprise NAS, công cụ dùng cơ chế 32-thread parallel work-stealing scanner để song song hóa các vòng SMB2 QUERY_DIRECTORY. Theo số liệu thử nghiệm, việc khám phá file trên share có khoảng 500.000 tệp giảm từ hơn 61 phút xuống còn khoảng 6 phút 22 giây.

Trong môi trường cô lập, quá trình giành handle trên 500.000 file hoàn tất trong 2 phút 37 giây, với tỷ lệ thành công đạt 99,6%. Trong thời gian giữ lock 60 giây, mô phỏng nạn nhân ghi nhận tỷ lệ chặn truy cập file đạt 99,8%.

Giới Hạn Và Mức Độ Gây Áp Lực

Một phiên SMB có thể giữ tối đa 64.000 exclusive handles đồng thời. Khi dùng 10 phiên song song, kẻ tấn công có thể vượt ngưỡng 500.000 handle bị khóa, đủ để làm tê liệt một phần lớn hạ tầng NAS doanh nghiệp. Đây là đặc điểm khiến mã độc ransomware kiểu GhostLock có sức gây gián đoạn tương đương, dù không hề mã hóa dữ liệu.

Phát Hiện Xâm Nhập Trong Môi Trường Lưu Trữ

GhostLock được mô tả là có thể né tránh hầu hết các lớp phòng thủ ransomware thông thường. Tín hiệu phát hiện đáng tin cậy nhất nằm ở lớp quản trị NAS, cụ thể là số lượng exclusive handles được giữ đồng thời trên từng phiên SMB.

Với ứng dụng người dùng hợp lệ, số handle độc quyền thường chỉ ở mức vài chục. Ngược lại, GhostLock có thể tích lũy đến hàng chục nghìn handle trong một phiên. Tuy nhiên, chỉ số này không được nạp vào SIEM doanh nghiệp phổ biến theo đánh giá trong nghiên cứu.

Để đối chiếu kỹ thuật và tài liệu nền, có thể xem thêm thông tin SMB trên Microsoft hoặc tài liệu giao thức liên quan tại nguồn đáng tin cậy như NVD.

IOC Và Dấu Hiệu Kỹ Thuật Cần Theo Dõi

Tài liệu gốc không cung cấp IOC theo kiểu hash hay tên miền độc hại truyền thống. Thay vào đó, các dấu hiệu kỹ thuật cần theo dõi chủ yếu là hành vi phiên SMB và số lượng handle độc quyền bất thường.

- SMB session giữ số lượng exclusive handles tăng đột biến.

- Một phiên đơn lẻ vượt ngưỡng 500 exclusive handles.

- Nhiều yêu cầu SMB CREATE hàng loạt nhưng không có WRITE tương ứng trong cửa sổ 30 phút.

- Phiên SMB tồn tại lâu dù thông tin xác thực đã bị thu hồi.

Ảnh Hưởng Đến Phục Hồi Và Vận Hành

Khi phát hiện sự cố, việc xử lý không đơn giản như dừng một tiến trình mã hóa. Chấm dứt phiên SMB gây khóa đòi hỏi chuyên môn của quản trị lưu trữ, trong khi nhóm vận hành lưu trữ và nhóm an ninh thường tách biệt quy trình.

Theo tài liệu, mean time to recovery trong các bài diễn tập không có runbook sẵn là từ 4 đến 8 giờ. Điều này làm tăng nguy cơ bảo mật vì thời gian gián đoạn có thể kéo dài ngay cả khi đã phát hiện được nguồn gây lỗi.

Đáng chú ý, nếu thông tin xác thực Active Directory của kẻ tấn công bị thu hồi, phiên SMB đã xác thực và toàn bộ lock hiện có vẫn có thể tồn tại thêm 15 đến 60 phút, tùy cấu hình nền tảng.

Khuyến Nghị Phòng Thủ Và Giám Sát

Tài liệu đề xuất các biện pháp phòng thủ tập trung vào giám sát hành vi phiên SMB thay vì chỉ dựa vào lớp phát hiện ransomware truyền thống.

- Cảnh báo khi một SMB session giữ hơn 500 exclusive handles.

- Triển khai quy tắc NDR cho các đợt bulk SMB CREATE nhưng không có WRITE tương ứng trong 30 phút.

- Xây dựng runbook phối hợp giữa SecOps và StorageOps cho quy trình chấm dứt session NAS.

- Yêu cầu NAS xuất per-session exclusive-handle counts như một dạng telemetry bảo mật tiêu chuẩn.

- Đưa chỉ số này vào hệ thống giám sát thay vì chỉ ghi nhận syslog cơ bản.

Liên Kết Nguồn Và Mã Nguồn

Tài liệu và mã nguồn của GhostLock được công bố tại GitHub GhostLock. Nghiên cứu cũng ghi nhận trang dự án tại ghostlock.io.

Với bối cảnh này, ransomware không còn chỉ là mã hóa dữ liệu. GhostLock cho thấy một lỗ hổng CVE không phải lúc nào cũng tồn tại dưới dạng lỗi phần mềm; đôi khi rủi ro bảo mật xuất phát từ chính hành vi hợp lệ của giao thức và cách hệ điều hành quản lý truy cập file qua SMB.