Tin bảo mật mới nhất về CallPhantom cho thấy 28 ứng dụng Android gian lận đã âm thầm tích lũy hơn 7,3 triệu lượt tải trên Google Play trước khi bị gỡ bỏ. Nhóm ứng dụng này hứa hẹn cho người dùng khả năng tra cứu lịch sử cuộc gọi của bất kỳ số điện thoại nào, nhưng thực tế chỉ hiển thị dữ liệu giả và dẫn đến tổn thất tài chính.

CallPhantom Và Mô Hình Lừa Đảo Trên Google Play

CallPhantom là tên được dùng để theo dõi một loạt ứng dụng Android gian lận có giao diện và mô tả khác nhau, nhưng cùng chung mục đích: tạo cảm giác như đang truy xuất được dữ liệu cuộc gọi thật. Theo phân tích của WeLiveSecurity, có 28 ứng dụng thuộc nhóm này trên Google Play.

Các ứng dụng này hoạt động bằng cách khai thác sự tò mò của người dùng đối với lịch sử cuộc gọi của một số điện thoại cụ thể. Ứng dụng trả về một phần kết quả giả, sau đó yêu cầu thanh toán để mở khóa toàn bộ dữ liệu. Phần lịch sử hiển thị ban đầu đã được dựng sẵn từ đầu.

Tham khảo báo cáo gốc tại WeLiveSecurity.

Phạm Vi Ảnh Hưởng Của Cuộc Tấn Công Mạng

Nhóm ứng dụng này chủ yếu nhắm vào người dùng Android tại Ấn Độ và khu vực châu Á – Thái Bình Dương. Nhiều ứng dụng được cấu hình sẵn mã quốc gia của Ấn Độ và hỗ trợ UPI, một phương thức thanh toán phổ biến tại đây.

Trên trang giới thiệu của một số ứng dụng, ảnh chụp màn hình lịch sử cuộc gọi giả cũng được chèn như bằng chứng rằng công cụ hoạt động thật. Cách làm này làm tăng mức độ tin cậy giả mạo trước khi người dùng bị đưa tới màn hình thanh toán.

Về mặt rủi ro an toàn thông tin, đây không phải là lỗ hổng CVE hay zero-day vulnerability, mà là một mô hình lừa đảo ứng dụng kết hợp thao túng giao diện, dữ liệu giả và luồng thanh toán khó hoàn tác. Tuy vậy, tác động tài chính đối với nạn nhân là trực tiếp và rõ ràng.

Hai Nhóm Cấu Trúc Ứng Dụng CallPhantom

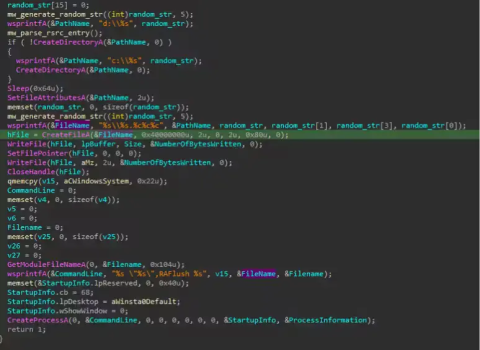

Phân tích mã cho thấy CallPhantom chia thành hai cụm triển khai chính. Cả hai đều không có khả năng truy cập thật vào nhật ký cuộc gọi, SMS hay dữ liệu WhatsApp từ thiết bị.

Nhóm 1: Dữ Liệu Cứng Và Mẫu Cuộc Gọi Giả

Nhóm đầu tiên chứa sẵn tên, mã quốc gia và mẫu call log ngay trong mã nguồn. Các phần này được ghép với số điện thoại sinh ngẫu nhiên rồi hiển thị cho người dùng dưới dạng kết quả một phần.

Người dùng chỉ thấy đủ dữ liệu để tin rằng ứng dụng có thể hoạt động, sau đó bị yêu cầu trả tiền để xem toàn bộ lịch sử cuộc gọi. Thực tế, toàn bộ dữ liệu hiển thị đều là giả.

Nhóm 2: Gửi Kết Quả Qua Email Sau Khi Thanh Toán

Nhóm thứ hai yêu cầu người dùng nhập địa chỉ email và tuyên bố rằng lịch sử cuộc gọi sẽ được gửi sau. Tuy nhiên, không có dữ liệu nào được tạo trước khi thanh toán. Kể cả sau khi trả tiền, không có thông tin thật nào được gửi về.

Cả hai nhóm đều cho thấy mức độ dựng sẵn của nội dung lừa đảo trong ứng dụng, với tên, số điện thoại và mốc thời gian được nhúng cố định trước khi ứng dụng đến tay người dùng.

Cơ Chế Thanh Toán Và Rủi Ro Bảo Mật

CallPhantom sử dụng ba phương thức thanh toán khác nhau. Một số ứng dụng dùng Google Play Billing chính thức. Một số khác chuyển hướng sang ứng dụng UPI bên thứ ba, với thông tin thanh toán được hardcode hoặc lấy động từ Firebase Realtime Database.

Cách dùng Firebase cho phép thay đổi tài khoản nhận tiền mà không cần phát hành lại ứng dụng. Đây là yếu tố làm tăng tính linh hoạt cho kênh thanh toán gian lận và gây khó khăn cho việc truy vết.

Phương thức thứ ba nhúng trực tiếp form thanh toán thẻ ngay trong ứng dụng. Cách này vi phạm chính sách thanh toán của Google Play và khiến quá trình hoàn tiền trở nên phức tạp hơn.

Điểm đáng chú ý là khi người dùng thanh toán qua ứng dụng UPI bên thứ ba hoặc nhập thẻ trực tiếp trong app, Google không thể đảo ngược giao dịch hay hoàn tiền. Nạn nhân phải làm việc với nhà cung cấp thanh toán hoặc tổ chức phát hành thẻ.

Chuỗi Hành Vi Lừa Đảo Trong Ứng Dụng

Ở ít nhất một trường hợp, ứng dụng gửi thông báo giả mạo theo kiểu email thông báo rằng kết quả lịch sử cuộc gọi đã sẵn sàng. Khi người dùng chạm vào thông báo, họ bị chuyển thẳng đến màn hình đăng ký thuê bao.

Đây là một kỹ thuật ép hành vi nhằm giữ người dùng trong luồng thanh toán, ngay cả khi họ đã thoát ứng dụng trước đó. Về mặt mối đe dọa mạng, đây là một ví dụ điển hình của việc lạm dụng niềm tin vào giao diện và thông báo hệ thống để dẫn dắt hành vi mua hàng.

IOC Và Dấu Hiệu Nhận Biết

Trong nội dung nguồn được cung cấp, phần IoC không liệt kê IP, domain hay hash cụ thể. Tuy nhiên, có thể trích xuất một số dấu hiệu nhận biết ở mức hành vi và cấu hình:

- Nhóm ứng dụng Android trên Google Play với tính năng tra cứu lịch sử cuộc gọi của số điện thoại bất kỳ.

- Hiển thị dữ liệu cuộc gọi một phần rồi yêu cầu thanh toán để mở khóa toàn bộ nội dung.

- Mã quốc gia Ấn Độ được chọn sẵn trong giao diện.

- Hỗ trợ UPI hoặc chuyển hướng sang ứng dụng thanh toán bên ngoài.

- Thông báo giả mạo kiểu email dẫn tới màn hình thuê bao.

- Firebase Realtime Database được dùng để thay đổi tài khoản nhận thanh toán.

Ảnh Hưởng Đối Với Người Dùng Và Hệ Thống

Ảnh hưởng chính của cuộc tấn công mạng này là thiệt hại tài chính. Ứng dụng không khai thác quyền root, không tạo ra remote code execution, và cũng không xâm nhập sâu vào hệ điều hành Android. Thay vào đó, chúng đánh vào kỳ vọng của người dùng về dữ liệu riêng tư.

Vì ứng dụng không có khả năng truy cập call logs hay dữ liệu nhắn tin thật, rủi ro không nằm ở việc lộ dữ liệu từ thiết bị, mà nằm ở việc người dùng bị lừa thanh toán cho một dịch vụ giả. Đây là dạng rủi ro bảo mật thường gặp trong các ứng dụng giả mạo chức năng tra cứu dữ liệu cá nhân.

Xử Lý Thanh Toán Và Hoàn Tiền

Người dùng thanh toán qua Google Play Billing có thể đủ điều kiện hoàn tiền nếu yêu cầu nằm trong khung thời gian cho phép của Google. Khi ứng dụng đã bị gỡ, các thuê bao hiện có cũng bị hủy theo cơ chế của nền tảng.

Với các khoản thanh toán thực hiện ngoài Google Play, hướng xử lý là liên hệ trực tiếp nhà cung cấp thanh toán hoặc đơn vị phát hành thẻ để tranh chấp giao dịch. Cách xử lý này quan trọng vì Google không có quyền hoàn tác với giao dịch ngoài hệ thống của mình.

Khuyến Nghị Kiểm Tra Trước Khi Cài Đặt

Phòng tránh CallPhantom và các biến thể tương tự phụ thuộc nhiều vào việc xác minh trước khi cài đặt. Cần kiểm tra độ tin cậy của nhà phát triển, đọc kỹ đánh giá người dùng và cảnh giác với các ứng dụng hứa truy cập dữ liệu riêng tư của người khác.

Với các ứng dụng yêu cầu thanh toán để mở khóa thông tin “độc quyền”, đặc biệt là dữ liệu không thể xác minh, người dùng nên xem đây là dấu hiệu nguy cơ bảo mật cao. Đây là bước kiểm tra cơ bản nhưng hiệu quả để giảm tin bảo mật mới nhất liên quan đến ứng dụng gian lận trên Android.

Giám Sát Và Phân Tích Trong Môi Trường Kỹ Thuật

Trong môi trường phân tích, các nền tảng threat intelligence có thể được dùng để đối chiếu ứng dụng, gói cài đặt và hành vi thanh toán. Khi xử lý mẫu ứng dụng nghi vấn, cần ưu tiên kiểm tra luồng network, cấu hình Firebase, và các màn hình thanh toán được dựng sẵn.

Vì nội dung gốc không cung cấp CVE, CVSS hay exploit chain, không có phần nào cần quy chiếu sang lỗ hổng CVE. Trọng tâm của sự việc là gian lận ứng dụng, thao túng UI và thu tiền qua các kênh khó hoàn trả, không phải khai thác lỗi hệ thống.

Đầu Mối Tham Chiếu Kỹ Thuật

Thông tin liên quan có thể được đối chiếu thêm tại NVD để kiểm tra xem có chỉ số CVE nào liên quan trong các nghiên cứu khác hay không. Trong trường hợp CallPhantom, nội dung hiện có không cho thấy dấu hiệu của một CVE cụ thể.

Từ khóa chính: lỗ hổng CVE, tin bảo mật mới nhất, cuộc tấn công mạng.