Fast16 malware là một mối đe dọa phá hoại được thiết kế để nhắm vào các môi trường có giá trị rất cao và hệ thống đắt tiền với độ chính xác cao. Đây là một mối đe dọa mạng không hoạt động theo kiểu mã độc phổ thông, vốn thường tìm cách lây nhiễm diện rộng.

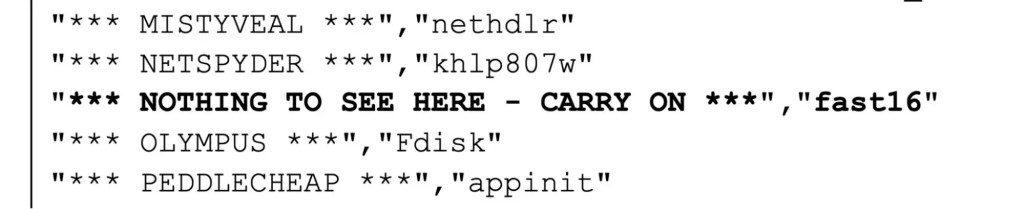

Kiến trúc đa tầng của Fast16 malware

Phân tích cho thấy Fast16 dựa trên một chuỗi tấn công nhiều giai đoạn, kết hợp Windows kernel driver, thành phần điều khiển ở user-mode và một khung tải trọng dựa trên Lua. Cách thiết kế này cho phép điều chỉnh chiến thuật linh hoạt bên trong các mạng nhạy cảm.

Thay vì chỉ là một tệp thực thi đơn lẻ, Fast16 được xem là một bộ công cụ có cấu trúc mô-đun. Các thành phần chính gồm svcmgmt.exe đóng vai trò bộ điều phối và fast16.sys đóng vai trò driver nhân hệ điều hành.

Luồng triển khai ban đầu

Chuỗi thực thi bắt đầu từ svcmgmt.exe, thành phần mang theo payload chính. Binary này chịu trách nhiệm sao chép tệp, tạo mục dịch vụ và chuẩn bị các giá trị registry để xác định thời điểm và cách malware chạy.

Sau đó, Fast16 cài đặt fast16.sys, driver ở chế độ kernel giúp mở rộng khả năng quan sát và kiểm soát xuống lõi hệ điều hành. Sự kết hợp giữa hai thành phần này tạo nên nền tảng bền vững cho xâm nhập mạng kéo dài.

Fast16 malware và Lua payload framework

Phần payload Lua được giải mã và thực thi trong runtime, cung cấp một lớp scripting linh hoạt cho các chức năng như lan truyền, phá hoại và ẩn mình. Điều này giúp tác nhân vận hành thay đổi hành vi mà không cần biên dịch lại toàn bộ binary lõi.

Các chuỗi và cấu hình nhúng cho thấy những chức năng như routine cài worm, kiểm soát lan truyền, cài implant và điều kiện tránh lây lan quá mạnh. Đây là dấu hiệu điển hình của một mối đe dọa được tối ưu cho môi trường giám sát chặt chẽ.

Các hàm Lua đáng chú ý

- installworm

- startworm

- scmwormletinstall

- scmwormletpropagatesystem

- oktopropagate

Các hàm này mô tả rõ cách Fast16 tách riêng giai đoạn cài đặt, kích hoạt và lan truyền có kiểm soát. Trong ngữ cảnh Fast16 malware, đây là cơ chế giúp cân bằng giữa bám trụ và độ kín đáo.

Hành vi trên hệ thống bị xâm nhập

Khi cả svcmgmt.exe và fast16.sys hoạt động, malware có thể di chuyển ngang, triển khai thêm module kiểu worm và chuẩn bị các hành động phá hoại hoặc gây gián đoạn trên những host được chọn lọc. Ảnh hưởng này đặc biệt nghiêm trọng trong môi trường có thiết bị vận hành đắt tiền hoặc quy trình trọng yếu.

Fast16 còn theo dõi các khóa registry liên quan đến tường lửa cá nhân và sản phẩm bảo mật. Nó kiểm tra những đường dẫn dưới HKEY_LOCAL_MACHINE và HKEY_CURRENT_USER để nhận biết sự hiện diện của các bộ bảo vệ hệ thống.

Khả năng này giúp Fast16 malware quyết định có nên thực hiện một số thao tác mạng hay điều chỉnh logic lan truyền khi gặp kiểm soát ở host. Đây là yếu tố làm tăng rủi ro bảo mật trong các mạng nội bộ đã bị xâm nhập trái phép.

Hành vi ở mức kernel

Driver fast16.sys móc nối các hàm Windows cấp thấp và đăng ký sự kiện hệ thống tệp. Nhờ vậy, nó có thể theo dõi tiến trình mới, thao tác tạo file và hoạt động lưu trữ, đồng thời giữ các thành phần riêng của nó ở trạng thái ẩn.

Trong một số bản dựng, dự án còn có module cleanfast16patchtarget, được mô tả như thành phần vá một số module phần mềm. Điều này có thể làm suy yếu các kiểm soát cạnh tranh và giúp implant bám sâu hơn vào hệ thống.

Hạ tầng, mục tiêu và tác động vận hành

Fast16 dường như tận dụng quyền truy cập sẵn có và các đường quản trị trong môi trường đã bị xâm nhập, thay vì dựa vào chiến dịch phát tán đại trà. Điều này phù hợp với cách triển khai có chọn lọc trong các hệ thống giá trị cao.

Sự hiện diện của các thành phần có vẻ hợp lệ hoặc đã được ký số, cùng với logic cài đặt dịch vụ và driver chi tiết, cho thấy tác nhân kỳ vọng quyền nâng cao trên máy domain-joined. Trong bối cảnh đó, Fast16 malware có thể vô hiệu hóa một phần bảo vệ nội bộ, làm chậm phát hiện xâm nhập và kéo dài thời gian lưu trú.

Tác động vận hành của một lần xâm nhập Fast16 có thể rất lớn vì nó không chỉ tồn tại lâu dài mà còn can thiệp vào các lớp phòng vệ, tạo điều kiện cho hành động phá hoại được kích hoạt sau đó.

IOC và chỉ dấu cần theo dõi

Nội dung phân tích không cung cấp IOC theo dạng hash hoặc domain cụ thể, nhưng có nhiều chỉ dấu kỹ thuật hữu ích cho phát hiện tấn công:

- Tệp/tiến trình: svcmgmt.exe

- Driver: fast16.sys

- Module liên quan: cleanfast16patchtarget

- Hành vi registry: kiểm tra khóa dưới HKEY_LOCAL_MACHINE và HKEY_CURRENT_USER

- Hành vi dịch vụ: tạo service entry, cài driver, sao chép payload

- Hành vi Lua: installworm, startworm, scmwormletinstall, scmwormletpropagatesystem, oktopropagate

Chỉ dấu phát hiện và phòng thủ

Giám sát cần tập trung vào chính sách nạp driver, sự kiện tạo dịch vụ và driver, cùng các thay đổi registry liên quan đến tường lửa và sản phẩm bảo mật. Đây là những điểm then chốt trong phát hiện xâm nhập đối với Fast16 malware.

Trên máy quản trị, cần duy trì kiểm soát ứng dụng chặt chẽ, theo dõi các phiên bản bất thường của binary mang tên svcmgmt.exe và đối chiếu với các quy tắc phát hiện phù hợp cho payload Lua, driver và mã vá.

Tham chiếu nghiên cứu gốc của SentinelOne: SentinelOne Fast16 analysis.

Ưu tiên kỹ thuật để giảm rủi ro

- Áp dụng kiểm soát nạp driver nghiêm ngặt.

- Theo dõi tạo mới service và driver theo thời gian thực.

- Rà soát liên tục thay đổi registry liên quan đến phần mềm bảo mật.

- Bật application control trên máy quản trị.

- Kiểm tra tính toàn vẹn của công cụ bảo mật định kỳ.

Trong môi trường giá trị cao, kết hợp an toàn thông tin, nguyên tắc least privilege và giám sát hành chính hệ thống là cần thiết để ngăn Fast16 malware biến một điểm xâm nhập ban đầu thành hiện diện bền vững, sẵn sàng cho phá hoại.