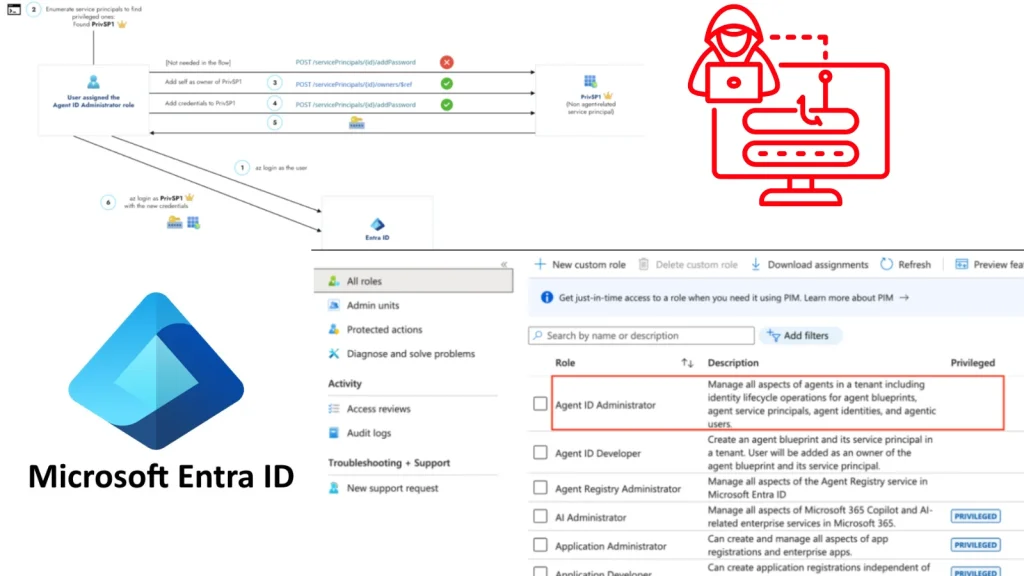

Lỗ hổng CVE mới được phát hiện trong Microsoft Entra Agent Identity Platform cho phép vượt phạm vi phân quyền, từ đó chiếm quyền đối với các service principal bất kỳ trong tenant. Vấn đề nằm ở vai trò Agent ID Administrator, vốn được thiết kế chỉ để quản lý các đối tượng liên quan đến agent nhưng lại có thể tác động tới những danh tính dịch vụ không liên quan.

Lỗ hổng CVE trong Microsoft Entra Agent Identity Platform

Nền tảng Microsoft Entra Agent Identity Platform là một tính năng preview, cung cấp danh tính cho các tác nhân AI thông qua blueprints, agent identities và agent users. Để quản lý các thực thể phi con người này, Microsoft giới thiệu vai trò Agent ID Administrator.

Theo tài liệu phân quyền của Microsoft, vai trò này chỉ được phép thao tác trên các đối tượng agent-related. Tuy nhiên, do các agent identities được xây dựng trên nền các primitive chuẩn như application và service principal, một scope overreach nghiêm trọng đã xuất hiện.

Xem thêm tài liệu tham chiếu của Microsoft tại: https://learn.microsoft.com/en-us/entra/identity/role-based-access-control/permissions-reference

Cơ chế khai thác và ảnh hưởng

Phát hiện từ nghiên cứu cho thấy hành động cập nhật owner của agent identity có thể bị lạm dụng để thay đổi quyền sở hữu của bất kỳ service principal nào trong tenant. Với quyền Agent ID Administrator, kẻ tấn công có thể tự gán mình làm owner của một service principal có đặc quyền cao.

Sau khi chiếm được quyền sở hữu, kẻ tấn công có thể tạo credential mới và xác thực dưới danh nghĩa ứng dụng mục tiêu. Nếu service principal bị chiếm giữ đang nắm giữ vai trò thư mục đặc quyền hoặc có quyền Microsoft Graph API quan trọng, kỹ thuật này có thể dẫn tới chiếm quyền điều khiển toàn bộ môi trường.

Đây là một lỗ hổng CVE thuộc nhóm cảnh báo CVE có tác động trực tiếp tới kiểm soát định danh, vì nó biến một vai trò có phạm vi hẹp thành điểm bám để mở rộng đặc quyền trên toàn tenant. Microsoft đã vá hoàn toàn hành vi này trên các môi trường cloud vào tháng 4/2026.

Phát hiện service principal có đặc quyền bằng Azure CLI

Nhóm nghiên cứu khuyến nghị chủ động rà soát các service principal có quyền thư mục đặc quyền để giảm rủi ro bảo mật. Có thể dùng Azure CLI kết hợp jq để truy vấn Microsoft Graph API và liệt kê các cấu hình dễ bị lạm dụng.

BASE="https://graph.microsoft.com"

roles="$(az rest -m GET --url \

"${BASE}/beta/roleManagement/directory/roleDefinitions?\$filter=isPrivileged eq true&\$select=id,displayName" -o json)"

u="${BASE}/beta/roleManagement/directory/roleAssignments?\$expand=principal(\$select=id,displayName)&\$top=999"

{

echo -e "SP_NAME\tSP_ID\tROLE"

echo -e "--------\t------\t----"

while :; do

j="$(az rest -m GET --url "$u" -o json 2>/dev/null)" || break

jq -r --argjson roles "$roles" '

($roles.value | map(select(.displayName|test("Reader";"i")|not) | {key:.id,

value:.displayName}) | from_entries) as $r

| .value[]

| select(.principal."@odata.type"=="#microsoft.graph.servicePrincipal")

| select($r[.roleDefinitionId] != null)

| [.principal.displayName, (.principal.id // .principalId),

$r[.roleDefinitionId]] | @tsv

' <<<"$j"

u="$(jq -r '."@odata.nextLink"//empty' <<<"$j")"

[[ -z "$u" ]] && break

done | sort -t$'\t' -k1,1

} | column -t -s $'\t'IOC và dấu hiệu cần theo dõi

Không có IOC dạng hash, domain, IP hay tên mã độc được cung cấp trong nội dung gốc. Tuy vậy, các sự kiện cần giám sát trong audit log và phát hiện xâm nhập bao gồm:

- Thay đổi owner của service principal.

- Thêm mới credential cho service principal.

- Gán quyền đặc quyền cho các định danh không phải người dùng.

- Hoạt động quản trị từ vai trò Agent ID Administrator đối với đối tượng ngoài phạm vi agent.

Trọng tâm kiểm tra sau vá lỗi

Mặc dù lỗ hổng CVE đã được Microsoft khắc phục, nguy cơ lạm dụng quyền sở hữu service principal vẫn là một đường tấn công có giá trị cao. Các tổ chức cần theo dõi các sự kiện thành công liên quan đến việc thêm owner hoặc tạo credential cho service principal, đặc biệt với những đối tượng đang giữ vai trò thư mục đặc quyền.

Với các tenant có ít nhất một service principal đặc quyền, việc xem các định danh này như hạ tầng quan trọng là cần thiết để giảm nguy cơ bảo mật và ngăn chặn tấn công mạng leo thang đặc quyền.