Rò rỉ dữ liệu tại Udemy, Inc. đang được nhóm tống tiền ShinyHunters tuyên bố là đã làm lộ hơn 1,4 triệu bản ghi, bao gồm PII và dữ liệu nội bộ doanh nghiệp. Đây là một vụ rò rỉ dữ liệu liên quan đến mô hình “Pay or Leak”, trong đó kẻ tấn công đe dọa công khai dữ liệu nếu không nhận được phản hồi trước thời hạn.

Diễn biến vụ rò rỉ dữ liệu

Claim đầu tiên được ghi nhận vào ngày 24/04/2026, khi ShinyHunters đăng thông điệp “Pay or Leak” trên trang rò rỉ dữ liệu của nhóm. Hạn chót mà nhóm đặt ra là 27/04/2026. Thông điệp cảnh báo: “Make the right decision, don’t be the next headline”, cho thấy chiến thuật tống tiền quen thuộc trong các chiến dịch rò rỉ dữ liệu.

Đến thời điểm công bố, Udemy chưa xác nhận hoặc phủ nhận sự cố. Vụ việc vẫn đang trong trạng thái chờ xác minh, trong khi các nhà nghiên cứu an ninh mạng tiếp tục theo dõi trang rò rỉ dữ liệu của nhóm để xem có phát hành dữ liệu hay không sau thời hạn nêu trên.

ShinyHunters và mô hình tống tiền Pay or Leak

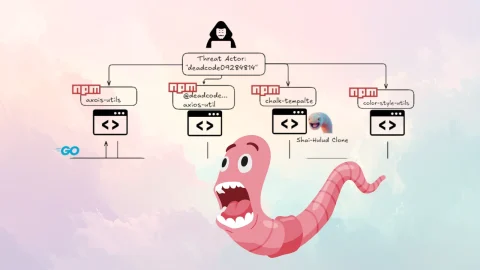

ShinyHunters là một nhóm tống tiền có động cơ tài chính, được cho là hình thành từ năm 2019. Nhóm này xây dựng danh tiếng dựa trên mô hình “Pay or Leak”, tức xâm nhập hoặc đánh cắp dữ liệu, sau đó đe dọa bán hoặc công khai dữ liệu nếu nạn nhân không trả tiền chuộc. Mô hình này thường đi kèm với rò rỉ dữ liệu nhạy cảm và gây áp lực công khai lên tổ chức bị nhắm tới.

Nhóm lần đầu được chú ý rộng rãi vào năm 2020, khi tuyên bố đánh cắp hơn 200 triệu bản ghi từ hơn 13 tổ chức. Trong năm 2026, chiến dịch của nhóm đã mở rộng rõ rệt sang các nền tảng SaaS và lĩnh vực giáo dục, tiếp tục tạo ra nguy cơ bảo mật đối với các hệ thống sử dụng dịch vụ bên thứ ba.

Rủi ro bảo mật đối với nền tảng SaaS và giáo dục

Trong năm 2026, các nạn nhân trước đó được nhắc đến gồm Vercel, McGraw-Hill và Harvard University. Riêng trong vụ Harvard, khoảng 115.000 hồ sơ cựu sinh viên nhạy cảm đã bị lộ. Đây là dấu hiệu cho thấy rò rỉ dữ liệu không còn giới hạn ở chu vi mạng truyền thống mà đang mở rộng sang identity layer và hệ sinh thái SaaS.

Google Threat Intelligence đang theo dõi hoạt động đánh cắp dữ liệu liên quan đến nhóm, và gán hoạt động tống tiền cho cụm UNC6240. Tuy nhiên, nội dung hiện có chỉ đề cập đến hoạt động giám sát và không đưa ra thêm IOC cụ thể.

Kỹ thuật xâm nhập được ghi nhận

ShinyHunters đã chuyển từ khai thác mạng truyền thống sang các kỹ thuật dựa trên con người và danh tính, bao gồm:

- Vishing (voice phishing)

- MFA bypass

- Credential harvesting thông qua infostealer

Nhóm thường tận dụng tài khoản contractor bị đánh cắp, tích hợp bên thứ ba của SaaS và các điểm tin cậy liên quan để vượt qua lớp bảo vệ biên. Trong vụ Vercel, một nhà cung cấp bên thứ ba là Context.ai được mô tả là điểm vào ban đầu. Mẫu hình này làm tăng rủi ro an toàn thông tin cho các tổ chức phụ thuộc nhiều vào bên thứ ba và quyền truy cập phân tán.

Tác động của rò rỉ dữ liệu đối với tổ chức sử dụng Udemy

Với các tổ chức dùng Udemy cho đào tạo nội bộ hoặc đang có tài khoản hoạt động, rò rỉ dữ liệu có thể kéo theo nguy cơ lộ thông tin định danh, chiếm quyền truy cập tài khoản và truy cập trái phép vào các hệ thống liên quan. Ngay cả khi chưa có xác nhận chính thức, đây vẫn là một cảnh báo CVE theo nghĩa vận hành an ninh, cần theo dõi chặt chẽ các dấu hiệu bất thường và khả năng dữ liệu bị phát tán.

Để đối chiếu thêm thông tin sự cố và theo dõi các thông báo xác thực, có thể tham khảo nguồn theo dõi uy tín như CISA.

Các hành động cần thực hiện ngay

- Reset credentials cho tài khoản Udemy và các tài khoản liên quan.

- Bật multi-factor authentication cho toàn bộ người dùng có quyền truy cập.

- Theo dõi hoạt động đăng nhập bất thường và thay đổi thiết bị truy cập.

- Rà soát các tích hợp SaaS và tài khoản bên thứ ba có quyền truy cập.

- Kiểm tra dấu hiệu lạm dụng session, token hoặc thông tin xác thực bị rò rỉ.

Trong bối cảnh rò rỉ dữ liệu qua kênh SaaS ngày càng phổ biến, việc tăng cường xác thực, kiểm soát quyền truy cập và giám sát bất thường là biện pháp giảm thiểu rủi ro trọng yếu. Các tổ chức cần coi đây là một sự kiện an ninh mạng liên quan trực tiếp đến quản trị danh tính, không chỉ là một vụ lộ dữ liệu đơn lẻ.

Thông tin IOC hiện có

- Nhóm liên quan: ShinyHunters

- Cụm theo dõi: UNC6240

- Hạn chót tống tiền: 27/04/2026

- Dữ liệu bị đe dọa công khai: hơn 1,4 triệu bản ghi