Chiến dịch malware mới cho thấy một biến thể loader duy nhất đang phát tán đồng thời Gh0st RAT và CloverPlus adware trên cùng một máy nạn nhân, tạo ra một mối đe dọa mạng kép: duy trì quyền truy cập dài hạn và kiếm lợi tức thì từ hành vi quảng cáo.

Loader đa payload trong chiến dịch bảo mật mới nhất

Nghiên cứu từ Splunk Threat Research Team (STRT) cho thấy loader được quan sát trên nhiều hệ thống đã bị xâm nhập có sử dụng kỹ thuật obfuscation để che giấu hai payload mã hóa nằm trong resource section của file thực thi. Cách đóng gói này làm tăng rủi ro bảo mật cho các hệ thống phụ thuộc vào phát hiện dựa trên chữ ký.

Báo cáo gốc có thể tham chiếu tại Splunk Security Blog.

Phân tách hai payload: adware và RAT

Payload đầu tiên được giải mã là module adware AdWare.Win32.CloverPlus, gắn với file wiseman.exe. Thành phần này thay đổi trang khởi động trình duyệt, chèn quảng cáo dạng pop-up và gây nhiễu hoạt động duyệt web.

Payload thứ hai là Gh0st RAT, một remote access trojan cho phép remote code execution ở mức điều khiển hệ thống từ xa. Sự kết hợp này cho phép attacker vừa giữ backdoor vừa khai thác lợi nhuận từ quảng cáo trên cùng một máy bị nhiễm.

Cơ chế tải và giải mã

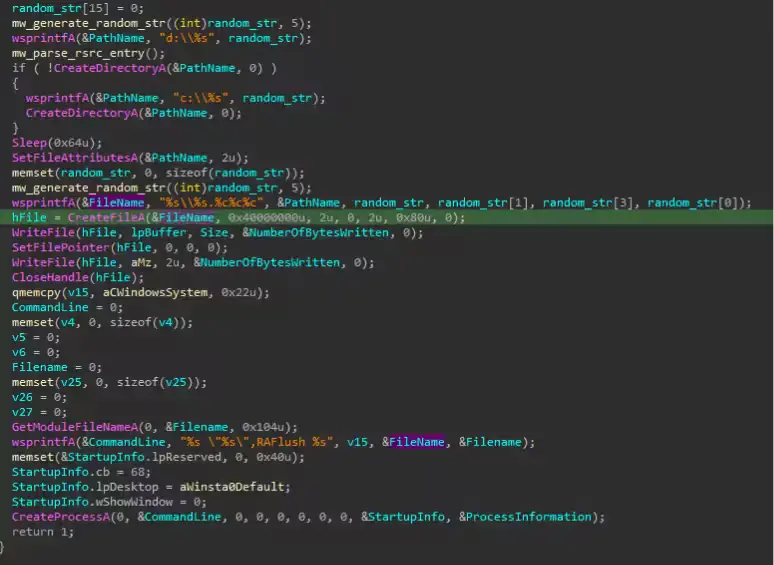

Loader kiểm tra đường dẫn của chính nó. Nếu file không nằm trong thư mục %temp%, nó sẽ tự sao chép vào đó trước khi tiếp tục giải mã payload Gh0st RAT. DLL sau khi giải mã được ghi vào một thư mục có tên ngẫu nhiên ở gốc ổ C:\.

Để thực thi, malware gọi rundll32.exe nhằm chạy DLL dưới tiến trình hợp pháp của Windows, giúp giảm khả năng bị cảnh báo bởi các cơ chế bảo vệ thông thường.

rundll32.exe C:\<random_folder>\<random_name>.dll,<exported_function>Chuỗi thực thi của Gh0st RAT

Sau khi kích hoạt, Gh0st RAT thu thập thông tin hệ thống như MAC address và hardware drive serial number để định danh nạn nhân trong hạ tầng command-and-control (C2).

Loader sử dụng hai payload mã hóa nằm trong resource section, trong đó adware được triển khai trước, sau đó Gh0st RAT được giải mã và khởi chạy. Thiết kế này giúp chiến dịch vừa thực hiện đánh cắp dữ liệu vừa duy trì hoạt động quảng cáo gian lận.

Cơ chế bám trụ sau khởi động lại

Để tồn tại sau reboot, Gh0st RAT tạo persistence qua nhiều điểm:

- Ghi vào Windows Run registry key.

- Đăng ký một malicious DLL trong dịch vụ Windows Remote Access tại đường dẫn SYSTEM\CurrentControlSet\Services\RemoteAccess\RouterManagers\Ip.

Cách này cấp cho mã độc SYSTEM-level privileges mỗi khi dịch vụ khởi chạy, không cần tương tác từ người dùng.

Ảnh hưởng hệ thống và rủi ro an toàn thông tin

Chiến dịch này tác động trực tiếp đến an toàn thông tin của máy trạm và môi trường doanh nghiệp. Thành phần adware làm thay đổi hành vi trình duyệt, trong khi RAT có thể thu thập dữ liệu nhạy cảm, ghi nhận phím bấm, chặn truy cập đến các website bảo mật và duy trì quyền truy cập trái phép.

Về mặt vận hành, đây là một dạng cuộc tấn công mạng đa mục tiêu trên cùng một chuỗi xâm nhập. Loader được thiết kế để giảm khả năng phát hiện xâm nhập bằng cách thực thi qua tiến trình hợp pháp và che giấu payload trong tài nguyên của binary.

IOC và dấu hiệu cần theo dõi

Trong nội dung gốc, không có danh sách IOC kiểu hash, domain, IP hoặc mutex cụ thể. Tuy vậy, các dấu hiệu kỹ thuật dưới đây là các điểm giám sát quan trọng:

- File thực thi nằm trong %temp%.

- Tiến trình rundll32.exe tải DLL từ thư mục bất thường hoặc từ gốc ổ C:\.

- Thay đổi Run registry key.

- Sửa đường dẫn dịch vụ tại RemoteAccess\RouterManagers\Ip.

- Độ trễ thực thi dựa trên ping để né sandbox.

- Bất thường trong DNS traffic.

- Thay đổi bất thường của file hosts.

Điểm kỹ thuật nổi bật trong hành vi malware

Loader được xây dựng để khó phân tích ngay từ đầu. Hai payload được mã hóa và nhúng trong resource section khiến công cụ bảo vệ truyền thống khó nhận diện. Đây là điểm đáng chú ý trong bối cảnh nhiều hệ thống IDS và endpoint security vẫn phụ thuộc mạnh vào hành vi mẫu quen thuộc.

Gh0st RAT cũng có các hành vi điển hình của threat intelligence về remote access trojan: thu thập thông tin định danh máy, sử dụng dịch vụ hệ thống để bám trụ và tận dụng kênh điều khiển từ xa để tiếp tục thao tác sau khi xâm nhập.

Các MITRE ATT&CK technique được nhắc đến

Nhóm nghiên cứu đã ánh xạ hành vi của malware theo MITRE ATT&CK. Các kỹ thuật được đề cập gồm:

- T1134

- T1033

- T1070.004

- T1547.001

- T1021

- T1543.003

- T1056.001

- T1071.004

Giám sát và phát hiện xâm nhập

Đội ngũ an ninh nên cập nhật rule để bắt các hành vi liên quan đến loader này. Trọng tâm là giám sát tiến trình, registry và các mẫu thực thi bất thường từ thư mục tạm.

Các dấu hiệu sau nên được ưu tiên trong phát hiện tấn công:

- rundll32.exe thực thi DLL không chuẩn.

- Process origin từ %temp%.

- Thay đổi registry tại Run.

- Can thiệp dịch vụ RemoteAccess.

- Lưu lượng DNS bất thường và thay đổi file hosts.

Khuyến nghị cho endpoint monitoring

Rule phát hiện nên bao gồm kiểm tra tiến trình, đường dẫn thực thi, và hành vi bám trụ. Việc cập nhật liên tục các phát hiện liên quan đến malware campaign kiểu multi-payload sẽ giúp giảm nguy cơ bỏ sót khi loader dùng chung một chuỗi thực thi cho cả adware lẫn RAT.

Đối với các hệ thống giám sát, nội dung này đặc biệt phù hợp với nhóm quy tắc phát hiện hệ thống bị tấn công thông qua persistence, process injection và execution via trusted binary.