Các mối đe dọa đang tích cực khai thác ba **lỗ hổng Windows Defender** leo thang đặc quyền mới bị rò rỉ, triển khai mã khai thác (PoC) lấy trực tiếp từ các kho GitHub công khai nhắm vào các mục tiêu doanh nghiệp thực tế.

Tiết lộ Lỗ hổng CVE-2026-33825 (BlueHammer)

Vào ngày 2 tháng 4 năm 2026, một nhà nghiên cứu bảo mật với biệt danh Nightmare-Eclipse (hay Chaotic Eclipse) đã công bố công cụ khai thác BlueHammer trên GitHub. Việc công bố này diễn ra sau một tranh chấp được báo cáo với Trung tâm Phản hồi Bảo mật của Microsoft (MSRC) về quy trình xử lý tiết lộ lỗ hổng.

Lỗ hổng zero-day này, hiện được theo dõi là CVE-2026-33825, khai thác điều kiện tranh chấp thời gian kiểm tra đến thời gian sử dụng (TOCTOU) và lỗi nhầm lẫn đường dẫn trong quy trình cập nhật chữ ký của Windows Defender. Điều này cho phép người dùng cục bộ có đặc quyền thấp leo thang lên quyền truy cập cấp SYSTEM trên các hệ thống Windows 10 và Windows 11 đã được vá lỗi hoàn chỉnh.

Cơ chế khai thác kỹ thuật của BlueHammer

Kỹ thuật khai thác BlueHammer không yêu cầu lỗ hổng kernel hay lỗi hỏng bộ nhớ. Thay vào đó, nó lạm dụng sự tương tác giữa các thành phần sau:

- Logic khắc phục tệp của Microsoft Defender.

- Điểm nối NTFS (NTFS junction points).

- API Windows Cloud Files.

- Khóa cơ hội (opportunistic locks – oplocks).

Sự kết hợp này tạo ra một cửa sổ cơ hội để kẻ tấn công có thể thay đổi tệp hoặc đường dẫn trong khi Defender đang thực hiện các thao tác kiểm tra, dẫn đến việc leo thang đặc quyền.

Khai thác RedSun và UnDefend

Ngay sau khi BlueHammer được phát hành, Nightmare-Eclipse tiếp tục công bố hai công cụ khác:

- RedSun: Công cụ này cũng đạt được đặc quyền SYSTEM trên Windows 10, Windows 11 và Windows Server 2019, bao gồm cả các hệ thống đã nhận bản vá Patch Tuesday tháng 4. Đây là một **khai thác zero-day** khác vẫn còn hiệu lực.

- UnDefend: Công cụ này có khả năng làm gián đoạn cơ chế cập nhật của Defender, dần dần làm suy giảm khả năng bảo vệ của nó.

Phát hiện hoạt động khai thác trong thực tế

Các nhà nghiên cứu tại Huntress đang tích cực quan sát các tác nhân đe dọa vũ khí hóa cả ba kỹ thuật này chống lại các mục tiêu thực tế. Các tệp thực thi (binaries) đã được dàn dựng trong các thư mục người dùng có đặc quyền thấp, cụ thể là trong thư mục Pictures và các thư mục con có tên hai chữ cái bên trong thư mục Downloads.

Dấu hiệu thỏa hiệp (IOCs) và Các mẫu phát hiện

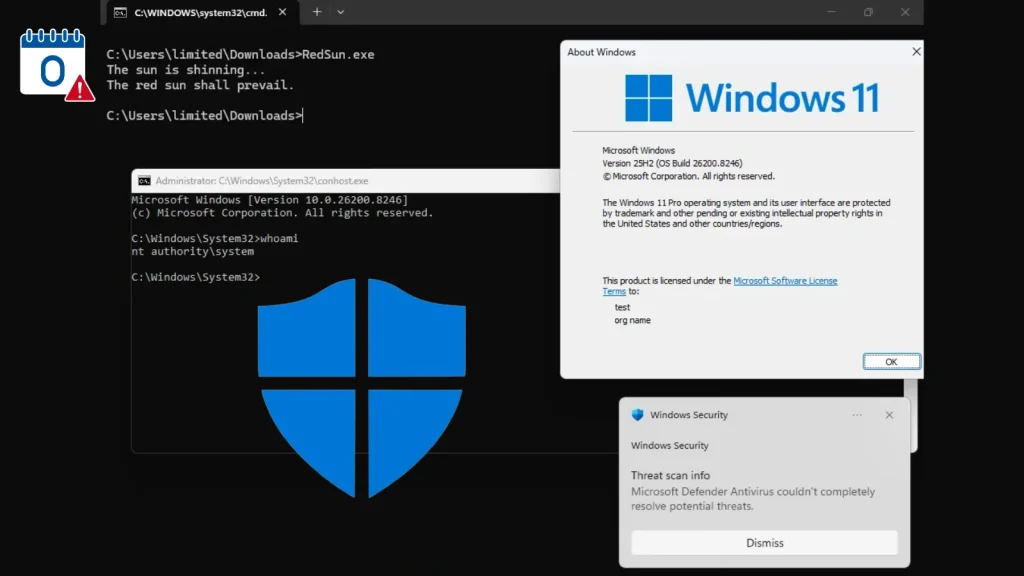

Các tác nhân đe dọa sử dụng các tên tệp giống như từ các kho PoC gốc: FunnyApp.exe và RedSun.exe, và trong một số trường hợp, chúng được đổi tên thành z.exe.

Vào ngày 10 tháng 4 năm 2026, hoạt động thực thi của BlueHammer đã được phát hiện:

- Windows Defender đã chặn và kiểm dịch tệp, phát hiện nó là Exploit:Win32/DfndrPEBluHmrBZ với mức độ nghiêm trọng là Severe.

- Mối đe dọa được phát hiện trong thời gian thực vào lúc 19:43:37 UTC và được kiểm dịch trong vòng chưa đầy hai phút.

Vào ngày 16 tháng 4 năm 2026, một sự cố thứ hai đã được ghi nhận liên quan đến RedSun:

- Việc thực thi này đã kích hoạt cảnh báo Virus:DOS/EICAR_Test_File. Đây là một thành phần có chủ ý trong kỹ thuật tấn công của RedSun, sử dụng tệp kiểm tra EICAR để lừa công cụ thời gian thực của Defender vào một chu trình phát hiện và khắc phục, sau đó có thể bị thao túng.

- Ngoài ra, một tiến trình phụ,

Undef.exe, đã được phát hiện chạy với đối số dòng lệnh-agressive, được tạo ra như một tiến trình con củacmd.exedướiExplorer.EXE, và được gắn cờ ở mức độ nghiêm trọng High bởi các quy tắc ThreatOps Hunting.

Hành vi trinh sát của tác nhân đe dọa

Quan trọng là, cả hai nỗ lực khai thác đều tuân theo một mẫu lệnh liệt kê thủ công. Điều này nhất quán với hoạt động của tác nhân đe dọa thực hiện thao tác trực tiếp trên hệ thống (hands-on-keyboard), bao gồm:

whoami /priv

query user

dir /b /s c:\users

systeminfoMẫu trinh sát trước khai thác này cho thấy một đối thủ có kỹ năng đang thực hiện các cuộc xâm nhập có mục tiêu, thay vì các cuộc tấn công tự động và cơ hội.

Tình trạng vá lỗi và Khuyến nghị Bảo mật

Microsoft đã vá CVE-2026-33825 (BlueHammer) trong chu kỳ **cập nhật bản vá** Patch Tuesday tháng 4 năm 2026. Tuy nhiên, RedSun và UnDefend vẫn chưa được vá tại thời điểm hiện tại, khiến hàng triệu hệ thống Windows tiếp tục gặp rủi ro từ các **lỗ hổng Windows Defender** này.

Các nhóm bảo mật cần thực hiện ngay lập tức các hành động sau:

- Cập nhật hệ điều hành Windows và Microsoft Defender lên phiên bản mới nhất có sẵn.

- Triển khai các biện pháp giám sát nâng cao để phát hiện hoạt động khai thác liên quan đến BlueHammer, RedSun và UnDefend.

- Xem xét chặn thực thi các tệp

FunnyApp.exe,RedSun.exevàUndef.exetại các điểm cuối. - Thực hiện phân tích nhật ký (log analysis) để tìm kiếm các dấu hiệu của các lệnh đã được thực thi như

whoami /priv,query user,dir /b /s c:\users,systeminfo.