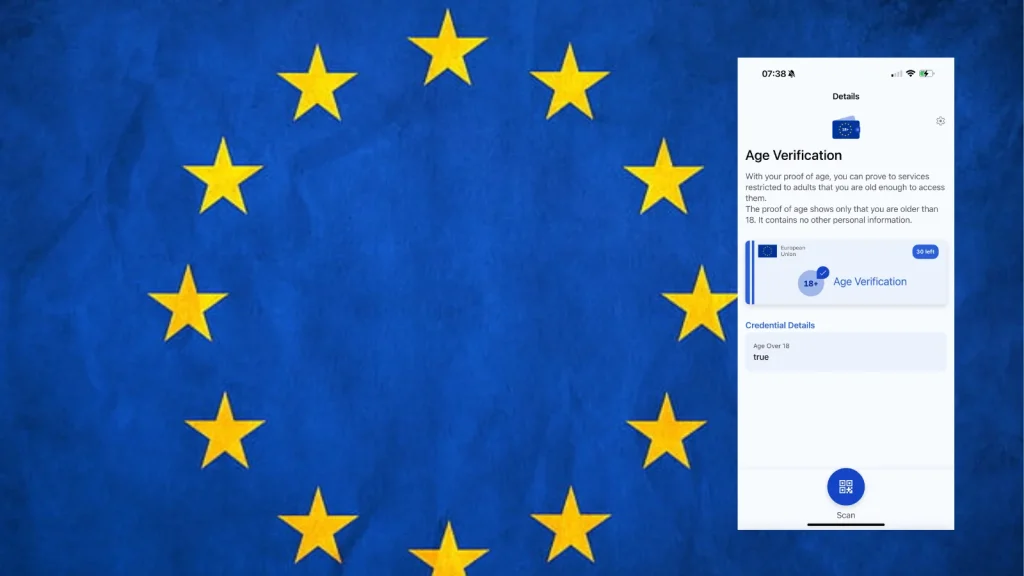

Ủy ban Châu Âu đã ra mắt ứng dụng xác minh tuổi kỹ thuật số mới vào ngày 14 tháng 4 năm 2026, nhằm mục đích bảo vệ trẻ vị thành niên khỏi nội dung trực tuyến độc hại. Tuy nhiên, một lỗ hổng xác thực nghiêm trọng đã nhanh chóng được phát hiện.

Chuyên gia tư vấn bảo mật Paul Moore của Vương quốc Anh đã chứng minh khả năng vượt qua xác thực hoàn toàn chỉ trong vòng chưa đầy hai phút. Ông đã công khai chi tiết kỹ thuật về lỗ hổng này. Chi tiết kỹ thuật khai thác.

Mô tả Lỗ hổng Xác thực PIN

Trong quá trình thiết lập ban đầu, người dùng được yêu cầu tạo một mã PIN. Ứng dụng sau đó thực hiện mã hóa mã PIN này và lưu trữ trong một tệp cấu hình cục bộ.

Tệp cấu hình này có tên là shared_prefs, nằm trên thiết bị của người dùng. Việc lưu trữ cục bộ này là một phần quan trọng của vấn đề.

Thiết kế Kiến trúc Lỗi

Các nhà nghiên cứu đã xác định hai lỗi kiến trúc quan trọng trong hệ thống. Đầu tiên, mã PIN được mã hóa lưu trữ cục bộ nhưng không được liên kết mật mã chặt chẽ với kho lưu trữ danh tính chính.

Kho lưu trữ này chứa các thông tin xác minh danh tính thực tế. Điều này tạo ra một sự tách biệt nguy hiểm giữa mã PIN và dữ liệu nhạy cảm.

Thứ hai, bản thân quá trình mã hóa không phục vụ mục đích bảo mật ý nghĩa. Dữ liệu mã hóa có thể bị chỉnh sửa trực tiếp, làm suy yếu hoàn toàn chức năng bảo vệ của nó.

Đây là một ví dụ điển hình về thiết kế bảo mật yếu kém. Mã hóa trong trường hợp này chỉ mang tính hình thức, không mang lại giá trị bảo mật thực sự.

Chi tiết Kỹ thuật Khai thác

Kẻ tấn công có quyền truy cập vật lý vào thiết bị có thể dễ dàng khai thác lỗ hổng xác thực này. Quy trình khai thác rất đơn giản và trực tiếp.

Kẻ tấn công chỉ cần xóa các giá trị PinEnc và PinIV khỏi tệp shared_prefs. Sau đó, họ khởi động lại ứng dụng.

Sau khi khởi động lại, ứng dụng sẽ yêu cầu nhập một mã PIN mới. Kẻ tấn công có thể nhập bất kỳ mã PIN nào theo ý muốn của họ.

Ứng dụng sau đó sẽ trình bày các thông tin xác thực từ hồ sơ danh tính đã được xác minh ban đầu. Các thông tin này được hiển thị là hợp lệ dưới mã PIN mới của kẻ tấn công.

Điều này cho phép kẻ tấn công hiệu quả đánh cắp thông tin xác minh tuổi mà không kích hoạt bất kỳ cảnh báo nào. Đây là một phương pháp vượt qua xác thực cực kỳ hiệu quả.

# Ví dụ giả định các bước khai thác trên thiết bị Android (cần quyền root hoặc truy cập vật lý)

# Điều hướng đến thư mục shared_prefs của ứng dụng

# adb shell

# su

# cd /data/data/com.eu.ageverificationapp/shared_prefs/

# Liệt kê các tệp để tìm tệp cấu hình chính của ứng dụng (ví dụ: app_preferences.xml)

# ls -l

# Xóa các giá trị PinEnc và PinIV trong tệp cấu hình

# (Giả định tệp cấu hình là app_preferences.xml và các khóa PinEnc, PinIV nằm trong đó)

# sed -i '/.*/d' app_preferences.xml

# sed -i '/.*/d' app_preferences.xml

# Khởi động lại ứng dụng

# (Có thể buộc đóng ứng dụng hoặc khởi động lại thiết bị)

# am force-stop com.eu.ageverificationapp

# Mở lại ứng dụng và đặt mã PIN mới

Tác động và Ý nghĩa

Các chuyên gia bảo mật đã nhấn mạnh rằng đây không phải là một trường hợp ngoại lệ nhỏ. Đây là một thất bại thiết kế cơ bản, gây ra rủi ro bảo mật nghiêm trọng.

Ứng dụng xác minh tuổi của EU được xây dựng như một nguyên mẫu cho hệ sinh thái Ví định danh kỹ thuật số Châu Âu rộng lớn hơn. Điều này làm cho các lỗ hổng này đặc biệt có ý nghĩa đối với cơ sở hạ tầng quốc gia quan trọng.

Các Lỗ hổng và Rủi ro Bổ sung

Ngoài lỗ hổng xác thực PIN, các nhà nghiên cứu còn phát hiện thêm hai điểm yếu khác được lưu trữ trong cùng tệp cấu hình có thể chỉnh sửa.

Các nhà phê bình cũng đã ghi nhận một lỗi kiến trúc riêng biệt khác. Lỗi này được phát hiện vào tháng 3 năm 2026.

Hệ thống không thể xác minh rằng quá trình xác thực hộ chiếu thực sự đã xảy ra trên thiết bị của người dùng. Điều này đặt ra thêm một lớp rủi ro bảo mật.

Phản ứng và Khuyến nghị

Paul Moore đã công khai cảnh báo Chủ tịch Ủy ban Châu Âu, Ursula von der Leyen. Ông nhấn mạnh rằng sản phẩm này sẽ là chất xúc tác cho một sự cố xâm phạm lớn vào một thời điểm nào đó, chỉ là vấn đề thời gian.

Hiện tại, sáu quốc gia thành viên EU, bao gồm Pháp, Tây Ban Nha và Đan Mạch, đang trong giai đoạn thử nghiệm ứng dụng này.

Tính đến ngày 17 tháng 4 năm 2026, Ủy ban Châu Âu vẫn chưa đưa ra bản vá chính thức hoặc phản hồi công khai nào về các lỗ hổng xác thực đã được tiết lộ.

Do tính chất nghiêm trọng của lỗ hổng xác thực và vai trò của ứng dụng trong hệ sinh thái định danh kỹ thuật số, việc cập nhật bản vá bảo mật là vô cùng cấp thiết.