Một làn sóng tấn công mạng mới đang nhắm vào các công ty vận tải đường bộ và môi giới vận chuyển hàng hóa. Mục tiêu không chỉ dừng lại ở việc đánh cắp dữ liệu, mà các tội phạm mạng còn xâm nhập vào hệ thống của các công ty logistics để đánh cắp các lô hàng vật lý trị giá hàng triệu đô la.

Tội phạm vận chuyển hàng hóa không phải là vấn đề mới, nhưng phương thức thực hiện đã thay đổi đáng kể. Theo Cục Bảo hiểm Tội phạm Quốc gia (NICB), thiệt hại từ trộm cắp hàng hóa đạt hàng tỷ đô la hàng năm và con số này tiếp tục gia tăng.

Sự Thay Đổi Của Tội Phạm Vận Chuyển Hàng Hóa

Trong năm 2025, thiệt hại từ trộm cắp hàng hóa ở Bắc Mỹ đã tăng lên 6,6 tỷ đô la, phần lớn do các cuộc tấn công kỹ thuật số. Trước đây, tội phạm thường chiếm đoạt hàng hóa bằng vũ lực.

Ngày nay, chúng sử dụng máy tính xách tay, email lừa đảo (phishing) và phần mềm truy cập từ xa để chuyển hướng các lô hàng mà không cần rời khỏi vị trí của mình.

Các loại hàng hóa bị đánh cắp rất đa dạng, từ nước tăng lực, thực phẩm đến đồ điện tử. Chúng được bán nhanh chóng trực tuyến hoặc vận chuyển ra nước ngoài trước khi các công ty kịp nhận ra sự việc.

Chiến dịch đe dọa này phản ánh một sự thay đổi lớn trong cách các nhóm tội phạm có tổ chức hoạt động trong thời đại kỹ thuật số.

Mối Đe Dọa Mạng Đối Với Chuỗi Cung Ứng Số Hóa

Khi chuỗi cung ứng chuyển sang môi trường trực tuyến, tội phạm cũng theo đó mà di chuyển. Việc số hóa các chuỗi cung ứng trong nước và quốc tế đã tạo ra những điểm yếu mới, mang lại cho các nhóm tội phạm có tổ chức các công cụ để khai thác các lỗ hổng bằng khả năng tấn công mạng tinh vi.

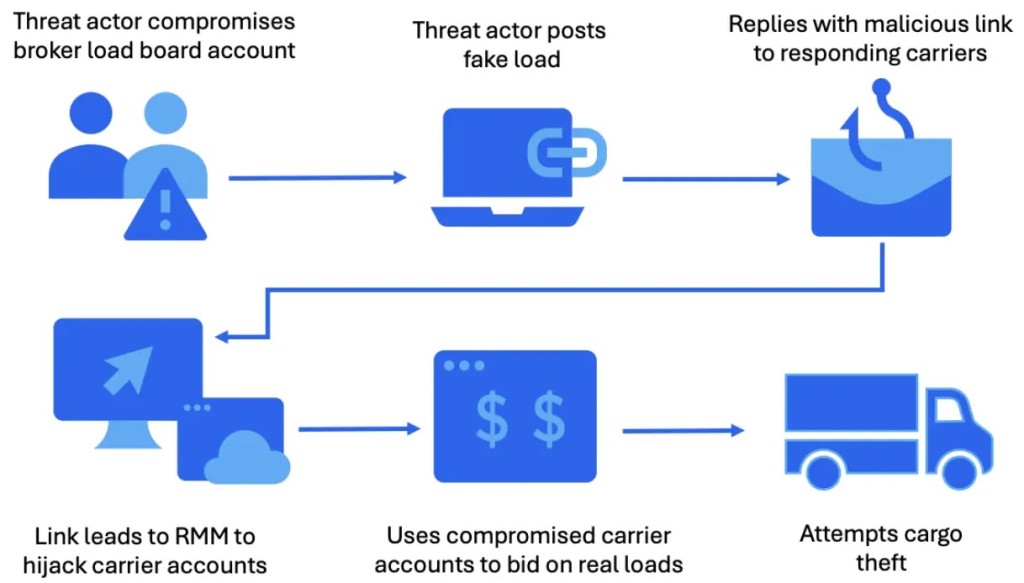

Các tác nhân đe dọa hiện nay đã xâm nhập vào các công ty vận tải đường bộ và môi giới vận chuyển hàng hóa, sau đó sử dụng quyền truy cập này để gian lận đấu thầu các lô hàng, sắp xếp vận chuyển qua các kênh hợp pháp, và cuối cùng chuyển hướng hàng hóa đến mạng lưới của riêng chúng.

Các nhà phân tích và nghiên cứu của Proofpoint đã xác định cụm mối đe dọa này và tự tin khẳng định rằng các tác nhân đang hợp tác với các nhóm tội phạm có tổ chức để thực hiện các cuộc tấn công mạng tinh vi này. Thông tin chi tiết có thể được tham khảo tại báo cáo của Proofpoint.

Chiến dịch này đã hoạt động ít nhất từ tháng 6 năm 2025, mặc dù có bằng chứng cho thấy hoạt động có thể bắt đầu từ tháng 1 năm 2025.

Từ tháng 8 năm 2025, Proofpoint đã quan sát gần hai chục chiến dịch, với số lượng tin nhắn dao động từ dưới 10 đến hơn 1.000 tin nhắn cho mỗi chiến dịch.

Các nhà nghiên cứu cũng lưu ý rằng các tác nhân đe dọa dường như không nhắm mục tiêu vào các công ty cụ thể, mà tấn công nhiều đối tượng khác nhau, từ các doanh nghiệp nhỏ, gia đình đến các công ty vận tải lớn.

Kỹ Thuật Xâm Nhập Và Khai Thác Hệ Thống

Những kẻ tấn công sử dụng ba phương pháp chính để giành quyền truy cập ban đầu vào hệ thống của nạn nhân. Sự hiểu biết về các kỹ thuật này là rất quan trọng để tăng cường bảo mật mạng.

Các Phương Thức Xâm Nhập Ban Đầu

- Đăng Tải Thông Tin Vận Chuyển Giả Mạo: Chúng đăng các danh sách vận chuyển hàng hóa giả mạo trên các tài khoản bảng tải (load board accounts) đã bị chiếm đoạt để dụ dỗ các nhà vận chuyển phản hồi.

- Chiếm Đoạt Luồng Email Hiện Có: Kẻ tấn công cướp các chuỗi email hiện có bằng cách sử dụng các tài khoản bị xâm nhập và chèn các URL độc hại vào các cuộc hội thoại đang diễn ra.

- Chiến Dịch Email Trực Tiếp: Chúng phát động các chiến dịch email trực tiếp nhắm vào các thực thể lớn hơn, bao gồm các nhà vận chuyển dựa trên tài sản, các công ty môi giới vận chuyển hàng hóa và các nhà cung cấp chuỗi cung ứng tích hợp.

Trong mỗi trường hợp, email đều chứa các liên kết độc hại dẫn đến các tệp thực thi (.exe hoặc .msi). Khi người dùng nhấp vào, các tệp này sẽ âm thầm cài đặt một công cụ quản lý và giám sát từ xa (Remote Monitoring and Management – RMM) vào máy tính của nạn nhân, trao toàn quyền kiểm soát cho kẻ tấn công.

Sử Dụng Công Cụ Remote Monitoring and Management (RMM)

Một khi nạn nhân cài đặt công cụ RMM, kẻ tấn công bắt đầu một quy trình có phương pháp, dần dần chuyển từ thế giới kỹ thuật số sang thế giới vật lý. Các công cụ RMM là một phần quan trọng của chuỗi tấn công này.

Cụm mối đe dọa này đã được quan sát triển khai các công cụ như ScreenConnect, SimpleHelp, PDQ Connect, Fleetdeck, N-able và LogMeIn Resolve. Đây là các công cụ IT hợp pháp được các doanh nghiệp sử dụng để hỗ trợ từ xa.

Việc sử dụng các công cụ hợp pháp là yếu tố khiến chúng trở nên hiệu quả trong vai trò một phương tiện tấn công. Vì các trình cài đặt có chữ ký số hợp lệ và trông đáng tin cậy, phần mềm diệt virus và các công cụ phát hiện mạng ít có khả năng gắn cờ chúng là độc hại. Tham khảo thêm về các công cụ RMM trong ngữ cảnh đe dọa tại RH-ISAC.

Chiếm Quyền Điều Khiển và Đánh Cắp Thông Tin

Sau khi giành được quyền truy cập từ xa, kẻ tấn công thực hiện trinh sát toàn bộ hệ thống, tìm kiếm thông tin xác thực (credentials), các đặt chỗ vận chuyển đang hoạt động và thông tin người điều phối (dispatcher).

Các công cụ thu thập thông tin xác thực như WebBrowserPassView sau đó được triển khai để trích xuất mật khẩu đã lưu từ trình duyệt của nạn nhân.

Các nhà nghiên cứu từ Proofpoint đã tìm thấy các cuộc thảo luận công khai trên các nền tảng mạng xã hội phù hợp chính xác với hoạt động lừa đảo và chiếm đoạt tài khoản được quan sát trong các chiến dịch này, khẳng định mức độ phổ biến của các phương pháp này trong cộng đồng các tác nhân đe dọa.

Chuyển Hóa Từ Tấn Công Mạng Sang Tội Phạm Vật Lý

Bước cuối cùng là nơi sự xâm nhập mạng trở thành một tội ác trong thế giới thực. Kẻ tấn công xóa các đặt chỗ vận chuyển hàng hóa hiện có, chặn thông báo từ người điều phối và thêm thiết bị của riêng chúng vào tiện ích mở rộng điện thoại của người điều phối.

Sau đó, chúng đặt lại lô hàng dưới tên của nhà vận chuyển bị xâm nhập và điều phối việc vận chuyển thực tế hàng hóa bị đánh cắp, trong khi công ty hợp pháp vẫn không hề hay biết. Đây là một ví dụ rõ ràng về cách tấn công mạng có thể có tác động vật lý trực tiếp.

Chiến Lược Bảo Mật Mạng Phòng Chống Tấn Công

Các tổ chức trong ngành vận tải mặt đất cần thực hiện các bước sau để phòng thủ chống lại loại hình tấn công mạng này nhằm tăng cường an ninh mạng và giảm thiểu mối đe dọa mạng.

Các Biện Pháp Phòng Ngừa Kỹ Thuật

- Hạn Chế Cài Đặt Công Cụ RMM: Hạn chế tải xuống và cài đặt bất kỳ công cụ RMM nào không được IT của tổ chức phê duyệt hoặc xác nhận.

- Quy Tắc Phát Hiện Mạng và Bảo Vệ Điểm Cuối: Thiết lập các quy tắc phát hiện mạng, bao gồm việc sử dụng bộ quy tắc Emerging Threats và bảo vệ điểm cuối, để cảnh báo về bất kỳ hoạt động mạng nào đến máy chủ RMM.

- Cảnh Giác Với Tệp Thực Thi Qua Email: Không tải xuống và cài đặt các tệp thực thi (.exe hoặc .msi) được gửi qua email từ người gửi bên ngoài.

Nâng Cao Nhận Thức Người Dùng

Đào tạo người dùng để nhận diện hoạt động đáng ngờ và báo cáo các email hoặc liên kết đáng ngờ cho đội ngũ an ninh của họ. Chương trình đào tạo này có thể dễ dàng tích hợp vào một chương trình đào tạo người dùng hiện có.

Tham Khảo Khung Bảo Mật Ngành

Các tổ chức có nguy cơ bị trộm cắp hàng hóa cũng nên xem xét Khung Giảm Thiểu Tội Phạm Hàng Hóa của Hiệp hội Vận tải Hàng hóa Quốc gia (National Motor Freight Traffic Association’s Cargo Crime Reduction Framework) để có thêm hướng dẫn về bảo mật mạng.