Trong một Trung tâm Điều hành An ninh (SOC) đã trưởng thành, quy trình tối ưu SOC về leo thang (escalation) phải hoạt động như một con dao mổ: chính xác, có chủ đích và chỉ dành cho các cảnh báo thực sự đòi hỏi chuyên môn sâu hơn. Tuy nhiên, ở nhiều nhóm hiện nay, nó đã trở thành một hành động thiếu kỷ luật hơn nhiều: một phản xạ, một van giảm áp, một cách để đẩy sự không chắc chắn lên cấp trên.

Hệ quả của việc leo thang không kiểm soát là hoàn toàn có thể dự đoán được. Tier 2 bị quá tải bởi các cảnh báo không cần thiết. Tier 1 đình trệ do khối lượng công việc lớn. Và doanh nghiệp lặng lẽ gánh chịu chi phí vận hành và tài chính từ một quy trình phân loại cảnh báo bị hỏng.

Mối đe dọa tiềm ẩn từ quy trình leo thang kém hiệu quả

Các tiêu chuẩn ngành chỉ ra rằng tỷ lệ leo thang lý tưởng từ Tier 1 lên Tier 2 nên nằm trong khoảng 10% đến 20% số lượng cảnh báo được xử lý. Các SOC hoạt động hiệu quả cao, với các playbook trưởng thành và công cụ mạnh mẽ, có xu hướng hoạt động ở mức thấp hơn trong khoảng này.

Khi tỷ lệ leo thang vượt quá 20-30%, sự rối loạn sẽ lan rộng khắp toàn bộ chuỗi xử lý cảnh báo. Đây là một rủi ro bảo mật đáng kể đối với hoạt động của SOC.

Ảnh hưởng đến các cấp độ phân tích

- Tại Tier 1: Các nhà phân tích buộc phải đưa ra quyết định nhanh chóng để bắt kịp khối lượng công việc. Thiếu sự tự tin, họ mặc định hành vi “leo thang phòng hờ”. Kết quả là tình trạng kiệt sức lan rộng.

- Tại Tier 2: Các nhà phân tích có kỹ năng cao phải dành thời gian xác minh lại các cảnh báo sai phổ biến, thay vì thực hiện các cuộc điều tra có ý nghĩa. Việc này làm lãng phí nguồn lực quý giá.

Tìm hiểu thêm về cách giảm lãng phí thời gian vào false positives. - Tại Tier 3: Hoạt động săn lùng mối đe dọa (threat hunting) trở nên phản ứng hơn là chủ động, và các công việc chiến lược liên tục bị trì hoãn. Điều này cản trở khả năng phòng thủ chủ động của tổ chức.

Hậu quả về mặt quản lý và kinh doanh

Ở cấp độ quản lý, các chỉ số quan trọng như MTTD (Mean Time To Detect) và MTTR (Mean Time To Respond) đều bị ảnh hưởng tiêu cực. Nguy cơ vi phạm SLA (Service Level Agreement) tăng lên.

Đối với các nhà cung cấp dịch vụ bảo mật được quản lý (MSSP), niềm tin của khách hàng dần suy giảm. Ở cấp độ kinh doanh, các hoạt động phụ thuộc nhiều vào leo thang đòi hỏi các nhóm lớn hơn, ca làm việc dài hơn và đầu tư công cụ nặng nề hơn chỉ để duy trì thời gian phản hồi chấp nhận được, làm tăng chi phí vận hành để tối ưu SOC.

Tại sao tỷ lệ leo thang tăng lên theo thời gian?

Tỷ lệ leo thang không đứng yên; chúng có xu hướng gia tăng. Khối lượng cảnh báo tăng lên khi phạm vi phát hiện mở rộng, nhưng chất lượng tín hiệu hiếm khi theo kịp. Các quy tắc phát hiện tích lũy và cũ đi, tạo ra nhiều cảnh báo sai (false positives) hơn theo thời gian.

Tỷ lệ luân chuyển nhân sự phân tích làm trầm trọng thêm vấn đề: những nhân viên Tier 1 mới thường leo thang nhiều hơn. Điều này là do, nếu không có hướng dẫn rõ ràng và hỗ trợ ngữ cảnh đầy đủ, việc leo thang đơn giản là lựa chọn an toàn nhất hiện có.

Phản hồi yếu kém và thiếu thông tin tình báo

Điểm mấu chốt là các vòng phản hồi yếu kém khiến Tier 1 không bao giờ học hỏi được từ những phát hiện của Tier 2. Các mô hình lặp lại. Cùng một chỉ số bị leo thang tuần này qua tuần khác.

Và nếu không có thông tin tình báo mối đe dọa (threat intelligence) kịp thời, phù hợp, các nhà phân tích hoạt động trong một tình trạng mù mờ, nơi mọi thứ đều trông đủ đáng ngờ để leo thang. Đây là một thách thức lớn trong việc tối ưu SOC hiệu quả.

Giải quyết khoảng trống vận hành: Cung cấp ngữ cảnh đầy đủ

Về bản chất, việc leo thang quá mức xuất phát từ một khoảng trống vận hành đơn giản. Một cảnh báo hiếm khi đi kèm với một câu chuyện hoàn chỉnh. Thông thường, nó chỉ hiển thị dưới dạng một phần của địa chỉ IP, một tên miền, một URL hoặc một tên tiến trình.

Các nhà phân tích phải tự mình đối chiếu thủ công nhiều công cụ, ghép nối dữ liệu danh tiếng và đưa ra quyết định phân loại dưới áp lực. Quá trình này chậm, không nhất quán và gây gánh nặng nhận thức. Dưới áp lực khối lượng, sự không chắc chắn dẫn đến việc leo thang.

Tối ưu hóa quyết định tại điểm chạm đầu tiên với Threat Intelligence Lookup

Các SOC và MSSP hàng đầu giải quyết vấn đề này không chỉ bằng cách thêm nhân lực hay tự động hóa, mà còn bằng cách cải thiện chất lượng ra quyết định ngay tại điểm chạm đầu tiên của một cảnh báo.

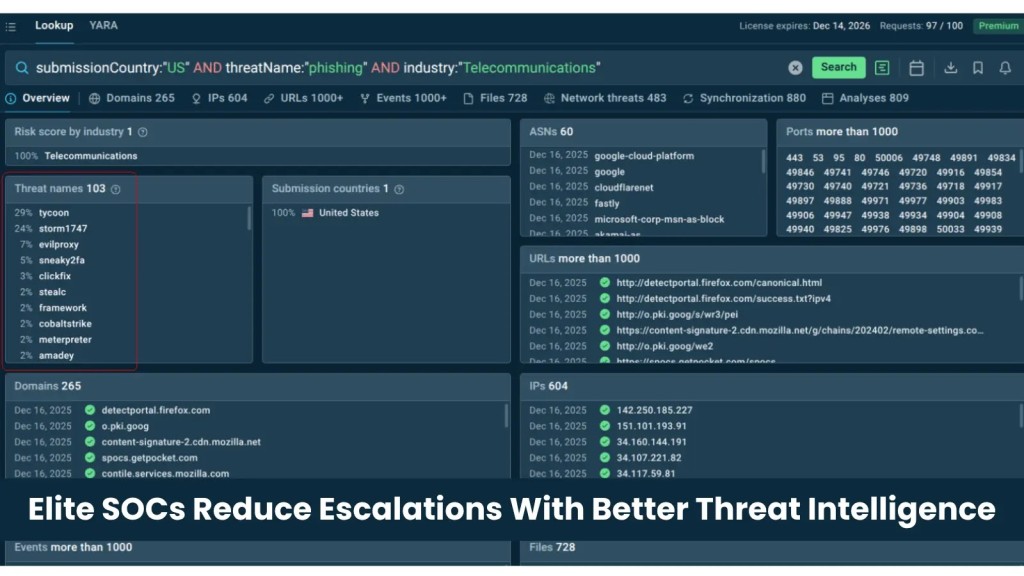

Các công cụ như Threat Intelligence Lookup của ANY.RUN cung cấp cho các nhà phân tích Tier 1 quyền truy cập tức thì, theo yêu cầu, vào dữ liệu chỉ số được cập nhật liên tục, giàu ngữ cảnh. Dữ liệu này được rút ra từ một trong những môi trường phân tích mã độc tương tác năng động nhất thế giới.

Thay vì một phán quyết khô khan, một lượt tra cứu trả về ngữ cảnh có thể hành động: chỉ số đó là gì, hành vi nào đã được liên kết với nó và mức độ tự tin của phân loại. Một nhà phân tích xem xét một IP bị gắn cờ có thể ngay lập tức xác nhận liệu nó có xuất hiện dưới dạng một điểm cuối C2 (Command and Control) trong các chiến dịch Emotet gần đây hay không, và sau đó đóng cảnh báo ở Tier 1 mà không cần leo thang.

Khả năng này không chỉ đẩy nhanh quá trình phân tích cảnh báo mà còn cải thiện độ chính xác, góp phần vào việc tối ưu SOC tổng thể. Việc này giúp giảm thiểu các cảnh báo sai và cho phép các nhà phân tích tập trung vào các mối đe dọa thực sự.

Lợi ích đo lường được

Kết quả mang lại là có thể đo lường được: ít chuyển giao không cần thiết hơn, phân loại nhanh hơn ở quy mô lớn, và các nhà phân tích leo thang dựa trên bằng chứng thay vì nghi ngờ. Điều này cải thiện đáng kể hiệu quả an ninh mạng của tổ chức.

Việc leo thang quá mức không chỉ là một vấn đề hiệu quả; đó là một vấn đề ngữ cảnh. Khi Tier 1 có thông tin tình báo phù hợp vào đúng thời điểm, toàn bộ SOC hoạt động nhanh hơn, chính xác hơn và phù hợp hơn với các mục tiêu kinh doanh. Điều này là cốt lõi để tối ưu SOC và tăng cường khả năng phòng thủ tổng thể.

Tận dụng Threat Intelligence Lookup để tách biệt các mối đe dọa thực sự khỏi nhiễu và đảm bảo chỉ những cảnh báo có giá trị cao mới được xử lý. Điều này giúp các tổ chức củng cố an ninh mạng của mình một cách chủ động và hiệu quả hơn.