lỗ hổng CVE CVE-2025-55182 trong Next.js đã bị khai thác ở quy mô lớn, với hơn 900 tổ chức bị ảnh hưởng trong một chiến dịch tự động hóa kết hợp quét diện rộng, thu thập thông tin xác thực và gửi cảnh báo khai thác theo thời gian thực qua Telegram. Đây là một trường hợp điển hình của lỗ hổng CVE bị vũ khí hóa để xâm nhập hàng loạt vào các ứng dụng web công khai trên Internet.

CVE-2025-55182 và bề mặt tấn công

Vulnerability này được cộng đồng nghiên cứu gọi là React2Shell. Theo mô tả từ nguồn phân tích, lỗ hổng cho phép kẻ tấn công nhắm vào hàng triệu máy chủ web và trích xuất các tệp môi trường nhạy cảm như .env, vốn thường chứa mật khẩu, API keys và access tokens.

Đây là dạng lỗ hổng CVE ảnh hưởng trực tiếp đến lớp ứng dụng, đặc biệt khi hệ thống lộ ra Internet và chưa được cập nhật bản vá kịp thời. Thông tin tham chiếu có thể xem thêm tại NVD.

Cách thức khai thác được ghi nhận

Hoạt động tấn công xoay quanh một công cụ có tên Bissa scanner. Công cụ này quét các web application public-facing, xác nhận exploit thành công, rồi đẩy thông báo trực tiếp về Telegram của kẻ vận hành.

Chuỗi xử lý không chỉ dừng ở bước quét. Hệ thống còn thực hiện:

- khai thác lỗ hổng CVE

- staging dữ liệu nạn nhân

- thu thập credential

- xác thực quyền truy cập

- xếp hạng mục tiêu theo giá trị dữ liệu bị lộ

Điều này cho thấy chiến dịch được tổ chức thành một quy trình khép kín thay vì khai thác ngẫu nhiên. Các nhóm ngành bị tác động nặng gồm dịch vụ tài chính, nền tảng tiền mã hóa và doanh nghiệp bán lẻ.

Hạ tầng tự động hóa và Telegram alerting

Điểm đáng chú ý của chiến dịch là việc dùng Telegram như một hệ thống cảnh báo trực tiếp. Bên trong framework của Bissa scanner, các runner script được hardcode Telegram bot token gắn với bot @bissapwned_bot.

Mỗi khi scanner xác nhận một exploit thành công với CVE-2025-55182, bot gửi một alert có cấu trúc đến cuộc chat riêng của kẻ vận hành. Theo phân tích, nội dung cảnh báo gồm một dòng duy nhất, tách bằng emoji để hiển thị nhanh:

- định danh nạn nhân

- cloud posture

- privilege level

- secrets khả dụng

Thiết kế này giúp rút ngắn thời gian triage, cho phép đánh giá hàng trăm phiên xâm nhập gần như theo thời gian thực ngay trong ứng dụng nhắn tin.

Hệ thống bot và quy trình điều phối

Phân tích DFIR cho thấy có ít nhất hai bot Telegram liên quan:

- @bissapwned_bot dùng cho cảnh báo scanner

- @bissa_scan_bot nằm trong subsystem điều khiển bằng AI

Metadata tra cứu qua Telegram API xác nhận cả hai bot vẫn hoạt động tại thời điểm phát hiện. Cuộc trò chuyện đích là một private chat giữa bot và một người vận hành duy nhất, cho thấy đây là chiến dịch do một cá nhân điều phối tập trung.

Ảnh hưởng của lỗ hổng CVE đối với dữ liệu và bí mật hệ thống

Theo dữ liệu được ghi nhận, kẻ tấn công đã thu thập số lượng lớn .env files. Các tệp này chứa khóa và token cho nhiều nhóm dịch vụ, bao gồm:

- nhà cung cấp AI như Anthropic và OpenAI

- nền tảng đám mây như AWS và Azure

- hệ thống thanh toán như Stripe và PayPal

- cơ sở dữ liệu như MongoDB và Supabase

Trong giai đoạn từ 10/04/2026 đến 21/04/2026, dữ liệu đã được đẩy lên một bucket cloud storage tên bissapromax thông qua dịch vụ S3-compatible Filebase. Hành vi này phản ánh chuỗi thu thập dữ liệu tự động, liên tục và có tổ chức.

Quy mô file và cấu trúc lưu trữ

Máy chủ bị lộ được phát hiện chứa hơn 13.000 file trong hơn 150 thư mục. Nội dung không phải là một bản dump đơn giản mà là một môi trường vận hành chuyên biệt, có script phục vụ:

- exploitation

- staging dữ liệu nạn nhân

- credential harvesting

- access validation

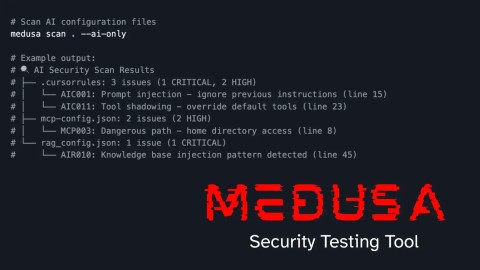

Hạ tầng này còn cho thấy có sự hỗ trợ từ Claude Code và một công cụ tên OpenClaw để xử lý lỗi và quản lý workflow. Yếu tố này làm tăng mức độ tự động hóa của chiến dịch khai thác lỗ hổng CVE.

IOC liên quan đến chiến dịch

Các IOC trích xuất trực tiếp từ nội dung gồm:

- CVE-2025-55182

- React2Shell

- Bissa scanner

- @bissapwned_bot

- @bissa_scan_bot

- @BonJoviGoesHard

- “Dr. Tube”

- bissapromax

- Filebase

Khuyến nghị giảm rủi ro bảo mật

Nguồn phân tích nêu bốn biện pháp phòng thủ cần triển khai ngay để giảm rủi ro bảo mật từ lỗ hổng CVE dạng này.

1. Cập nhật bản vá và theo dõi advisory

Ưu tiên cập nhật bản vá cho các thành phần Next.js liên quan, đồng thời theo dõi thông báo từ nhà cung cấp để không bỏ sót cảnh báo CVE.

2. Không lưu bí mật trong .env

Chuyển credential production ra khỏi .env và đưa vào secret manager phù hợp. Bí mật nên được cấp động khi chạy, có thời hạn ngắn và quyền hạn tối thiểu.

3. Kiểm soát outbound traffic

Giới hạn lưu lượng đi ra từ application tier thông qua proxy có ghi log. Cách này giúp giảm khả năng máy chủ bị khai thác âm thầm liên lạc với hạ tầng điều khiển từ xa.

4. Xoay vòng và kiểm tra secrets

Thực hiện rotate credential định kỳ, quét mã nguồn và artifact để phát hiện secret nhúng sẵn, đồng thời triển khai canary token để cảnh báo sớm khi bị truy cập trái phép.

lỗ hổng CVE như CVE-2025-55182 cho thấy một bề mặt tấn công tưởng như ở tầng ứng dụng vẫn có thể dẫn đến rò rỉ hàng loạt secret nếu cấu hình và quản trị bí mật không chặt chẽ. Trong bối cảnh này, cập nhật bản vá, kiểm soát secret và giám sát lưu lượng outbound là các biện pháp cốt lõi để giảm nguy cơ bảo mật.