Threat intelligence mới cho thấy chiến dịch xâm nhập đa giai đoạn của UNC6692 khai thác Microsoft Teams impersonation, phần mềm độc hại mô-đun tùy biến và hạ tầng đám mây để thâm nhập sâu vào mạng doanh nghiệp, không sử dụng lỗ hổng CVE hay lỗi phần mềm nào.

Chuỗi tấn công mạng và cơ chế xâm nhập

Google Threat Intelligence Group (GTIG) và Mandiant công bố chiến dịch vào ngày 22/04/2026. Cách tiếp cận của UNC6692 dựa trên thao túng niềm tin của nhân viên đối với các công cụ quen thuộc trong môi trường doanh nghiệp để đạt quyền truy cập cấp miền.

Cuối tháng 12/2025, nhóm này bắt đầu bằng một chiến dịch email bombing quy mô lớn nhằm làm ngập hộp thư của nạn nhân, tạo cảm giác khẩn cấp và gây nhiễu nhận thức.

Khi người dùng bị phân tán chú ý, kẻ tấn công gửi thông điệp lừa đảo trực tiếp qua Microsoft Teams, giả danh nhân viên hỗ trợ IT và viện lý do xử lý lượng email bất thường.

Đây không phải zero-day vulnerability hay exploit kỹ thuật. Microsoft ghi nhận chiến dịch này lạm dụng các tính năng cộng tác bên ngoài hợp lệ trong Teams, trong đó nạn nhân bị thuyết phục bỏ qua nhiều cảnh báo bảo mật hiển thị rõ ràng.

Chiến dịch lỗ hổng zero-day không có CVE, nhưng vẫn dẫn tới xâm nhập trái phép

Nạn nhân chấp nhận lời mời chat từ tài khoản ngoài tổ chức, một thao tác nhỏ nhưng đủ mở đường cho xâm nhập trái phép. Sau đó, kẻ tấn công yêu cầu người dùng nhấp vào liên kết để cài “local patch” được mô tả là bản vá chặn spam email.

Liên kết dẫn đến một trang lừa đảo có giao diện như “Mailbox Repair and Sync Utility v2.1.5”, được lưu trữ trên bucket AWS S3 do đối tượng tấn công kiểm soát. Phương thức này làm tăng độ tin cậy giả mạo của trang tải xuống.

Mẫu hình này phản ánh một dạng cảnh báo CVE đặc thù: không có mã CVE cụ thể, nhưng bề mặt tấn công bị mở rộng qua thao tác xã hội và lạm dụng dịch vụ hợp pháp.

SNOW ecosystem: bộ công cụ mô-đun của chiến dịch

Bộ công cụ của UNC6692, được gọi là SNOW ecosystem, gồm ba thành phần mô-đun phối hợp theo chuỗi:

- SNOWBELT: duy trì persistence qua shortcut trong Windows Startup folder, hai scheduled tasks và một tiến trình headless Microsoft Edge âm thầm tải extension.

- SNOWGLAZE: che giấu lưu lượng độc hại bằng cách bọc dữ liệu trong đối tượng JSON mã hóa Base64 qua WebSockets, khiến nó giống lưu lượng web mã hóa thông thường.

- SNOWBASIN: thực thi script Python để trinh sát mạng cục bộ và phục vụ các bước di chuyển ngang.

Kiểm tra cổng và di chuyển ngang

Sau khi chiếm được truy cập ban đầu, kẻ tấn công dùng SNOWBASIN để quét các cổng 135, 445 và 3389. Bằng các phiên PsExec đi qua đường hầm SNOWGLAZE, họ liệt kê tài khoản quản trị cục bộ và khởi tạo phiên RDP tới máy chủ sao lưu.

Trên máy chủ này, đối tượng tấn công dùng Windows Task Manager để dump bộ nhớ tiến trình LSASS, thu thập password hashes, sau đó exfiltrate file dump qua LimeWire.

Với hash đã thu được, kẻ tấn công thực hiện Pass-the-Hash để xác thực trực tiếp tới domain controller mà không cần mật khẩu dạng rõ.

Đánh cắp dữ liệu từ domain controller

Trên domain controller, đối tượng tấn công tải FTK Imager, mount ổ đĩa cục bộ và trích xuất các thành phần quan trọng của Windows Active Directory:

- NTDS.dit

- SAM

- SYSTEM

- SECURITY

Đây là các dữ liệu cốt lõi trong môi trường Windows enterprise, cho phép mở rộng quyền kiểm soát và duy trì truy cập lâu dài. Các tệp này cũng được exfiltrate qua LimeWire.

Telemetry của EDR ghi nhận hoạt động chụp màn hình có chủ đích tại các cửa sổ FTK Imager và Edge, xác nhận giai đoạn hoàn tất nhiệm vụ.

Abuse cloud infrastructure và né tránh phát hiện tấn công

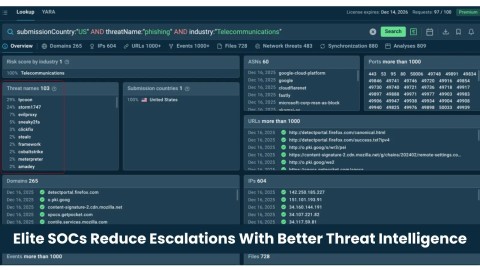

Điểm nổi bật của chiến dịch là việc lạm dụng có hệ thống các dịch vụ đám mây hợp pháp cho mọi giai đoạn: phân phối payload, exfiltration credential, C2 infrastructure và staging dữ liệu. Các nền tảng được nhắc đến gồm AWS S3 và Heroku.

Cách làm “living off the cloud” khiến lưu lượng độc hại hòa lẫn vào lượng lớn traffic mã hóa có uy tín, làm giảm hiệu quả của bộ lọc dựa trên reputation domain và blocklist theo IP.

Vì vậy, phát hiện xâm nhập cần vượt ra ngoài giám sát tiến trình thông thường, bao gồm:

- Hoạt động browser extension bất thường.

- Lưu lượng egress tới dịch vụ cloud không được phép.

- Tiến trình browser headless.

- Kết nối WebSocket có cấu trúc dữ liệu bất thường.

Kiểm soát và giám sát Microsoft Teams

Để giảm rủi ro bảo mật từ kiểu tấn công mạng này, tổ chức cần hạn chế hoặc giám sát chặt chẽ thiết lập external access của Microsoft Teams, ngăn tenant không xác định khởi tạo phiên chat với nhân viên.

Khuyến nghị liên quan đến kiểm soát truy cập bên ngoài và bảo vệ cộng tác có thể tham chiếu thêm tại tài liệu chính thức của Microsoft: https://learn.microsoft.com/en-us/microsoftteams/manage-external-access.

Về mặt vận hành, trọng tâm là phát hiện hành vi bất thường trong công cụ hợp pháp, thay vì chỉ dựa vào dấu hiệu phần mềm độc hại truyền thống. Đây là lý do chiến dịch này được xem là một ví dụ điển hình của mối đe dọa mạng dựa trên social engineering kết hợp cloud abuse.

Điểm kỹ thuật cần lưu ý

- Không có lỗ hổng CVE hay remote code execution được khai thác trực tiếp.

- Vector chính là Microsoft Teams impersonation và lạm dụng tính năng cộng tác bên ngoài.

- Persistences gồm Startup folder shortcut, scheduled tasks và headless Edge.

- Exfiltration sử dụng các dịch vụ cloud hợp pháp để né phát hiện tấn công.

- Credential theft tập trung vào LSASS, Pass-the-Hash và trích xuất NTDS.dit.

IOC

- Tên chiến dịch / toolset: SNOW ecosystem

- Thành phần: SNOWBELT, SNOWGLAZE, SNOWBASIN

- Dịch vụ bị lạm dụng: Microsoft Teams, AWS S3, Heroku, Google Cloud, Edge (headless)

- Công cụ/tiện ích xuất hiện trong chuỗi tấn công: PsExec, FTK Imager, Task Manager, RDP, LimeWire

- Cổng trinh sát: 135, 445, 3389

Tham chiếu phân tích gốc từ Google Threat Intelligence Group về chiến dịch UNC6692: https://cloud.google.com/blog/topics/threat-intelligence/unc6692-social-engineering-custom-malware