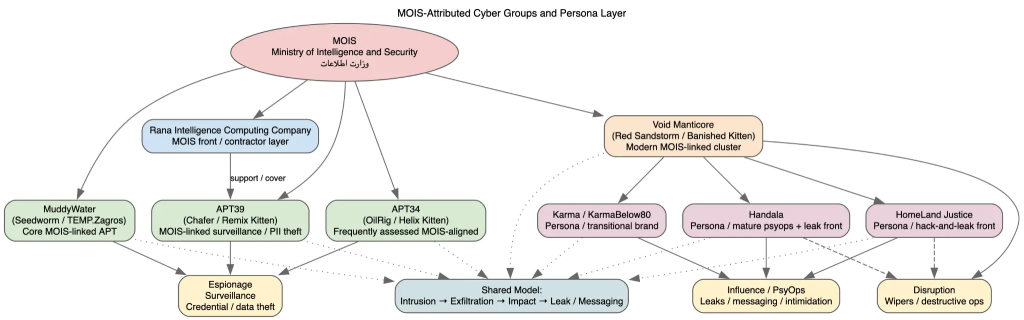

tin tức bảo mật ghi nhận một chiến dịch cyber kéo dài, trong đó ba danh tính hacker riêng biệt — Homeland Justice, Karma/KarmaBelow80 và Handala — thực chất được xác định là một hệ thống vận hành thống nhất dưới sự điều phối của MOIS. Chiến dịch này kết hợp xâm nhập mạng, đánh cắp dữ liệu nhạy cảm, tấn công phá hoại và các hoạt động tác động tâm lý trong cùng một mô hình vận hành.

Kiến trúc chiến dịch và mô hình vận hành

Nhóm vận hành sử dụng nhiều thương hiệu để che giấu mối liên hệ, tạo cảm giác như các thực thể độc lập. Theo phân tích, các danh tính này chia sẻ cùng hạ tầng backend, cùng mẫu đăng ký domain và cùng cách thức triển khai công cụ tấn công. Đây là đặc điểm điển hình của một mối đe dọa mạng có tổ chức, không phải hoạt động rời rạc.

DomainTools đã công bố nghiên cứu liên quan tại DomainTools Research, trong đó mô tả sự tương đồng giữa các persona, hạ tầng và kỹ thuật triển khai.

Homeland Justice và giai đoạn tấn công Albania

Chiến dịch bắt đầu từ năm 2022 với persona Homeland Justice, nhắm vào hệ thống chính phủ Albania. Điểm đáng chú ý là mức độ chuẩn bị: các tác nhân đã có quyền truy cập vào hệ thống khoảng 14 tháng trước khi công khai nhận trách nhiệm.

Trong giai đoạn này, họ sử dụng quyền truy cập sẵn có để:

- đánh cắp tài liệu nhạy cảm;

- triển khai công cụ phá hủy dữ liệu;

- công bố thông điệp nhận trách nhiệm trên diện rộng.

Sự kết hợp giữa xâm nhập kỹ thuật và truyền thông công khai biến đây thành một cuộc tấn công mạng có yếu tố điều hướng dư luận, không chỉ là hành vi phá hoại đơn thuần.

Karma, KarmaBelow80 và chuyển hướng mục tiêu

Về sau, cùng hạ tầng và phương pháp tiếp cận được tái sử dụng dưới các tên Karma và KarmaBelow80, với mục tiêu chuyển sang các thực thể tại Israel vào cuối năm 2023. Phân tích ghi nhận các dấu hiệu nhất quán giữa các chiến dịch:

- pattern tên miền và hosting tương đồng;

- sử dụng Telegram cho kênh chỉ huy và điều phối;

- các hành vi kỹ thuật lặp lại giữa các đợt tấn công.

Những dấu hiệu này củng cố nhận định rằng đây là một hệ thống điều hành thống nhất, thay vì nhiều nhóm hacktivist độc lập.

Handala và giai đoạn information operations

Từ năm 2024 và tiếp tục sang 2026, chiến dịch vận hành dưới thương hiệu Handala. Persona này tập trung nhiều hơn vào information operations, bao gồm phát tán dữ liệu bị đánh cắp và quấy nhiễu có chủ đích đối với nhà báo, người bất đồng chính kiến, và các cá nhân có liên hệ với Israel.

Điểm chính trong giai đoạn này là việc sử dụng dữ liệu như một công cụ tạo áp lực. Các đợt phát hành được lên lịch và công bố có chủ đích để tối đa hóa tác động tâm lý và truyền thông.

Dấu hiệu hạ tầng và công cụ tấn công

Hạ tầng liên kết giữa các persona này bao gồm:

- mẫu lưu trữ chia sẻ;

- hành vi đăng ký domain trùng lặp;

- tái sử dụng thành phần malware giống nhau giữa các chiến dịch.

Chiến dịch còn triển khai wiper để phá hủy dữ liệu vĩnh viễn, đồng thời dùng mã hóa kiểu ransomware không nhằm mục tiêu tài chính mà nhằm tăng mức độ gián đoạn vận hành.

Trong một số chiến dịch phishing, nhóm sử dụng Rhadamanthys — một infostealer thương mại xuất hiện trên các diễn đàn darknet — kết hợp với custom wiper. Một số email mồi nhử giả mạo bản cập nhật phần mềm từ các nhà cung cấp như F5 để đánh lừa nạn nhân.

IOC liên quan

- Handala-Hack.to

- Karmabelow80.org

- Justicehomeland.org

- Handala-Redwanted.to

- Telegram được sử dụng cho liên lạc chỉ huy và điều phối

Ứng phó và phát hiện xâm nhập

Các tổ chức cần theo dõi việc khai thác bất thường trên các dịch vụ internet-facing, đặc biệt là Microsoft SharePoint, vì đây là phương thức truy cập ban đầu được ghi nhận trong chiến dịch Albania. Đây là một trọng điểm của lỗ hổng CVE và cảnh báo CVE khi hệ thống tiếp xúc trực tiếp Internet nhưng chưa được harden đầy đủ.

Đối với phát hiện tấn công, nhóm an ninh nên chú ý đến:

- truy cập quản trị ngoài giờ làm việc;

- thao tác thủ công trên nhiều máy chủ trong thời gian ngắn;

- kết nối bất thường tới domain liên quan tới hạ tầng chiến dịch;

- triệu chứng xóa dữ liệu, mã hóa bất thường hoặc thay đổi cấu hình hàng loạt.

Khuyến nghị kỹ thuật

Biện pháp giảm thiểu cần ưu tiên:

- phân đoạn mạng chặt chẽ;

- kiểm tra định kỳ hoạt động của tài khoản đặc quyền;

- triển khai endpoint detection có khả năng phát hiện hành vi xâm nhập thủ công;

- chặn domain được xác định trong các đợt seize/reputation block phù hợp;

- giám sát IOC và domain infrastructure liên quan đến MOIST GRASSHOPPER theo threat intelligence.

Thông tin cập nhật về hạ tầng và thực thi phòng vệ có thể đối chiếu thêm qua CISA và NVD khi cần kiểm tra cảnh báo, bản vá hoặc đối chiếu CVE tương ứng.

mối đe dọa mạng này cho thấy một mô hình vận hành trong đó nhiều persona cùng chia sẻ hạ tầng, công cụ và mục tiêu chiến dịch, với mục tiêu cuối cùng là đánh cắp dữ liệu, phá hoại hệ thống và điều hướng nhận thức công chúng trong cùng một chuỗi hoạt động.