Một lỗ hổng Symantec DLP nghiêm trọng đã được phát hiện trong Symantec Data Loss Prevention (DLP) Agent dành cho Windows. Lỗ hổng này, được định danh là CVE-2026-3991, cho phép một kẻ tấn công cục bộ với đặc quyền thấp thực hiện hành vi leo thang đặc quyền hệ thống lên mức cao nhất. Việc khai thác thành công có thể dẫn đến việc chiếm quyền kiểm soát hoàn toàn hệ thống.

Các tổ chức sử dụng giải pháp bảo mật của Symantec cần đặc biệt chú ý đến lỗ hổng Symantec DLP này để bảo vệ môi trường của mình.

Tổng quan về CVE-2026-3991: Lỗ hổng Leo Thang Đặc Quyền

Lỗ hổng này được theo dõi dưới mã định danh CVE-2026-3991. Đây là một lỗ hổng có mức độ nghiêm trọng cao, ảnh hưởng đến các tác nhân Symantec DLP trên nền tảng Windows.

Hệ thống Đánh giá Mức độ Nghiêm trọng Chung (CVSS) đã gán cho lỗ hổng này điểm 7.8. Điều này phản ánh mức độ rủi ro đáng kể mà nó gây ra cho các hệ thống bị ảnh hưởng.

Quá trình khai thác lỗ hổng không yêu cầu bất kỳ cấu hình đặc biệt nào. Điều này có nghĩa là các tác nhân (agent) đang chạy với cài đặt mặc định đều hoàn toàn có nguy cơ bị tấn công.

Nhà nghiên cứu bảo mật Manuel Feifel là người đã phát hiện ra lỗ hổng này. Broadcom đã nhanh chóng phát hành các bản vá bảo mật cần thiết để khắc phục vấn đề.

Cơ chế Lỗ hổng Symantec DLP

Vấn đề cốt lõi xuất phát từ cách thư viện OpenSSL được biên dịch và tích hợp vào Symantec DLP Agent. Cụ thể, thư viện OpenSSL đã được xây dựng với một đường dẫn cấu hình cố định (hardcoded path).

Đường dẫn này trỏ đến một thư mục phát triển cụ thể mà thực tế không tồn tại trên các cài đặt Windows tiêu chuẩn. Điều này tạo ra một điểm yếu nghiêm trọng trong hệ thống.

Trên các hệ điều hành Windows, người dùng đã xác thực thường được cấp quyền mặc định để tạo các thư mục còn thiếu ở cấp độ thư mục gốc (root directory). Đặc quyền này mở ra cơ hội cho kẻ tấn công.

Do đó, bất kỳ người dùng cục bộ nào có đặc quyền thấp cũng có thể tạo lại đường dẫn phát triển không tồn tại này. Thư mục được tạo sẽ nằm trong tầm kiểm soát của kẻ tấn công.

Khi quá trình dễ bị tổn thương, edpa.exe, khởi động, nó chạy với đặc quyền SYSTEM. Đây là mức đặc quyền cao nhất trên hệ thống Windows, cho phép kiểm soát toàn bộ.

Quá trình edpa.exe sẽ tìm kiếm tệp cấu hình OpenSSL của nó (openssl.cnf) tại vị trí đã được mã hóa cứng. Vì kẻ tấn công đã tạo và kiểm soát đường dẫn đó, tệp cấu hình độc hại có thể được nạp.

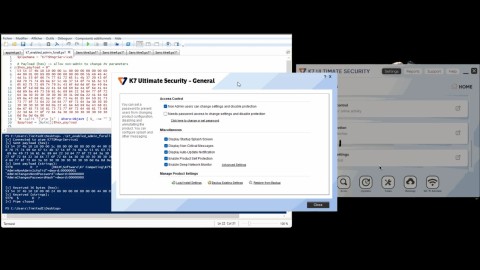

Kỹ thuật Khai thác Lỗ hổng Leo Thang Đặc Quyền

Để khai thác thành công CVE-2026-3991, một tác nhân đe dọa chỉ cần có quyền truy cập cục bộ cơ bản. Kỹ thuật khai thác tương đối đơn giản nhưng mang lại hiệu quả cao.

Kẻ tấn công sẽ tạo ra cấu trúc thư mục giả mạo tại vị trí mà thư viện OpenSSL mong đợi tìm thấy tệp cấu hình của nó. Sau đó, một tệp openssl.cnf độc hại sẽ được đặt vào thư mục này.

Khi dịch vụ Symantec DLP Agent khởi động hoặc khởi động lại, quá trình edpa.exe sẽ thực thi. Quá trình này, chạy với đặc quyền SYSTEM, sẽ tải tệp openssl.cnf từ đường dẫn do kẻ tấn công kiểm soát.

Điều này cho phép kẻ tấn công chèn và thực thi mã độc với đặc quyền SYSTEM. Mã độc này sẽ chạy trực tiếp trong ngữ cảnh của một tiến trình bảo mật đáng tin cậy.

Khai thác lỗ hổng Symantec DLP này đặc biệt nguy hiểm đối với các mạng lưới doanh nghiệp. Mã độc được thực thi trực tiếp trong tiến trình DLP agent vốn được tin cậy, làm cho nó khó bị phát hiện.

Ảnh hưởng đến Hệ thống và Bảo mật Endpoint

Kẻ tấn công có thể tận dụng kỹ thuật này để vượt qua các biện pháp bảo vệ bảo mật endpoint thông thường. Do mã độc chạy dưới vỏ bọc của một tiến trình DLP hợp lệ, các giải pháp EDR (Endpoint Detection and Response) có thể bị đánh lừa.

Việc này cũng cho phép kẻ tấn công né tránh hoàn toàn khả năng thu thập dữ liệu telemetry của hệ thống. Dữ liệu này thường được sử dụng để phát hiện hoạt động đáng ngờ.

Hơn nữa, kẻ tấn công có thể sử dụng tiến trình bị xâm nhập này để duy trì quyền truy cập sâu và bền bỉ trên máy chủ. Đồng thời, hoạt động của chúng vẫn xuất hiện hoàn toàn hợp pháp đối với các công cụ giám sát bảo mật.

Đây là một nguy cơ nghiêm trọng, có thể dẫn đến việc kiểm soát hoàn toàn hệ thống mà không bị phát hiện trong thời gian dài. Khả năng leo thang đặc quyền cục bộ này có thể là bước đầu tiên trong một chuỗi tấn công phức tạp hơn.

Khuyến nghị Cập nhật và Bản vá Bảo mật

Broadcom đã được thông báo về vấn đề này vào tháng 11 năm 2025. Hãng đã phát hành bản tư vấn bảo mật chính thức và các bản sửa lỗi vào ngày 30 tháng 3 năm 2026.

Các tổ chức đang sử dụng Symantec DLP phải ngay lập tức cập nhật các tác nhân endpoint Windows của họ để giảm thiểu mối đe dọa từ lỗ hổng Symantec DLP này.

Lỗ hổng ảnh hưởng đến Symantec DLP Agents trước các phiên bản 16.1 MP2 hoặc 25.1 MP1.

Quản trị viên hệ thống được khuyến cáo mạnh mẽ nâng cấp lên các phiên bản Data Loss Prevention (DLP) đã được khắc phục sau đây:

- DLP 25.1 MP1

- DLP 16.1 MP2

- DLP 16.0 RU2 HF9

- DLP 16.0 RU1 MP1 HF12

- DLP 16.0 MP2 HF15

Thông tin chi tiết về các bản vá bảo mật này đã được nêu bật trong bản tư vấn của Infoguard Labs. Quý độc giả có thể tham khảo tại: Infoguard Labs Advisory: CVE-2026-3991 Symantec DLP Agent Local Privilege Escalation.

Việc ưu tiên áp dụng các bản vá bảo mật này là cực kỳ quan trọng. Đặc biệt trong các môi trường mà mối đe dọa nội bộ, leo thang đặc quyền cục bộ hoặc di chuyển ngang (lateral movement) là những mối lo ngại bảo mật đáng kể.

Không cập nhật kịp thời có thể để lại hệ thống trong tình trạng dễ bị tấn công, tạo điều kiện cho các tác nhân độc hại khai thác lỗ hổng Symantec DLP để kiểm soát hệ thống và truy cập dữ liệu nhạy cảm.