Các nhà nghiên cứu an ninh mạng đang phát đi cảnh báo khẩn cấp về nguy cơ khai thác thực tế sắp xảy ra đối với một lỗ hổng CVE nghiêm trọng mới được công bố trên các thiết bị Citrix NetScaler ADC và Gateway.

Theo báo cáo từ các công ty tình báo mối đe dọa hàng đầu như watchTowr và Defused Cyber, các chiến dịch do thám tích cực đã được phát hiện, nhắm mục tiêu cụ thể vào CVE-2026-3055.

Đây là một lỗi tràn bộ nhớ (memory overread) mức độ nghiêm trọng cao, có khả năng cho phép những kẻ tấn công không được xác thực trích xuất dữ liệu nhạy cảm từ các hệ thống mục tiêu.

Các tổ chức phụ thuộc vào các phiên bản Citrix bị ảnh hưởng được khuyến nghị mạnh mẽ phải áp dụng các bản vá bảo mật ngay lập tức. Hành động này cần được ưu tiên trước khi giai đoạn do thám hiện tại chuyển thành các chiến dịch tấn công mạng quy mô lớn, gây ra hậu quả nghiêm trọng.

Phân tích Kỹ thuật Sâu về Lỗ hổng CVE-2026-3055

CVE-2026-3055 đã được gán điểm CVSS 9.3, thể hiện mức độ nghiêm trọng “Critical”. Nguyên nhân cốt lõi của lỗ hổng CVE này là do việc xác thực đầu vào không đầy đủ, dẫn đến tình trạng đọc bộ nhớ ngoài giới hạn (out-of-bounds memory read) trong thiết bị.

Để một thiết bị NetScaler ADC hoặc Gateway bị ảnh hưởng bởi lỗ hổng CVE này, nó phải được cấu hình rõ ràng để hoạt động như một SAML Identity Provider (SAML IdP).

Đây là một cấu hình phổ biến. Hồ sơ liên kết danh tính này thường được triển khai rộng rãi trong các môi trường đăng nhập một lần (Single Sign-On – SSO) cấp doanh nghiệp. Mục đích là để tạo điều kiện thuận lợi cho việc tích hợp các dịch vụ đám mây, do đó, bề mặt tấn công tiềm năng vẫn còn rất lớn và đáng lo ngại.

Sự xuất hiện của lỗ hổng CVE-2026-3055 gợi lên những lo ngại tương tự như các cuộc khai thác “CitrixBleed” khét tiếng trong những năm trước.

Nó cung cấp cho các tác nhân đe dọa một cơ chế hoàn toàn không cần xác thực để rò rỉ và đọc nội dung bộ nhớ nhạy cảm từ các triển khai doanh nghiệp mục tiêu. Điều này cho phép kẻ tấn công thu thập thông tin quan trọng mà không cần bất kỳ tương tác nào từ phía người dùng.

Lỗ hổng không yêu cầu bất kỳ tương tác nào của người dùng. Nó có thể được kích hoạt từ xa thông qua các yêu cầu mạng được tạo một cách độc hại, nhắm trực tiếp vào điểm cuối SAML dễ bị tổn thương trên thiết bị NetScaler.

Phát hiện Hoạt động Do thám và Kỹ thuật Nhắm Mục tiêu

Thông qua mạng honeypot toàn cầu Attacker Eye, watchTowr đã ghi nhận các tác nhân đe dọa đang tích cực thăm dò cơ sở hạ tầng NetScaler có kết nối internet.

Mục tiêu của họ là xác định các cấu hình cụ thể dễ bị tổn thương bởi lỗ hổng CVE này.

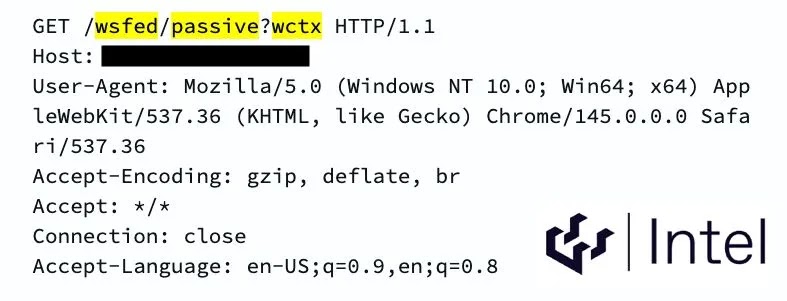

Hoạt động do thám hiện tại chủ yếu tập trung vào việc xác định dấu vân tay phương thức xác thực theo chương trình. Dữ liệu đo từ xa thu được tiết lộ rằng những kẻ tấn công đang nhắm mục tiêu mạnh mẽ vào điểm cuối /cgi/GetAuthMethods.

Họ sử dụng các yêu cầu HTTP POST để liệt kê một cách có hệ thống các luồng xác thực được bật trên các phiên bản NetScaler bị lộ diện.

Một ví dụ về yêu cầu thăm dò như sau:

POST /cgi/GetAuthMethods HTTP/1.1

Host: [TARGET_NETSCALER_IP]

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/91.0.4472.124 Safari/537.36

Content-Type: application/x-www-form-urlencoded

Content-Length: 0

Kỹ thuật thăm dò cụ thể này có liên quan trực tiếp đến các yêu cầu môi trường để khai thác CVE-2026-3055.

Bằng cách phân tích các phản hồi từ điểm cuối /cgi/GetAuthMethods, các tác nhân đe dọa có thể xác định chính xác liệu một phiên bản NetScaler mục tiêu có được cấu hình là SAML IdP hay không.

Điều này cho phép họ xác nhận khả năng dễ bị tổn thương của hệ thống đối với cuộc khai thác tràn bộ nhớ mà không cần phải tiến hành cuộc tấn công một cách mù quáng, giảm thiểu rủi ro phát hiện sớm.

Khả năng lọc theo chương trình này cho phép những kẻ tấn công xây dựng các danh sách mục tiêu có độ chính xác cao gồm các thiết bị dễ bị tổn thương. Đây là bước chuẩn bị cho các chiến dịch khai thác hàng loạt sắp tới.

Việc phát hiện ra các kỹ thuật xác định dấu vân tay cụ thể, nhận biết cấu hình, cho thấy mức độ ý định và khả năng của kẻ tấn công rất cao.

Các chuyên gia bảo mật cảnh báo rõ ràng rằng khoảng thời gian giữa hoạt động do thám chuyên biệt này và việc khai thác chủ động trên rộng rãi đang nhanh chóng thu hẹp. Do đó, cần có các biện pháp phòng thủ ngay lập tức.

Khuyến nghị Khẩn cấp và Biện pháp Khắc phục An ninh Mạng

Các quản trị viên đang vận hành các phiên bản NetScaler được cấu hình như một SAML IdP phải đối mặt với một yêu cầu vá lỗi cấp bách và bắt buộc.

Các tổ chức được khuyến cáo mạnh mẽ nên tạm dừng các tác vụ vận hành không quan trọng. Ưu tiên hàng đầu là triển khai ngay lập tức các bản vá bảo mật mới nhất do Citrix phát hành.

Việc cập nhật kịp thời này sẽ đảm bảo cơ sở hạ tầng danh tính biên của họ vẫn kiên cường và được bảo vệ chống lại mối đe dọa nghiêm trọng này, giảm thiểu rủi ro bị tấn công mạng thành công.

Để cập nhật thông tin về các lỗ hổng CVE mới nhất và các khuyến nghị an toàn thông tin, bạn có thể tham khảo Cơ sở dữ liệu Lỗ hổng Quốc gia (NVD), một nguồn thông tin đáng tin cậy về các vấn đề an ninh mạng toàn cầu.