Một chiến dịch tấn công mạng mới đang khai thác các cảnh báo Blue Screen of Death (BSOD) giả mạo và các công cụ xây dựng đáng tin cậy của Microsoft để phát tán một biến thể của mã độc DCRat nguy hiểm. Chiến dịch này nhắm vào các doanh nghiệp trong ngành khách sạn thông qua các email lừa đảo hủy đặt phòng, thao túng nạn nhân chạy mã độc trên hệ thống của họ. Hoạt động này, được theo dõi với tên PHALT#BLYX, thể hiện sự tinh vi trong việc kết hợp kỹ thuật xã hội và lạm dụng các tiện ích hệ thống hợp pháp.

Kỹ thuật Tấn công Lừa đảo và Kỹ thuật Xã hội

Cuộc tấn công bắt đầu khi các nhân viên nhận được email lừa đảo trông rất giống các thông báo đặt phòng từ Booking.com. Các thông báo này hiển thị các khoản phí đáng báo động vượt quá €1,000, gây ra sự hoảng loạn ngay lập tức và thúc đẩy người nhận nhấp vào “See Details” để xác minh.

Thay vì dẫn đến thông tin đặt phòng hợp lệ, nạn nhân được chuyển hướng đến các trang web giả mạo được thiết kế chuyên nghiệp, sao chép giao diện Booking.com chính xác đến từng màu sắc, phông chữ và logo. Sự thao túng tâm lý này lợi dụng yếu tố khẩn cấp và lo ngại tài chính, khiến mục tiêu dễ bỏ qua các cảnh báo bảo mật thông thường.

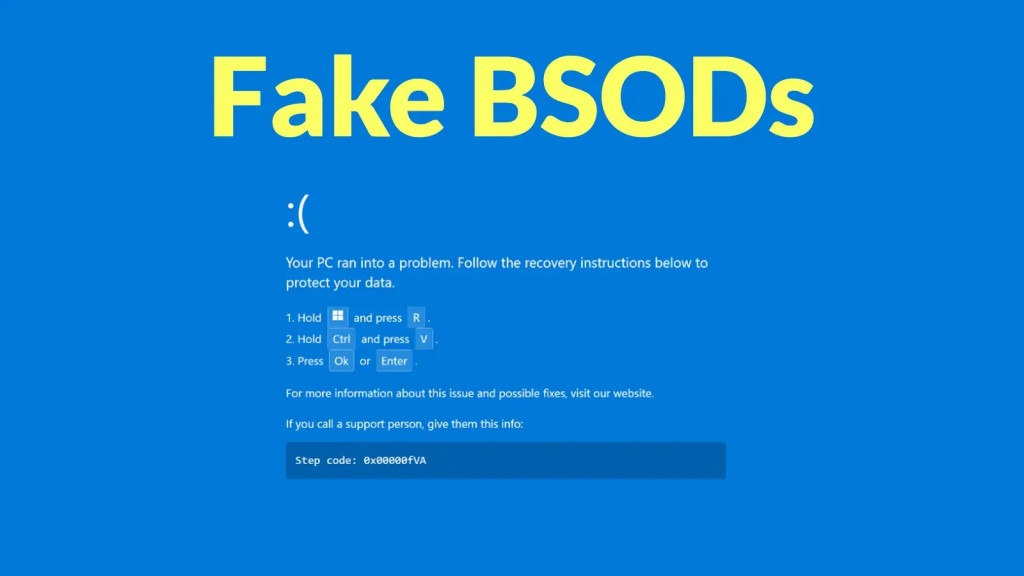

Trên trang giả mạo, nạn nhân gặp phải một lỗi tải trình duyệt giả mạo, sau đó là một màn hình Blue Screen of Death (BSOD) mô phỏng trông rất chân thực. Trang này hướng dẫn người dùng “khắc phục” sự cố bằng cách nhấn Windows key + R, sau đó dán nội dung từ clipboard và nhấn Enter.

Kỹ thuật ClickFix này lừa người dùng tự thực thi các lệnh PowerShell. Các lệnh này tải xuống các tệp dự án độc hại và khởi chạy chúng thông qua MSBuild.exe, một công cụ biên dịch hợp pháp của Microsoft.

Phương thức Lan truyền Mã độc Sử dụng Công cụ Tin cậy

Các nhà nghiên cứu tại Securonix đã xác định chiến dịch này sau khi theo dõi sự tiến hóa của các chiến thuật. Ban đầu là các phương pháp phân phối ứng dụng HTML đơn giản, sau đó chuyển sang chuỗi lây nhiễm dựa trên MSBuild tinh vi hơn hiện tại. Sự thay đổi này thể hiện một sự thích nghi chiến lược hướng tới các kỹ thuật Living off the Land (LotL), lạm dụng các tiện ích hệ thống đáng tin cậy để né tránh các giải pháp diệt virus truyền thống.

Phân tích sâu hơn đã phát hiện các chuỗi ký tự tiếng Nga được nhúng trong mã độc, cho thấy mối liên hệ với các nhóm đe dọa thường sử dụng mã độc DCRat trong các diễn đàn ngầm. Tuy nhiên, các kỹ thuật khai thác cốt lõi và phương thức tấn công vẫn là trọng tâm chính của cuộc điều tra kỹ thuật.

Cơ chế Dropper PowerShell và Né tránh Phát hiện

Dropper PowerShell độc hại thực hiện nhiều hoạt động quan trọng cùng lúc. Nó mở trang quản trị Booking.com hợp lệ làm mồi nhử trong khi bí mật tìm kiếm MSBuild.exe trên toàn bộ hệ thống. Sau đó, nó tải xuống một tệp dự án có tên v.proj từ cơ sở hạ tầng của kẻ tấn công và khởi chạy nó thông qua công cụ của Microsoft.

Vì MSBuild.exe mang chữ ký hợp lệ của Microsoft, các giải pháp bảo mật điểm cuối và whitelisting ứng dụng thường không gắn cờ việc thực thi này là đáng ngờ. Tệp v.proj chứa các script PowerShell nhúng, ngay lập tức nhắm mục tiêu Windows Defender bằng cách thêm các ngoại lệ cho toàn bộ thư mục ProgramData và các phần mở rộng tệp cụ thể bao gồm .exe, .ps1 và .proj. Việc chuẩn bị này đảm bảo payload cuối cùng có thể tồn tại trên đĩa mà không kích hoạt cảnh báo cách ly.

Sau đó, mã độc DCRat cố gắng leo thang đặc quyền thông qua các chiến thuật spam UAC. Nó liên tục nhắc nhở người dùng cấp quyền quản trị thông qua các cửa sổ bật lên lặp đi lặp lại, được thiết kế để làm người dùng mất kiên nhẫn và chấp nhận yêu cầu.

Phân tích Chuyên sâu về Mã độc DCRat

Sau khi thiết lập cơ chế duy trì (persistence) thông qua các tệp Internet Shortcut trong thư mục Startup, mã độc triển khai staxs.exe, một biến thể DCRat được làm xáo trộn mạnh mẽ. Đây là thành phần chính của mối đe dọa mạng này, cho phép kẻ tấn công kiểm soát từ xa hệ thống bị nhiễm.

Payload này sử dụng mã hóa AES-256 với dẫn xuất khóa PBKDF2 và kết nối với các máy chủ điều khiển và chỉ huy (C2) tại asj77.com, asj88.com, và asj99.com qua cổng 3535. Trojan tự tiêm vào các tiến trình hệ thống hợp pháp như aspnet_compiler.exe thông qua kỹ thuật process hollowing, che giấu hiệu quả hoạt động độc hại phía sau các tệp nhị phân đáng tin cậy của Windows.

Khả năng của DCRat và Tác động Hệ thống

Các khả năng của mã độc DCRat bao gồm:

- Keylogging: Ghi lại mọi thao tác gõ phím của người dùng.

- Truy cập máy tính từ xa (Remote Desktop Access): Cho phép kẻ tấn công điều khiển hệ thống từ xa.

- Tiêm tiến trình (Process Injection): Tiêm mã độc vào các tiến trình hợp pháp để ẩn mình và thực thi.

- Tải xuống payload thứ cấp: Có khả năng tải thêm các mã độc khác, chẳng hạn như phần mềm đào tiền ảo (cryptocurrency miners) hoặc các biến thể ransomware.

Mã độc DCRat thu thập dấu vân tay hệ thống toàn diện, bao gồm định danh phần cứng, phần mềm diệt virus đã cài đặt, tiêu đề cửa sổ đang hoạt động và trạng thái thành viên miền (domain membership). Thông tin này sau đó được gửi về cho kẻ tấn công, cho phép chúng đánh giá giá trị của nạn nhân và triển khai các công cụ tiếp theo phù hợp cho việc đánh cắp thông tin đăng nhập, di chuyển ngang (lateral movement) hoặc triển khai các cuộc tấn công ransomware.

Để hiểu rõ hơn về các chi tiết kỹ thuật của chiến dịch này, bạn có thể tham khảo báo cáo chuyên sâu từ Securonix: Analyzing PHALT#BLYX: How Fake BSODs and Trusted Build Tools are Used to Construct a Malware Infection

Các Chỉ số Thỏa hiệp (IOCs)

Để hỗ trợ các nhà phân tích và quản trị viên hệ thống trong việc phát hiện và ngăn chặn mã độc DCRat, dưới đây là các chỉ số thỏa hiệp chính được xác định từ chiến dịch PHALT#BLYX:

Domain và Địa chỉ C2

- asj77.com

- asj88.com

- asj99.com

Cổng Giao tiếp

- 3535 (sử dụng cho giao tiếp C2)

Tên Tệp Độc Hại

- v.proj (tệp dự án độc hại được tải xuống)

- staxs.exe (biến thể DCRat được triển khai cuối cùng)

Các tổ chức nên triển khai các biện pháp bảo vệ mạnh mẽ, bao gồm đào tạo nhận thức về tấn công lừa đảo cho nhân viên, giám sát các hoạt động hệ thống bất thường liên quan đến MSBuild.exe và cập nhật liên tục các quy tắc phát hiện dựa trên các IOC này. Việc chủ động phòng thủ là rất quan trọng để chống lại các mối đe dọa mạng ngày càng phức tạp.