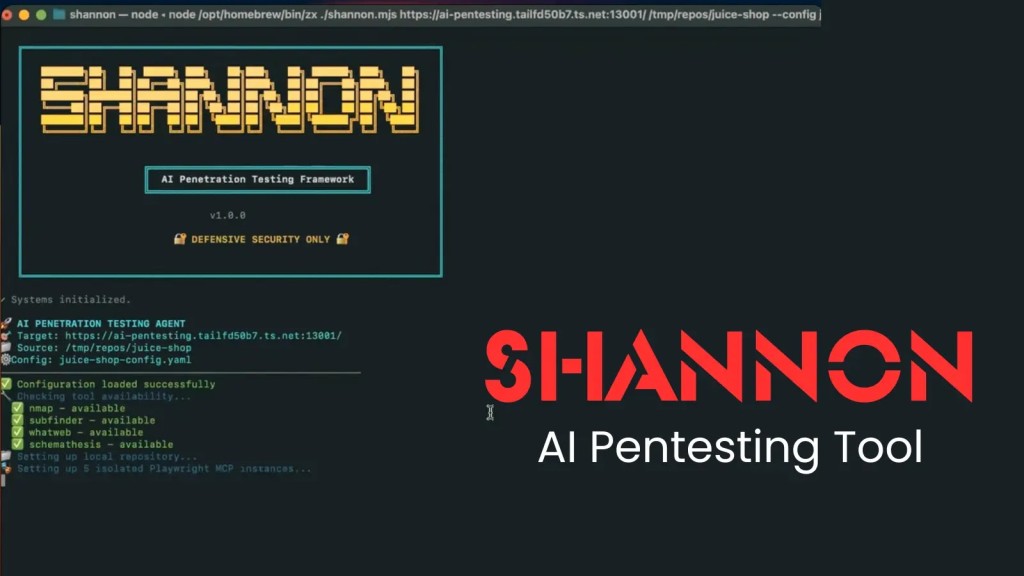

Shannon là một công cụ kiểm thử xâm nhập tự động sử dụng trí tuệ nhân tạo (AI) được phát triển đặc biệt cho các ứng dụng web. Công cụ này hoạt động hoàn toàn độc lập, có khả năng xác định các vectơ tấn công thông qua phân tích mã nguồn và sau đó xác thực chúng bằng các kỹ thuật khai thác trực tiếp trên trình duyệt. Khả năng độc đáo này giúp Shannon nổi bật so với các giải pháp bảo mật truyền thống.

Không giống như các công cụ phân tích tĩnh (static analysis tools) vốn chỉ đưa ra cảnh báo về các vấn đề tiềm ẩn, Shannon hoạt động như một chuyên gia kiểm thử xâm nhập hoàn toàn tự chủ. Nó không chỉ xác định các vectơ tấn công mà còn chủ động thực thi các khai thác thực tế để xác minh hiệu quả của chúng. Điều này đảm bảo rằng mọi phát hiện đều có thể tái tạo và đáng tin cậy.

Hiệu suất Vượt Trội và Khả năng Phát hiện Xâm nhập

Shannon đã chứng minh hiệu suất vượt trội so với các chuyên gia kiểm thử bảo mật con người và các hệ thống độc quyền khác trên chuẩn đánh giá **XBOW**. Kết quả này cho thấy một sự thay đổi đáng kể hướng tới mô hình kiểm thử bảo mật liên tục, tự động. Khả năng tự động hóa cao giúp giảm thiểu sai sót và tăng tốc độ phát hiện so với các phương pháp thủ công.

Công cụ này được thiết kế để mô phỏng chiến thuật của các đội Red Team chuyên nghiệp. Quá trình hoạt động của Shannon bao gồm nhiều giai đoạn then chốt:

- Trinh sát (Reconnaissance): Thu thập thông tin chi tiết về ứng dụng mục tiêu.

- Phân tích Lỗ hổng (Vulnerability Analysis): Xác định các điểm yếu tiềm tàng dựa trên mã nguồn.

- Khai thác (Exploitation): Thực hiện các cuộc tấn công để kiểm chứng khả năng khai thác lỗ hổng.

- Báo cáo (Reporting): Tổng hợp và trình bày các phát hiện một cách chuyên nghiệp.

Cơ chế Vận hành và Phân tích Lỗ hổng

Shannon tiếp nhận mã nguồn của ứng dụng để lập bản đồ luồng dữ liệu một cách toàn diện. Sau đó, nó triển khai các tác nhân (agents) song song để tìm kiếm các lỗ hổng nghiêm trọng theo tiêu chuẩn **OWASP**, bao gồm:

- Injection: Các lỗ hổng như SQL Injection, Command Injection.

- Cross-Site Scripting (XSS): Khả năng thực thi mã độc phía client.

- Server-Side Request Forgery (SSRF): Khả năng yêu cầu tài nguyên từ server.

- Broken Authentication: Các điểm yếu trong cơ chế xác thực.

Để thực hiện các nhiệm vụ này, Shannon có thể sử dụng các công cụ phổ biến như **Nmap** để quét mạng và tự động hóa trình duyệt để tương tác với ứng dụng. Chỉ những khai thác được xác nhận với bằng chứng khái niệm (PoC) có thể tái tạo mới xuất hiện trong các báo cáo cuối cùng. Điều này giúp giảm thiểu đáng kể tỷ lệ cảnh báo sai (false positives), đảm bảo chất lượng của các thông tin về **lỗ hổng CVE** tiềm tàng.

Shannon đã chứng minh hiệu suất vượt trội trên các hệ thống benchmark có lỗ hổng, cung cấp những hiểu biết sâu sắc và có thể hành động được, vượt xa khả năng của các công cụ quét tĩnh thông thường. Những kết quả này nhấn mạnh khả năng của Shannon trong việc tự động đạt được mức độ xâm nhập toàn diện vào ứng dụng.

Kiến trúc Kỹ thuật và Tích hợp An ninh mạng

Được xây dựng trên nền tảng **Anthropic’s Claude Agent SDK**, Shannon thực hiện các bài kiểm thử hộp trắng (white-box tests) trên các monorepo hoặc các thiết lập hợp nhất thông qua **Docker**. Công cụ này hỗ trợ các tính năng bảo mật quan trọng như đăng nhập xác thực hai yếu tố (2FA logins) và tích hợp liền mạch với quy trình **CI/CD (Continuous Integration/Continuous Delivery)**. Sự tích hợp này cho phép Shannon thực hiện kiểm thử bảo mật liên tục trong suốt vòng đời phát triển phần mềm.

Shannon có hai phiên bản chính để phù hợp với các nhu cầu khác nhau:

- Phiên bản Lite (AGPL-3.0): Phù hợp cho các nhà nghiên cứu và mục đích cá nhân.

- Phiên bản Pro: Bổ sung khả năng phân tích luồng dữ liệu bằng **LLM (Large Language Model)**, lý tưởng cho các doanh nghiệp lớn.

Một chu trình chạy kiểm thử điển hình của Shannon mất khoảng **1-1.5 giờ** với chi phí ước tính **~50 USD**. Kết quả đầu ra bao gồm các bản tóm tắt dành cho điều hành (executive summaries) và các bằng chứng khái niệm (PoCs) chi tiết, cung cấp thông tin toàn diện về các điểm yếu đã được phát hiện. Đây là một giải pháp hiệu quả về chi phí và thời gian để nâng cao **an ninh mạng**.

Ưu điểm trong Phát triển và Vận hành Bảo mật (DevSecOps)

Trong bối cảnh các đội phát triển ngày càng tăng tốc với sự hỗ trợ của các công cụ lập trình AI như Claude, việc chỉ dựa vào các đợt kiểm thử xâm nhập hàng năm (annual pentests) có thể tạo ra những khoảng trống bảo mật đáng kể. Shannon giải quyết vấn đề này bằng cách cho phép kiểm thử hàng ngày trên các môi trường phi sản xuất. Điều này đảm bảo rằng các lỗ hổng tiềm ẩn được phát hiện và khắc phục nhanh chóng, trước khi chúng có thể bị khai thác trong môi trường sản phẩm.

Khả năng tự động hóa và liên tục của Shannon góp phần đáng kể vào việc cải thiện quy trình **phát hiện xâm nhập** sớm. Thay vì chờ đợi các báo cáo định kỳ, các tổ chức có thể nhận được thông tin phản hồi gần như thời gian thực về tình trạng bảo mật của ứng dụng, giúp họ chủ động hơn trong việc phòng ngừa và ứng phó với các cuộc tấn công.

Nguyên tắc Sử dụng và Cộng đồng

Các nhà phát triển Shannon nhấn mạnh tầm quan trọng của việc sử dụng công cụ một cách có đạo đức. Việc sử dụng Shannon yêu cầu phải có sự cho phép rõ ràng từ chủ sở hữu hệ thống mục tiêu. Công cụ này cũng đưa ra cảnh báo mạnh mẽ về việc không chạy trên môi trường sản xuất do tính chất “biến đổi” của các khai thác mà nó thực hiện, có khả năng gây ảnh hưởng đến hoạt động của hệ thống.

Shannon hiện đã có sẵn trên GitHub, khuyến khích sự đóng góp của cộng đồng để mở rộng phạm vi bao phủ và cải thiện khả năng của công cụ. Sự minh bạch và cộng tác này giúp tăng cường tính tin cậy và khả năng thích ứng của Shannon trong việc đối phó với các thách thức **an ninh mạng** liên tục. Các đóng góp có thể giúp Shannon phát hiện nhiều loại **lỗ hổng CVE** hơn và cung cấp các giải pháp mạnh mẽ hơn cho cộng đồng.